针对需要使用T3协议的Weblogic2628漏洞解决方案

针对需要使用T3协议的Weblogic2628漏洞解决方案

前几天用户的服务器中检查到了Weblogic2628l漏洞,并且打过Oracle官方补丁后还是能检测到。

针对此问题,去网上查找了一些资料。做了一些总结和测试,一共有四种解决此漏洞的方法:

1、禁止使用Weblogic的T3协议。(客户需要使用此协议,不可取);

2、升级Oracle官方4月份补丁。(经过测试,打过补丁后,此漏洞依然存在);

3、使用绿盟NIPS,规则库能够阻挡外部攻击。

4、设置T3协议白名单。(对需要使用T3协议的情况下很好使,下面会给出步骤)

测试环境:weblogic10.3.6服务器(windows 2008R2)192.168.125.118

攻击机win10 192.168.125.117

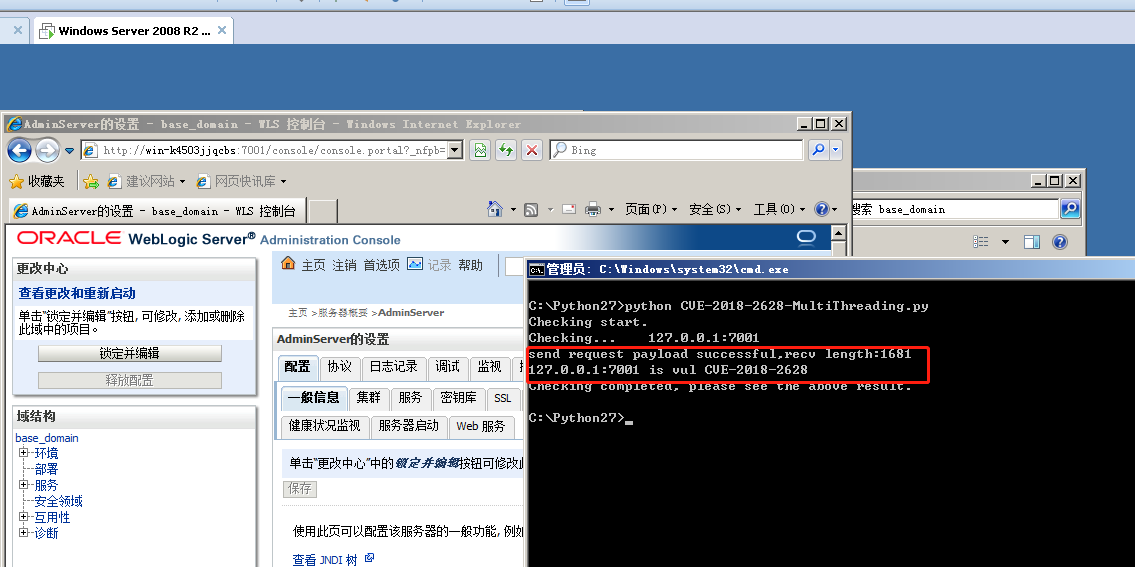

使用脚本本地检测,存在web logic2628漏洞(脚本链接:https://github.com/aedoo/CVE-2018-2628-MultiThreading)

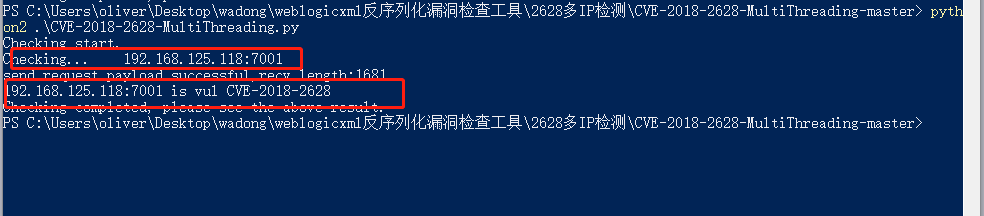

同一内网下的win10 检测,同样存在此漏洞

设置T3协议白名单

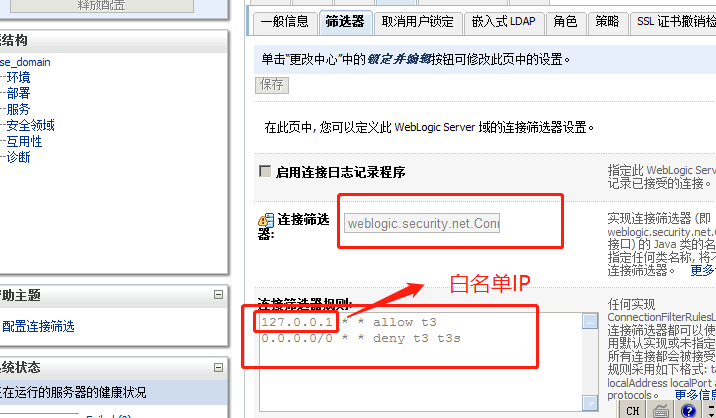

(1)进入Weblogic控制台,在base_domain的配置页面中,进入“安全”选项卡页面,点击“筛选器”,进入连接筛选器配置。

在连接筛选器中输入:weblogic.security.net.ConnectionFilterImpl,在连接筛选器规则中

输入:ip * * allow t3 (ip为允许的ip)

0.0.0.0/0 * *deny t3 t3s

测试时白名单IP设置的是本地IP

设置完成后,激活更改并重启服务。

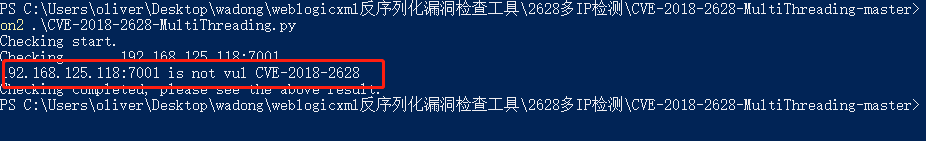

此时IP白名单外的机器已经无法检测到此漏洞。

总结:weblogic2628漏洞源于T3协议,如果服务不需要使用T3协议,尽量通过禁用此协议来防止此漏洞。如果需要使用T3协议,目前的解决方法是设置T3协议白名单。

最新文章

- C语言的关键字,标示符以及数据类型

- 传引用 C(转)

- C# 延迟处理类 Lazy

- LightOJ 1234 Harmonic Number (打表)

- 读写分离提高 SQL Server 并发性能

- Ubuntu 创建快捷方式的方法

- 实现类似MVC ViewBag类型的对象

- Go数组、切片、映射的原理--简明解析

- Java 泛型进阶

- nexus 数据库备份任务webhook 通知

- 2018-2019-2 网络对抗技术 20165308 Exp1 PC平台逆向破解

- Oracle客户端连接数据库配置

- μC/OS-II 的系统时钟

- 转载:c++深拷贝和浅拷贝

- Linux命令——head/tail

- Git回顾

- js 自定义滚动条

- JS高级-***Function- ***OOP

- 【mock】后端不来过夜半,闲敲mock落灯花 (mockjs+Vuex+Vue实战)

- POJ 3254 & POJ 1185(状压DP入门)