【代码审计】EasySNS_V1.6 前台XSS跨站脚本漏洞分析

2024-08-26 17:12:00

0x00 环境准备

EasySNS官网:http://www.imzaker.com/

网站源码版本:EasySNS极简社区V1.60

程序源码下载:http://es.imzaker.com/index.php/Topic/gview/id/92.html

默认后台地址:http://127.0.0.1/admin.php/Login/login.html

默认账号密码:admin/admin

测试网站首页:

0x01 代码分析

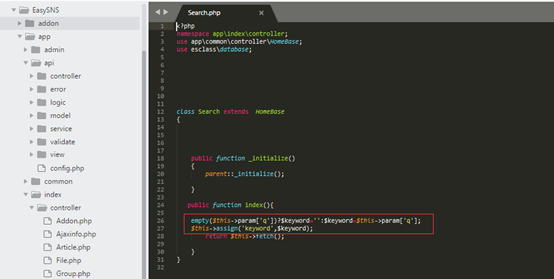

1、 漏洞文件位置:/app/index/controller/Search.php 第24-30行:

这段函数在获取到keyword参数后,并未做任何处理,直接输出到模板文件,导致程序在实现上存在存储型XSS跨站脚本漏洞,攻击者通过该漏洞可在页面中插入恶意js代码,获得用户cookie等信息,导致用户被劫持。

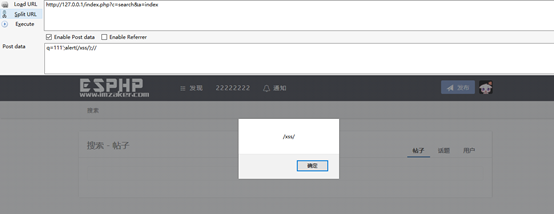

0x02 漏洞利用

Payload:

http://127.0.0.1/index.php?c=search&a=index

[POST]: q=111';alert(1);//

0x03 修复建议

1、建议进行全局防护,对部分单点进行过滤;

2、建议对参数做html转义过滤(要过滤的字符包括:单引号、双引号、大于号、小于号,&符号),防止脚本执行。在变量输出时进行HTML ENCODE处理。 PHP应用:可以使用htmlspecialchars对用户参数进行编码 。

最后

欢迎关注个人微信公众号:Bypass--,每周原创一篇技术干货。

最新文章

- 第 11 章 进度条媒体对象和 Well 组件

- js时间 字符串相互转化

- Redis常用操作

- 动态引入Js文件

- 数据库ACID、隔离级别与MVCC

- S_OK与S_FALSE,E_FAIL

- android系统reboot

- 201521123018 《Java程序设计》第2周学习总结

- 快速搭建ssm框架

- 一起学Android之ProgressBar

- Django部署方法

- Python:笔记2

- wire [7:0] regAddr; 理解

- Unity C#图片转换二进制流、字符串互转

- vue中的钩子函数的理解

- VP-UML系统建模工具研究

- 【转】取模(mod)与取余(rem)的区别——Matlab学习笔记

- CentOS6.5安装python3.7

- make: *** /lib/modules/3.10.0-327.el7.x86_64/build: 没有那个文件或目录。 停止。

- button高度改变

热门文章

- windows 下安装 redis

- R语言中的factor

- SpringMVC系列(十)<mvc:default-servlet-handler/>(处理静态资源)和<mvc:annotation-driven />

- C# wkhtmltopdf 将html转pdf

- MYSQL的索引类型:PRIMARY, INDEX,UNIQUE,FULLTEXT,SPAIAL 有什么区别?各适用于什么场合?

- Nginx配置优化解读

- 3d md5 demo

- 7.1 安装软件包的三种方法 7.2 rpm包介绍 7.3 rpm工具用法 7.4 yum工具用法 7.5 yum搭建本地仓库

- 安卓开发笔记——TabHost组件(二)(实现底部菜单导航)

- 【WP8】LoopingSelector