登录口爆破之ldap的md5加密、验证码认证

2024-09-05 16:33:11

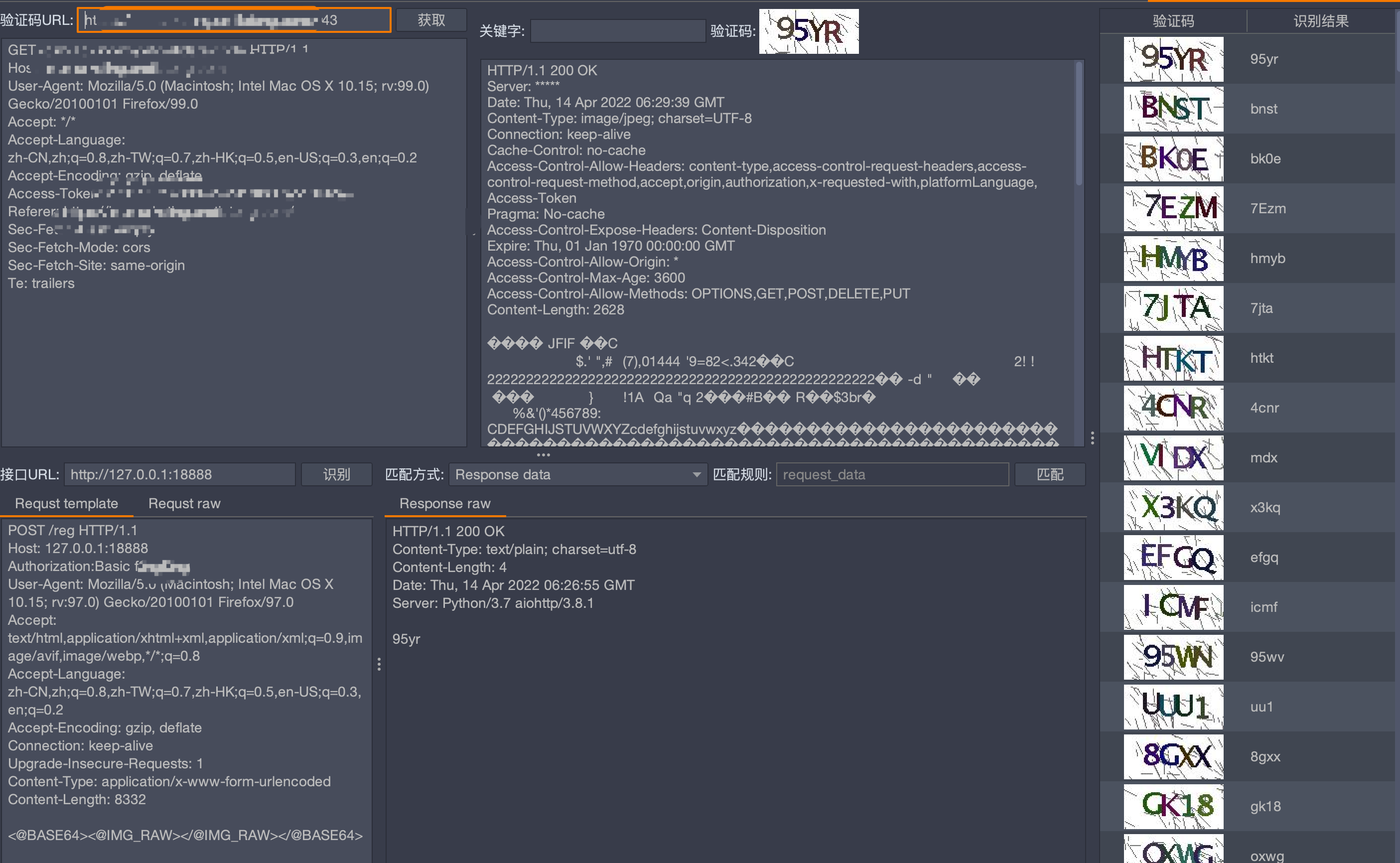

ldap的md5加密配合autoDecoder插件、captcha-killer-modified插件

autoDecoder例

需要传入的数据包为:

{"username":"admin","password":"{MD5}ISMvKXpXpadDiUoOSoAfww==","code":"YJIV"}

intruder数据包设置如下:

{"username":"admin","password":"§1§","code":"§JOEJ§"}

intruder设置如下:

由于我们只针对intruder里的账号密码进行爆破,所以解密接口我们用不到,直接捕捉到数据包直接返回即可:

@app.route('/decode',methods=["POST"]) # 不解密

def decrypt():

param = request.form.get('data') # 获取 post 参数

return param

加密服务端代码如下:

# -*- coding:utf-8 -*-

# author:f0ngf0ng

# ldap的md5加密爆破

from flask import Flask,Response,request

from pyDes import *

import base64,hashlib,json

def hash_md5(data):

md = hashlib.md5()

md.update(str(data))

a = md.digest()

b = base64.b64encode(a)

return b

app = Flask(__name__)

@app.route('/encode',methods=["POST"])

def encrypt():

param = request.form.get('data') # 获取 post 参数

data = json.loads(param)

print(data)

encry_param = param.replace( "password': '"+ data['password'],"password': '"+"{MD5}" + data['password']) # 密文替换明文,且添加{MD5}关键字

return encry_param

@app.route('/decode',methods=["POST"]) # 不解密

def decrypt():

param = request.form.get('data') # 获取 post 参数

return param

if __name__ == '__main__':

app.debug = True # 设置调试模式,生产模式的时候要关掉debug

app.run(host="0.0.0.0",port="8888")

运行如下

python flask.py

autoDecoder设置如下:

captcha-killer-modified插件页面如下:

爆破如下:

最新文章

- [转]金融业容灾技术分析 (终于看到QREP了)

- Hammer.js--转载自李林峰的园子

- solr5.5教程-Analyzer、Tokenizer、Filter

- 写PHP代码你搞过单元测试吗

- UVA 11582 Colossal Fibonacci Numbers! 大斐波那契数

- UTL_FILE建文件失败“ORA-29280: 目录路径无效”错误

- 提示gtk错误,无法打开便器器(sudo gedit filename失败)

- 软件工程 speedsnail 第二次冲刺6

- ssh-keygen的使用方法

- 练习PYTHON之GEVENT

- bat转向指定的目录路径处

- COJ 1059 - Numeric Parity 位操作

- linux安装nvm node版本管理器 nvm常用命令 部署node服务器环境

- java自动更新问题

- Binary Space Partitioning

- [未解决:快速滑动collectionveiw请求数据崩溃]:unable to allocate 6553600 bytes for bitmap data

- [vue]webpack3最佳实践篇

- 网口扫盲三:以太网芯片MAC和PHY的关系(转)

- google浏览器高清壁纸保存

- [转贴]CentOS7.5 Kubernetes V1.13(最新版)二进制部署集群