OSCP Learning Notes - Enumeration(2)

2024-10-09 07:43:07

HTTP Enumeration

Target Host IP: 10.0.0.20

Brute Forcing using DirBuster

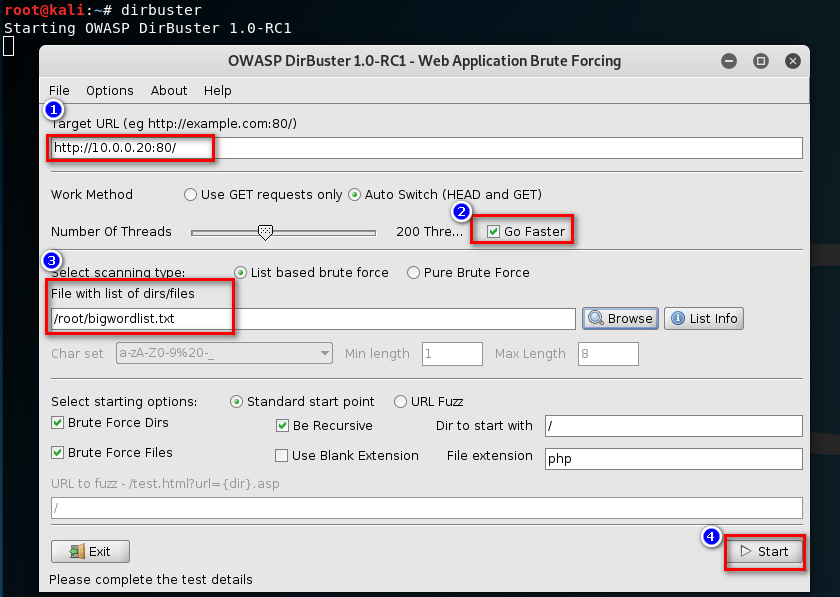

1. Start the dirbuster and set the options.

Note:

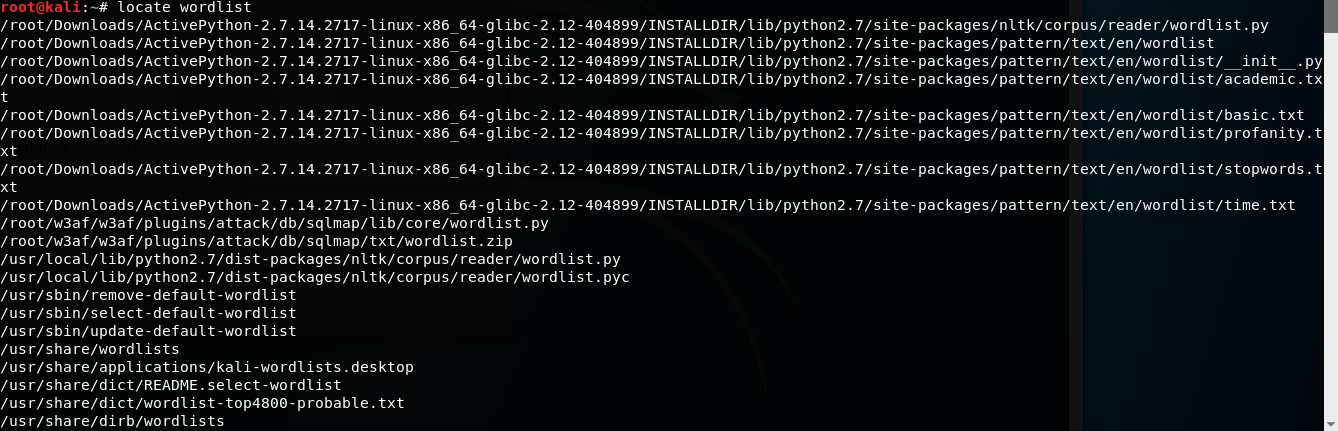

1. The wordlist can be found locally or downloaded from the Internet.

OR Dirbuster-ng big wordlist dowload site:https://github.com/digination/dirbuster-ng/tree/master/wordlists

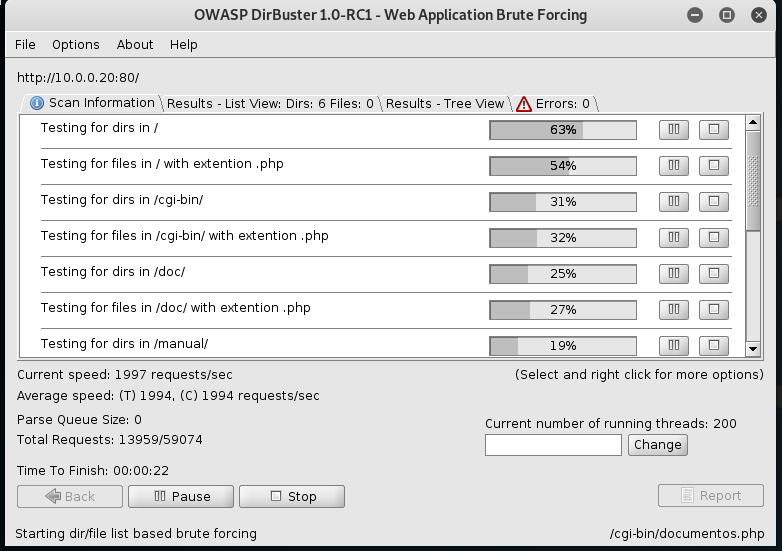

2. Progress in sacanning.

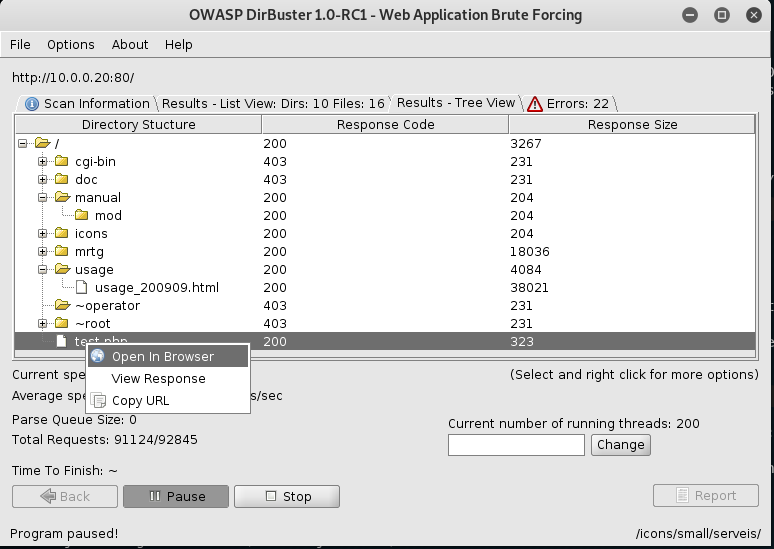

3. Scan result tree. We may find some interesting things here.

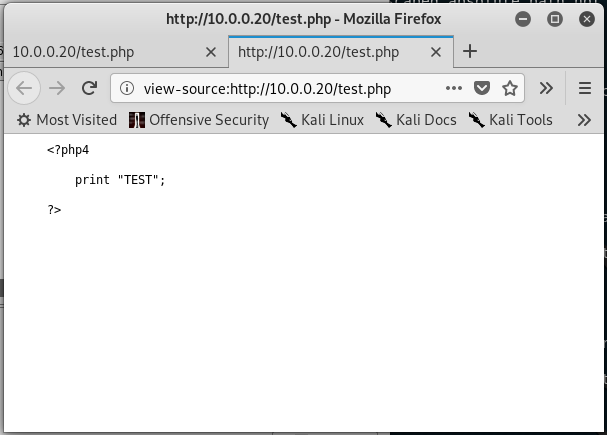

4.Open the test.php in browser, and review the source code.

Brute Forcing using nikto

1. Scan the target port 80(http).

nikto -h 10.0.0.20

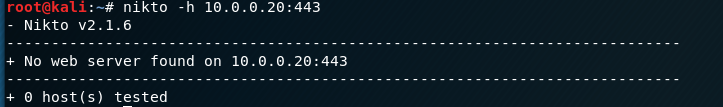

2. Scan the target port 443(https).

nikto -h 10.0.0.20:

最新文章

- 第二百零九天 how can I 坚持

- HDU 5458 Stability (树链剖分+并查集+set)

- Java多线程性能优化

- JavaScript之共享onload

- log4j输出到指定日志文件

- AFNetworking封装思路简析

- 如何在python脚本里面连续执行adb shell后面的各种命令

- 记一次VS Code崩溃的解决(Win10扫描自动回复系统文件)

- HDFS中namenode启动失败

- 关于AJAX异步请求的那些事儿(2)

- 设置mysql InnoDB存储引擎下取消自动提交事务

- Latex常用软件

- switch反汇编

- sass用法快速入门

- 【Anaconda】:科学计算的Python发行版

- 如何使用git 提交作业 收作业

- 我的Linux学习之路及参考书籍

- 为什么继续选择DELPHI?

- Java 几种调度任务的Timer、ScheduledExecutor、 开源工具包 Quartz、开源工具包 JCronTab

- 你正在从一个声称代表如下的证书颁发机构安装证书 alipay truest network,希望能知道程序是怎么实现的或相关资料