thinkphp5.0远程执行漏洞

2024-08-25 23:36:28

0x01 漏洞简介

由于ThinkPHP5 框架控制器名 没有进行足够的安全监测,导致在没有开启强制路由的情况下,可以伪装特定的请求可以直接Getshell(可以控制服务器)

0x02 环境搭建

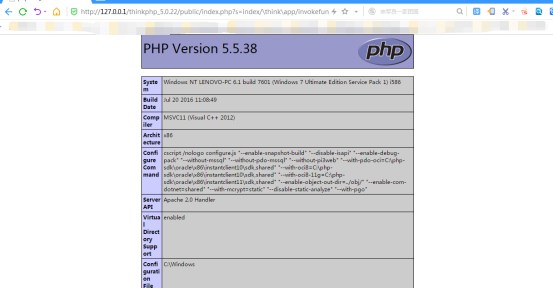

Phpstudy: php-5.5.38+Apache

下载存在漏洞版本我下载的版本是thinkphp_5.0.22搭建好以后如图

下载链接:http://www.thinkphp.cn/donate/download/id/1261.html

0x03 漏洞payload

Phpinfo页面:

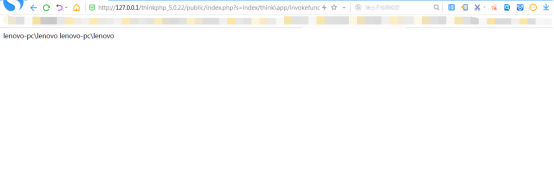

执行whoami命令:

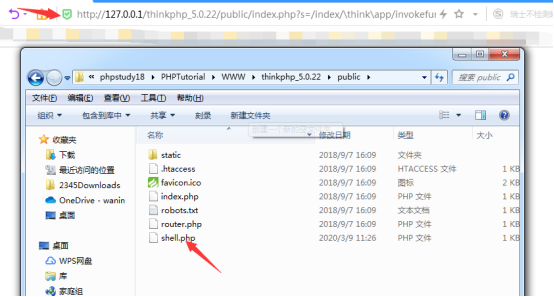

写shell:

然后就你们就知道该怎么做了吧。

哈哈哈

0X03漏洞修复

建议更新到最新版本

企鹅群:1045867209

博主公众号

本文欢迎转载。 如转载请务必注明出处。 觉得写的不错的可以右侧打赏一手。 群在上边欢迎大家来撩。

最新文章

- RDIFramework.NET平台代码生成器V2.8发布-更新于2014-12-31(提供下载)

- 基于Node的PetShop,oauth2认证RESTful API

- Ubuntu下如何将普通用户提升到root权限

- JDK里的设计模式

- c++10 Seattle Clang error

- 安装完Kali linux 之后 需要配置的一些 常用软件 记录

- sql server 数据库正在使用该文件的解决办法

- UILabel的使用方法

- 计数dp-hdu-4054-Number String

- 更改windows系统语言,改为英文

- npm err错误

- Override/implements methods 如何添加

- mysql 修改数据库data存放位置

- latex 生成pdf

- 201521123088《Java程序设计》第七周学习总结

- C语言程序内存布局

- BZOJ4321: queue2

- mysql学习【第4篇】:MySQL函数和编程

- redis安装(linux)

- android studio 代码混淆如何忽略第三方jar包

热门文章

- 微信小程序开发中的http请求总结

- 图数据库 Nebula Graph TTL 特性

- cmdb 配置

- CMDB_Agent_ssh版本分析

- 二进制补码:Why & How

- 扯一扯基于4046系IC的锁相电路设计

- 【视频+图文】Java经典基础练习题(三):输入3个整数,并将其由小到大输出

- Codeforce219C-Color Stripe

- 1、Spark Core所处位置和主要职责

- 报错:Error updating database. Cause: com.mysql.jdbc.MysqlDataTruncation: Data truncation: Data too long for column 'gender' at row 1