HTTPS协议学习笔记

在前一段时间准备面试的时候,面试官反复提到了HTTPS这个协议。我只是单纯的知道,HTTPS是安全的应用层协议 是HTTP更安全的版本,通过对称密钥加密。但是具体的其他的,可能我不太了解。今天就专门抽出来一点时间,好好把这个协议搞清楚。

一、HTTPS是谁造的?

HTTPS 全称为超文本传输安全协议,英文为(Hypertext Transfer Protocol Secure) 密文传输 CA证书证明自己的用处 80端口

注意HTTP协议的全程为:超文本传输协议。英文为(HyperText Transfer Protocol) 明文传输 无 443端口

这个多了的S ,secure。其实可以简单的理解为HTTP的安全加强版。

那么回到标题,这玩意是谁造的呢,他由1994年首次了理论提出,在互联网出现交易支付和敏感信息传输的安全需求后,近十年间,得到了迅速发展。

HTTPS 经常用于保护所有类型网站的网页真实性,保护账户和用户通信,身份和网站浏览的私密性。谷歌最早启用该协议,初衷也自然是为了保护数据安全,近年来互联网各个巨头公司也逐渐采用该协议。同时也是为了互联网发展趋势。

二、HTTPS原理

举个浅显的例子:

A和B两个人要说话,如果使用普通话的话,那大家都懂,

一旦遭到窃听,窃听者只需窃听声音后,就知道双方在谈了什么。

再举个例子:

A和B两个人要说机密的东西,但是此时如果仍然使用普通话的话,显然不符合安全需求。

两个人可以用自己本地的方言,甚至自己制造的语言。 这样就算窃听者拿到了信息,也无法进行解密。 则达到目的。

刚才举得例子,显而易见,一个是HTTP协议,一个是HTTPS协议。那既然例子举了,我们来说原理:

既然我们有加密的需求对吧, 您的好友密码学家,数学家就上线了。

对称加密,非对称加密。 DES, RSA AES MD5 是谁要的加密算法来着,你到底要那个啊,我这有好多呢。

emmmm 到底我得先搞清楚我的加密算法需求啊,要不然这么多算法,用那个呢....

加密需求:

在通讯过程中,只有且只有A和B清晰谈话的内容,在此之外,禁止任何第三方可以知道谈话内容的话,

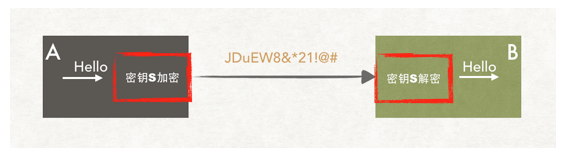

就像这样, A要说一句Hello,那么经过S密钥加密后,在传输过程中,就变成了密文。

密文达到B后,使用密钥S解析。获得加密前的原文。

这就是对称加密算法,其中图中的密钥S同时扮演加密和解密的角色

只要这个密钥S不公开给第三者,同时密钥S足够强壮安全,我们就解决了我们一开始所定问题域了。因为世界上有且只有A与B知道如何加密和解密他们之间的消息。

但是:

万维网这么大.....大家都采用一个加密算法,密钥怎么搞呢,那不跟所有人都没用一样吗。

emmmm 那就用不同的密钥呗。

但是用不同的密钥的话, 又要涉及到如何A告诉B 我要使用的是什么密钥呢。

就相当于:

A给B说,我要用英语给你说话了昂,你注意听

B说: 好嘞~

我如果是C,我也知道你们要用英文交流啊。这不忽悠傻子呢嘛.... (这里,用英文,就相当于是密钥的意思)

C这时候且听到的密钥协商方式,就是中间人攻击。

你虽然协商加密了,但是你协商的过程没有加密啊。一旦遭到中间人攻击的话,这和裸奔也没啥区别对吧。我们协议本身是http的安全协议,就要考虑其安全行

三、如何对密钥协商过程进行加密(引申的新问题)

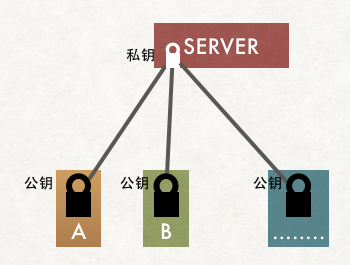

新问题来了,如何对协商过程进行加密?密码学领域中,有一种称为“非对称加密”的加密算法,特点是私钥加密后的密文,只要是公钥,都可以解密,但是公钥加密后的密文,只有私钥可以解密。私钥只有一个人有,而公钥可以发给所有的人。

虽然服务器端向A、B……的方向还是不安全的,但是至少A、B向服务器端方向是安全的。

好了,如何协商加密算法的问题,我们解决了:使用非对称加密算法进行对称加密算法协商过程。

这下,你明白为什么HTTPS同时需要对称加密算法和非对称加密算法了吧?

要达到Web服务器针对每个客户端使用不同的对称加密算法,同时,我们也不能让第三者知道这个对称加密算法是什么,怎么办?

使用随机数,就是使用随机数来生成对称加密算法。这样就可以做到服务器和客户端每次交互都是新的加密算法、只有在交互的那一该才确定加密算法。

这下,你明白为什么HTTPS协议握手阶段会有这么多的随机数了吧。

如何得到公钥?

细心的人可能已经注意到了如果使用非对称加密算法,我们的客户端A,B需要一开始就持有公钥,要不没法开展加密行为啊。

这下,我们又遇到新问题了,如何让A、B客户端安全地得到公钥?

我能想到的方案只有这些:

方案1. 服务器端将公钥发送给每一个客户端

方案2. 服务器端将公钥放到一个远程服务器,客户端可以请求得到

我们选择方案1,因为方案2又多了一次请求,还要另外处理公钥的放置问题。

公钥被调包了怎么办?又是一个鸡生蛋蛋生鸡问题?

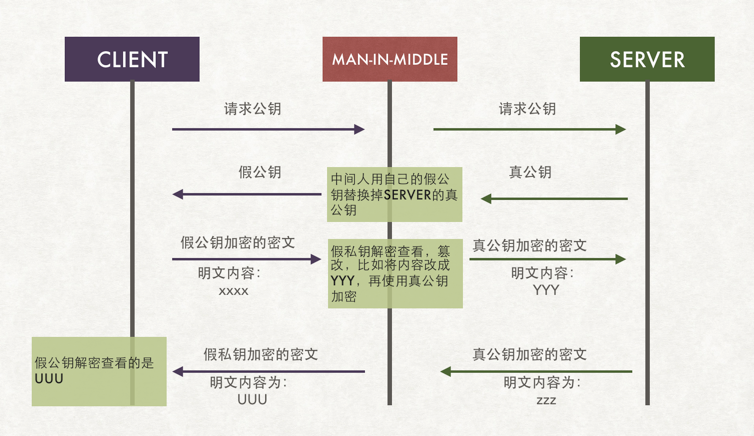

但是方案1有个问题:如果服务器端发送公钥给客户端时,被中间人调包了,怎么办?

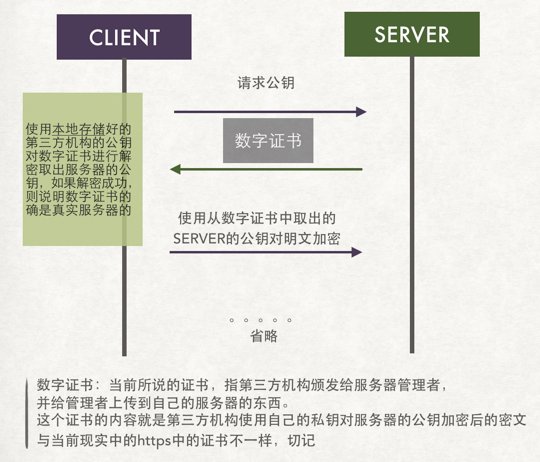

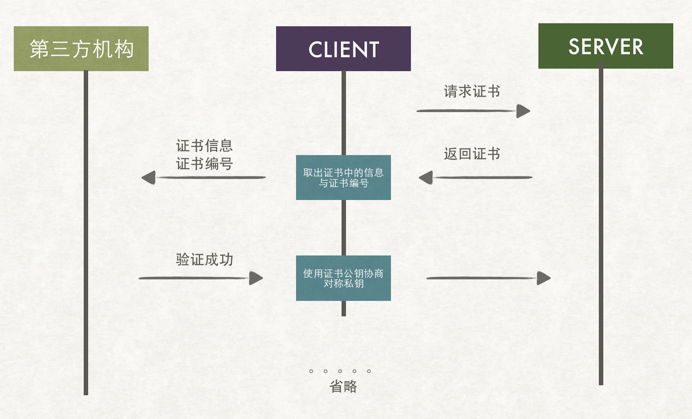

我画了张图方便理解:

使用第三方机构的公钥解决鸡生蛋蛋生鸡问题

公钥被调包的问题出现,是因为我们的客户端无法分辨返回公钥的人到底是中间人,还是真的服务器。这其实就是密码学中提的身份验证问题。

如果让你来解决,你怎么解决?如果你了解过HTTPS,会知道使用数字证书来解决。但是你想过证书的本质是什么么?请放下你对HTTPS已有的知识,自己尝试找到解决方案。

我是这样解决的。既然服务器需要将公钥传给客户端,这个过程本身是不安全,那么我们为什么不对这个过程本身再加密一次?可是,你是使用对称加密,还是非对称加密?这下好了,我感觉又进了鸡生蛋蛋生鸡问题了。

问题的难点是如果我们选择直接将公钥传递给客户端的方案,我们始终无法解决公钥传递被中间人调包的问题。

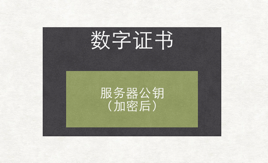

所以,我们不能直接将服务器的公钥传递给客户端,而是第三方机构使用它的私钥对我们的公钥进行加密后,再传给客户端。客户端再使用第三方机构的公钥进行解密。

下图就是我们设计的第一版“数字证书”,证书中只有服务器交给第三方机构的公钥,而且这个公钥被第三方机构的私钥加密了:

如果能解密,就说明这个公钥没有被中间人调包。因为如果中间人使用自己的私钥加密后的东西传给客户端,客户端是无法使用第三方的公钥进行解密的。

话到此,我以为解决问题了。但是现实中HTTPS,还有一个数字签名的概念,我没法理解它的设计理由。

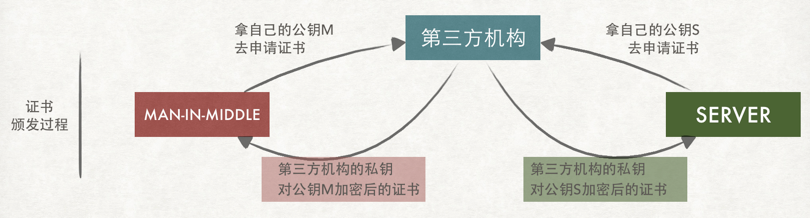

原来,我漏掉了一个场景:第三方机构不可能只给你一家公司制作证书,它也可能会给中间人这样有坏心思的公司发放证书。这样的,中间人就有机会对你的证书进行调包,客户端在这种情况下是无法分辨出是接收的是你的证书,还是中间人的。因为不论中间人,还是你的证书,都能使用第三方机构的公钥进行解密。像下面这样:

第三方机构向多家公司颁发证书的情况:

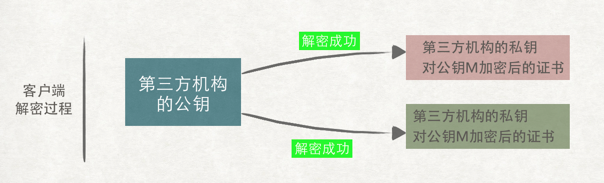

客户端能解密同一家第三机构颁发的所有证书:

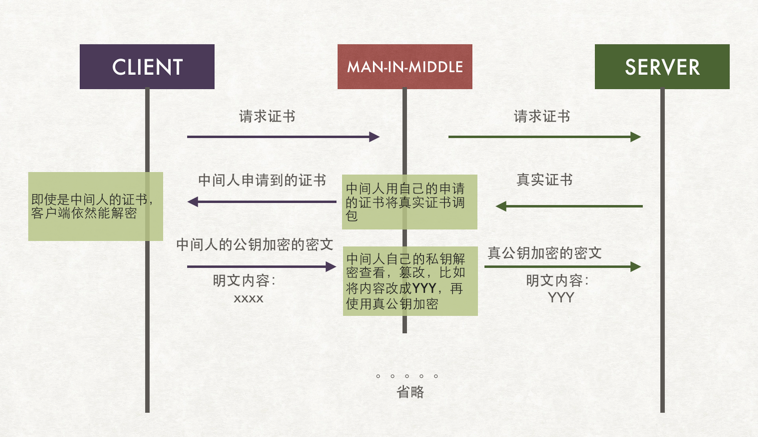

最终导致其它持有同一家第三方机构证书的中间人可以进行调包:

数字签名,解决同一机构颁发的不同证书被篡改问题

要解决这个问题,我们首先要想清楚一个问题,辨别同一机构下不同证书的这个职责,我们应该放在哪?

只能放到客户端了。意思是,客户端在拿到证书后,自己就有能力分辨证书是否被篡改了。如何才能有这个能力呢?

我们从现实中找灵感。比如你是HR,你手上拿到候选人的学历证书,证书上写了持证人,颁发机构,颁发时间等等,同时证书上,还写有一个最重要的:证书编号!我们怎么鉴别这张证书是的真伪呢?只要拿着这个证书编号上相关机构去查,如果证书上的持证人与现实的这个候选人一致,同时证书编号也能对应上,那么就说明这个证书是真实的。

我们的客户端能不能采用这个机制呢?像这样:

可是,这个“第三方机构”到底是在哪呢?是一个远端服务?不可能吧?如果是个远端服务,整个交互都会慢了。所以,这个第三方机构的验证功能只能放在客户端的本地了。

客户端本地怎么验证证书呢?

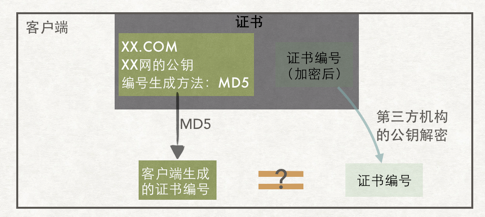

客户端本地怎么验证证书呢?答案是证书本身就已经告诉客户端怎么验证证书的真伪。

也就是证书上写着如何根据证书的内容生成证书编号。客户端拿到证书后根据证书上的方法自己生成一个证书编号,如果生成的证书编号与证书上的证书编号相同,那么说明这个证书是真实的。

同时,为避免证书编号本身又被调包,所以使用第三方的私钥进行加密。

这地方有些抽象,我们来个图帮助理解:

证书的制作如图所示。证书中的“编号生成方法MD5”就是告诉客户端:你使用MD5对证书的内容求值就可以得到一个证书编号。

当客户端拿到证书后,开始对证书中的内容进行验证,如果客户端计算出来的证书编号与证书中的证书编号相同,则验证通过:

但是第三方机构的公钥怎么跑到了客户端的机器中呢?世界上这么多机器。

其实呢,现实中,浏览器和操作系统都会维护一个权威的第三方机构列表(包括它们的公钥)。因为客户端接收到的证书中会写有颁发机构,客户端就根据这个颁发机构的值在本地找相应的公钥。

题外话:如果浏览器和操作系统这道防线被破了,就没办法。想想当年自己装过的非常规XP系统,都害怕。

说到这里,想必大家已经知道上文所说的,证书就是HTTPS中数字证书,证书编号就是数字签名,而第三方机构就是指数字证书签发机构(CA)。

CA如何颁发数字证书给服务器端的?

当我听到这个问题时,我误以为,我们的SERVER需要发网络请求到CA部门的服务器来拿这个证书。

最新文章

- 使用 PDO 方式将 Session 保存到 MySQL 数据中

- C#多线程环境下调用 HttpWebRequest 并发连接限制

- MAC 安装j2ee.sh的办法

- 获取网络IP地址

- [编辑] 分享一些java视频

- [YII]将ar查询结果转化成数组

- SpringMVC请求分发的简单实现

- 两款Mac下的视频下载利器

- nodejs+chromium 创建桌面应用程序

- WinDbg分析DUMP文件

- jQuery插件之validation插件

- SSH HTTP代理

- Moya https配置方法

- [转]CR, LF, CR/LF区别与关系

- verilog的移位运算符(存在不公平现象)

- 【转】Java JUnit 单元测试小结

- OI无关--关于侧边栏

- [微软官网]SQLSERVER的版本信息

- JQ与JS等价代码

- JAVA初学者(一)

热门文章

- windows 2003 无法安装 .net4.0 windows服务

- 高斯判别分析模型( Gaussian discriminant analysis)及Python实现

- WCF研究-前篇

- FMX有两种消息处理的实现方式,一种是用TMessageManager来实现自定义的消息,另外一种象TEdit中的实现,直接声明消息方法(firemonkey messaging)

- 管理python虚拟环境的工具virtuelenvwrapper

- sqlserver/mysql按天,按小时,按分钟统计连续时间段数据

- Spring Boot:快速入门教程

- XGBoost类库使用小结

- Oracle数据库视图的创建以及使用

- spring 5.x 系列第22篇 —— spring 定时任务 (代码配置方式)