[提权]CVE-2018-8120漏洞复现

2024-08-30 09:51:05

0x01 漏洞名称

Windows操作系统Win32k的内核提权漏洞

0x02 漏洞编号

CVE-2018-8120

0x03 漏洞描述

部分版本Windows系统win32k.sys组件的NtUserSetImeInfoEx()系统服务函数内部未验证内核对象中的空指针对象,普通应用程序可利用该空指针漏洞以内核权限执行任意代码

0x04 影响版本

以下软件版本受到影响。未列出的版本要么超过其支持生命周期,要么不受影响。要确定软件版本或版本的支持生命周期,请查阅Microsoft支持生命周期。

Windows 7 for 32-bit Systems Service Pack 1

Windows 7 for x64-based Systems Service Pack 1

Windows Server 2008 for 32-bit Systems Service Pack 2

Windows Server 2008 for 32-bit Systems Service Pack 2

Windows Server 2008 for Itanium-Based Systems ServicePack 2

Windows Server 2008 for x64-based Systems Service Pack 2

Windows Server 2008 for x64-based Systems Service Pack 2

Windows Server 2008 R2 for Itanium-Based Systems ServicePack 1

Windows Server 2008 R2 for x64-based Systems ServicePack 1

Windows Server 2008 R2 for x64-based Systems ServicePack 1

0x05 样本来源

分析环境:分析和调试的过程将在 Windows 7 x64 为基础的环境中进行

样本来源:https://github.com/unamer/CVE-2018-8120

优化后的样本:https://github.com/alpha1ab/CVE-2018-8120

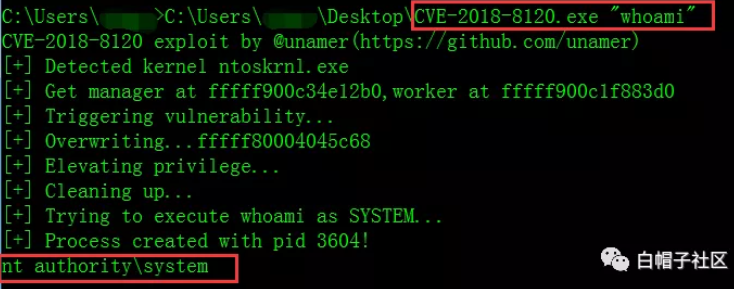

0x06 漏洞利用

CVE-2018-8120.exe "whoami"

0x07 修复建议

目前微软在2018年五月的安全更新中已经包含了针对该漏洞的补丁程序,安装使用即可避免受到该漏洞的影响。

漏洞修复程序下载地址:

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2018-8120

0x08 参考链接

关于CVE-2018-8120的最新Windows提权漏洞分析

最新文章

- 空中网招聘Java架构师、数据库开发等各类人才

- No.007:Reverse Integer

- 安装CAS服务器

- 那些年,在AngularJS的路上遇到的坑

- HDU 1312 Red and Black --- 入门搜索 DFS解法

- ES6笔记① var 和 let的区别

- 【BZOJ1477】青蛙的约会(拓展欧几里得)

- Android的Launcher启动流程 “Launcher部分启动流程”

- Zynq系列FPGA如何固化bit文件到QSPI_Flash

- Python全栈之路----目录

- SQL Server如何清除曾经登录过的登录名

- NRF51822+STM32bootload——typedef void (*Fun) (void) 理解

- 从零开始新建一个Maven 、springMVC工程

- _kbhit() for linux

- javascript中所谓的“坑”收录

- 苹果开发——Xcode证书生成、设置及应用

- 洛谷P2868 [USACO07DEC]观光奶牛 Sightseeing Cows

- Dumpzilla工具第615行bug的解决办法

- 【kruscal】【最小生成树】【块状树】bzoj3732 Network

- 【Python + Mysql】之用pymysql库连接Mysql数据库并进行增删改查操作