攻防世界杂项MISCall

2024-09-17 22:58:29

MISCall

下载下来是一个附件但是不清楚他是个什么东西我先拉入kali看看

发现是一个tar包不过这个包我们需要使用以下的指令来解压

tar -xjvf d02f31b893164d56b7a8e5edb47d9be5

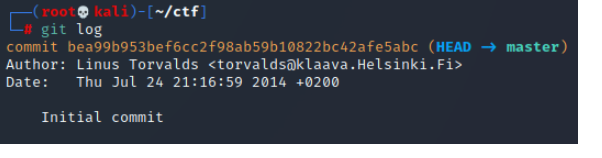

解压下来有个新的目录ctf里面有个flag.txt不过是个假的flag,我们使用ls -a显示隐藏文件夹.git,那我们使用git log查看git记录

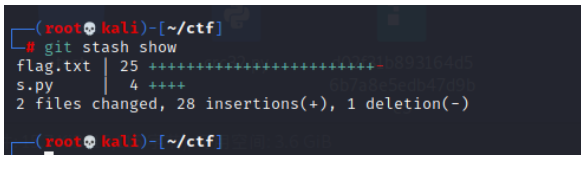

使用git stash show校验列表中存储的文件

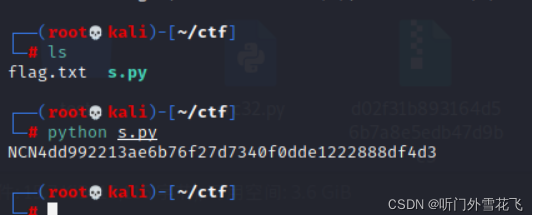

使用git stash apply复原文件发现一个s.py文件

即可获得flag

最新文章

- JS数组去重比较

- js 和 c# 方法互调

- fir.im Weekly - 新开发时代,每个人都在创造

- DDL和DML的定义和区别

- asp.net 播放flash

- BZOJ 2429 聪明的猴子

- SRM589

- HDOJ(HDU) 2156 分数矩阵(嗯、求和)

- Working——流程关系状态表

- python setup.py install 报错ImportError: No module named setuptools

- select效果联动

- c语言的,三个工具可以使编译器生成性能更佳的代码。

- 论文阅读(Weilin Huang——【ECCV2016】Detecting Text in Natural Image with Connectionist Text Proposal Network)

- 秘密袭击 [BZOJ5250] [树形DP]

- jq 绑定事件和解绑事件

- JS+Canvas的棋盘游戏和Java的动态结合

- Activemq首次运行报错 “找不到或无法加载主类”

- 如何将下载的web工程导入到eclipse中使用

- hdu 5833(欧拉路)

- Struts2学习笔记04 之 拦截器