linux_曝出重大bash安全漏洞及修复方法

2024-08-27 22:13:58

日前Linux官方内置Bash中新发现一个非常严重安全漏洞(漏洞参考https://access.redhat.com/security/cve/CVE-2014-6271 ),黑客可以利用该Bash漏洞完全控制目标系统并发起攻击。

已确认被成功利用的软件及系统:所有安装GNU bash 版本小于或者等于4.3的Linux操作系统。 该漏洞源于你调用的bash shell之前创建的特殊的环境变量,这些变量可以包含代码,同时会被bash执行。

漏洞检测方法:

|

1

|

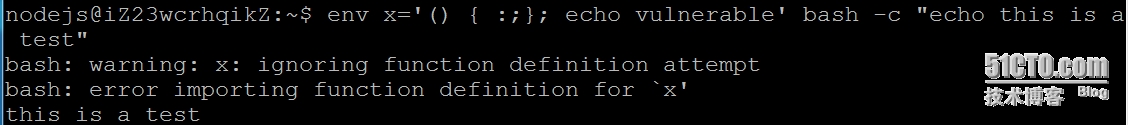

env x='() { :;}; echo vulnerable' bash -c "echo this is a test" |

输出:

修复前

vulnerable

this is a test

使用修补方案修复后

bash: warning: x: ignoring function definition attempt

bash: error importing function definition for `x'

this is a test

特别提示:该修复不会有任何影响,如果您的脚本使用以上方式定义环境变量,修复后您的脚本执行会报错。

特别提示:该修复不会有任何影响,如果您的脚本使用以上方式定义环境变量,修复后您的脚本执行会报错。

修复方案:

ubuntu:

14.04 64bit

|

1

2

3

|

wget http://mirrors.aliyun.com/fix_stuff/bash_4.3-7ubuntu1.1_amd64.deb && dpkg -i bash_4.3-7ubuntu1.1_amd64.deb |

14.04 32bit

|

1

2

3

|

wget http://mirrors.aliyun.com/fix_stuff/bash_4.3-7ubuntu1.1_i386.deb && dpkg -i bash_4.3-7ubuntu1.1_i386.deb |

12.04 64bit

|

1

2

3

|

wget http://mirrors.aliyun.com/fix_stuff/bash_4.2-2ubuntu2.2_amd64.deb && dpkg -i bash_4.2-2ubuntu2.2_amd64.deb |

12.04 32bit

|

1

2

3

|

wget http://mirrors.aliyun.com/fix_stuff/bash_4.2-2ubuntu2.2_i386.deb && dpkg -i bash_4.2-2ubuntu2.2_i386.deb |

Ubuntu 用户可以通过如下命令打补丁,无需重启:

|

1

2

3

|

apt-get update apt-get install bash |

参考链接及其他Linux系统修复方案:Linux Bash严重漏洞修复紧急通知

转载:原文出处 http://xjhznick.blog.51cto.com/3608584/1558248

最新文章

- reason: '[<__NSDictionary0 0x7fda88f00c90> setValue:forUndefinedKey:]: this class is not key value c

- Azure Virtual Machine 之 如何利用Management Class Libraries 创建VM

- C++ 学习笔记(3) —— 內联函数

- JSP action elements - JavaBean

- 使用Visual Leak Detector检测内存泄漏[转]

- mybatis中为sql中传值#{}和${}的区别

- JQuery学习使用笔记 -- JQuery插件开发

- Android 获取TextView 显示的字符串宽度

- elastic search 学习笔记

- Android设置里面默认存储器选项(default write disk)的实现

- Mysql数据库里面的String类型依照数字来排序以及按时间排序的sql语句

- MD5 in JAVA

- Git学习(一):初始化仓库、添加文件、版本回退

- 批量导出hive表的建表语句

- Spring Boot 全文搜索引擎 ElasticSearch

- pyinstaller深入使用,打包指定模块,打包静态文件

- python—— 写入错误UnicodeEncodeError的解决办法

- Linux安装go语言开发包

- Python 读取数据

- svn忽略文件后缀