BugKu-Misc-简单取证1

2024-09-06 02:22:04

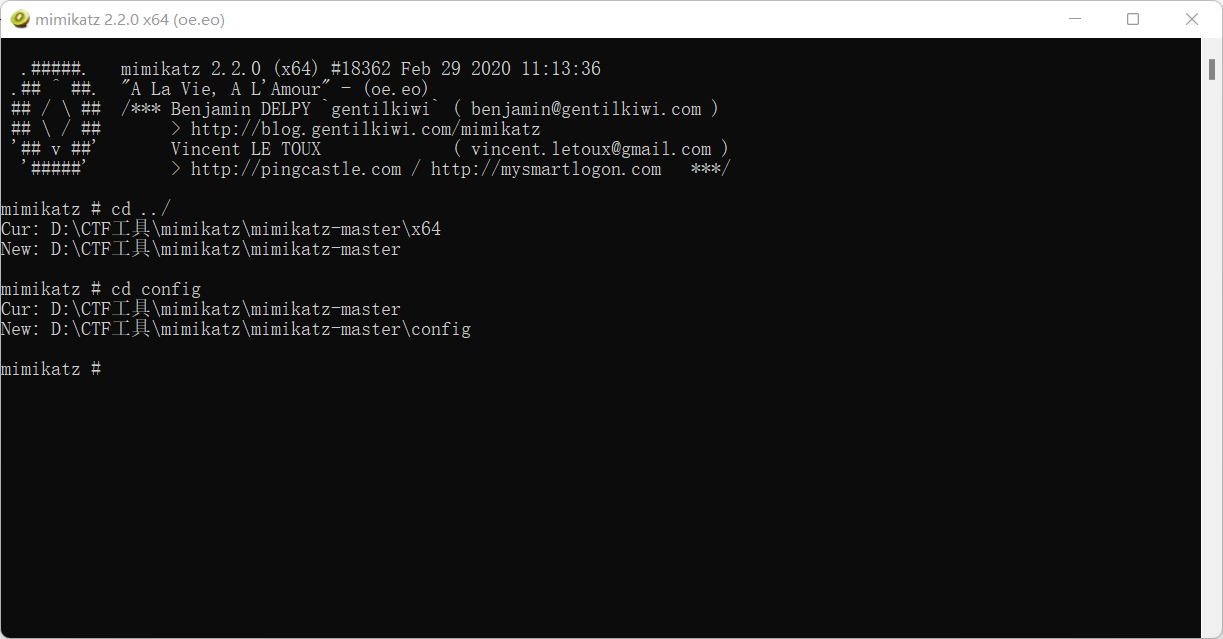

下载文件压缩包,解压得到文件夹config,根据题目得知为取证,使用工具mimikatz,

github地址:https://github.com/ParrotSec/mimikatz

将文件夹config复制到mimikatz文件夹内,然后打开mimikatz进行配置文件,进入config文件夹

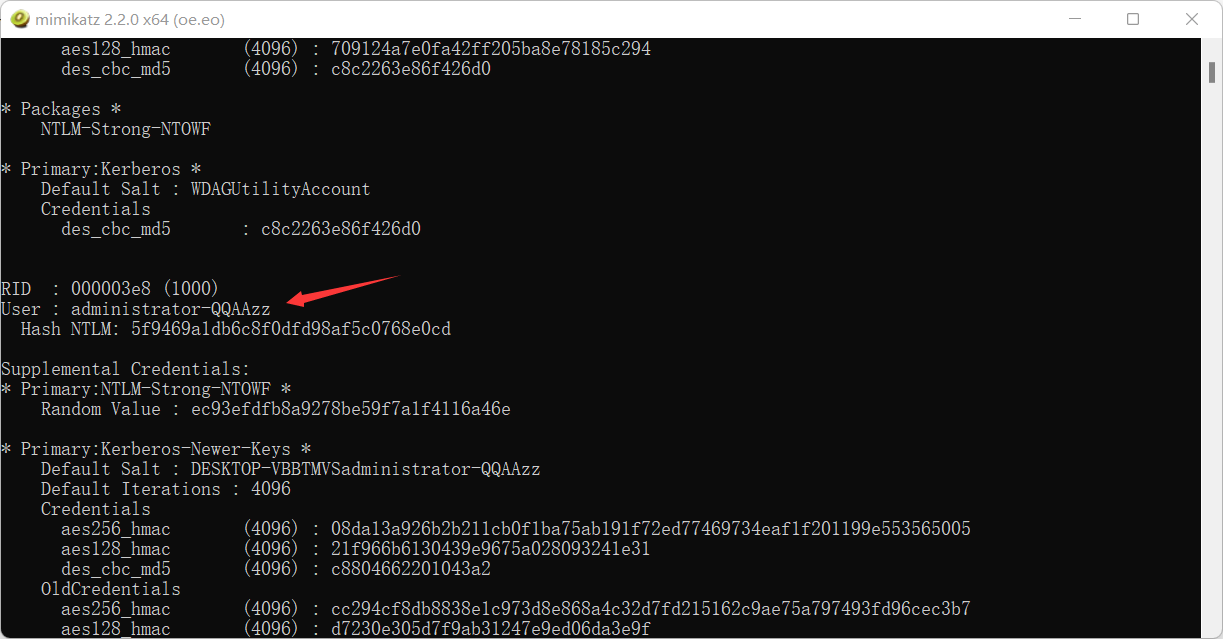

然后使用命令lsadump::sam /sam:SAM /system:SYSTEM查看这个文件夹里面所有的用户名和密码,之后自行查看administrator的,

得到的密码是需要进行解密的,使用彩虹表,可以使用kali的也可以使用在线的网页版本,最后解的

最后得到flag

flag{administrator-QQAAzz_forensics}

最新文章

- git常用操作命令

- git 常用指令

- C# byte数组与Image的相互转换

- Linux学习心得之 LVM管理与Linux系统安装

- openfire配置MSSQL说明(数据库设置)

- 40免费的 jQuery & CSS3 图片热点特效

- Oracle数据库(1)

- SQL Server 127个SQL server热门资料汇总

- Windows下提升进程权限(转)

- HTTPS、证书与使用Charles抓包

- React 深入系列4:组件的生命周期

- 数据结构与算法(九):AVL树详细讲解

- Linux服务器运维基本命令

- php json_encode转换中文乱码

- D2

- Odoo(OpenERP)应用实践:代发货管理

- iOS平台设置系统状态栏(通知栏、顶部状态栏)样式背景颜色或透明

- Unity3D深入浅出 -创造 物理材质(Physics Materials)

- abstract方法必须在abstract类中 这句话是对的还是错的?

- 同余定理简单应用 - poj2769 - hdu 1021 - hdu 2035