CTF-misc:老板,再来几道misc玩玩

2024-09-06 19:45:18

[BJDCTF 2nd]最简单的misc-y1ng

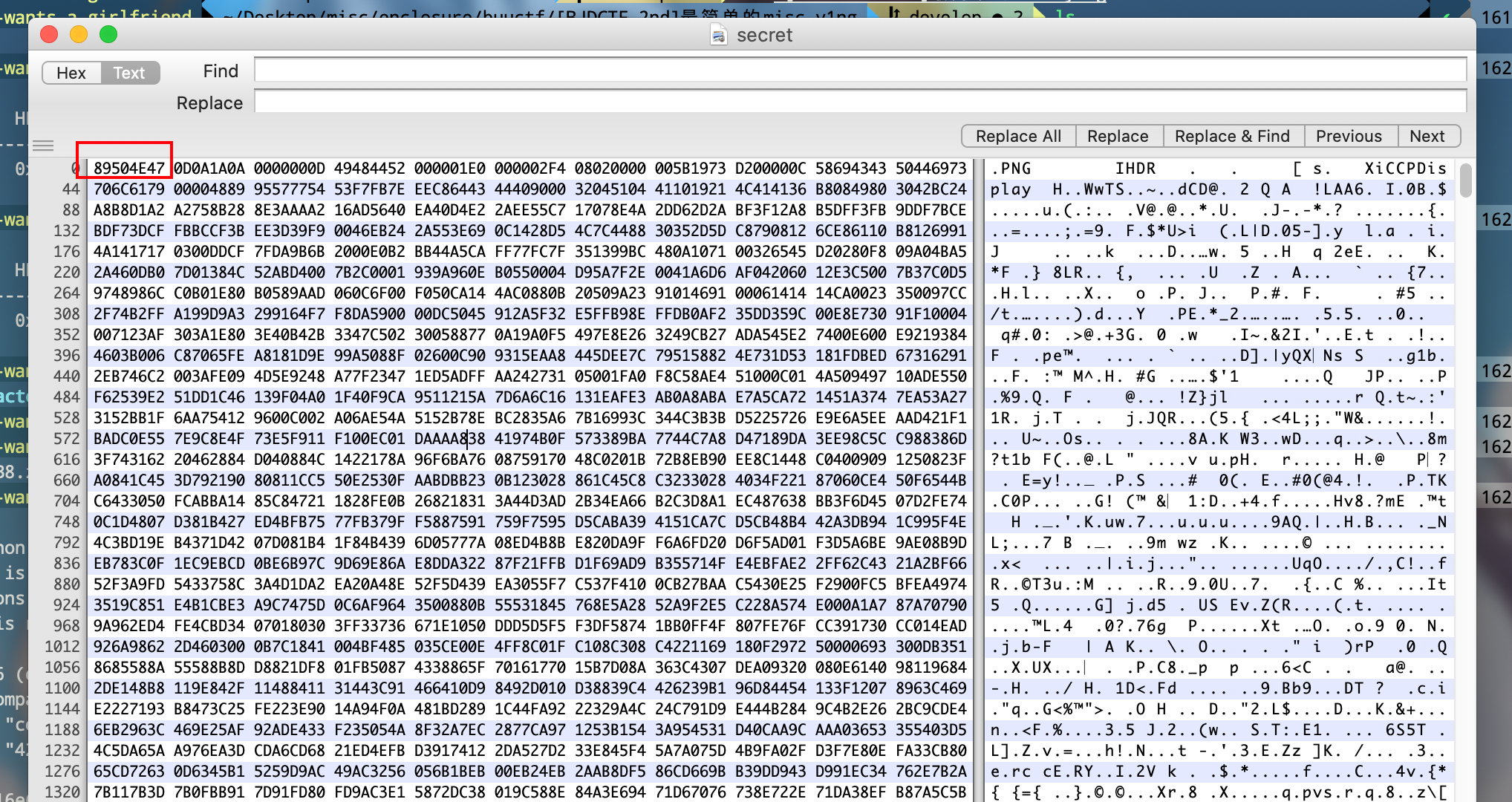

得到一个图片,提示格式损坏,修补一下文件头

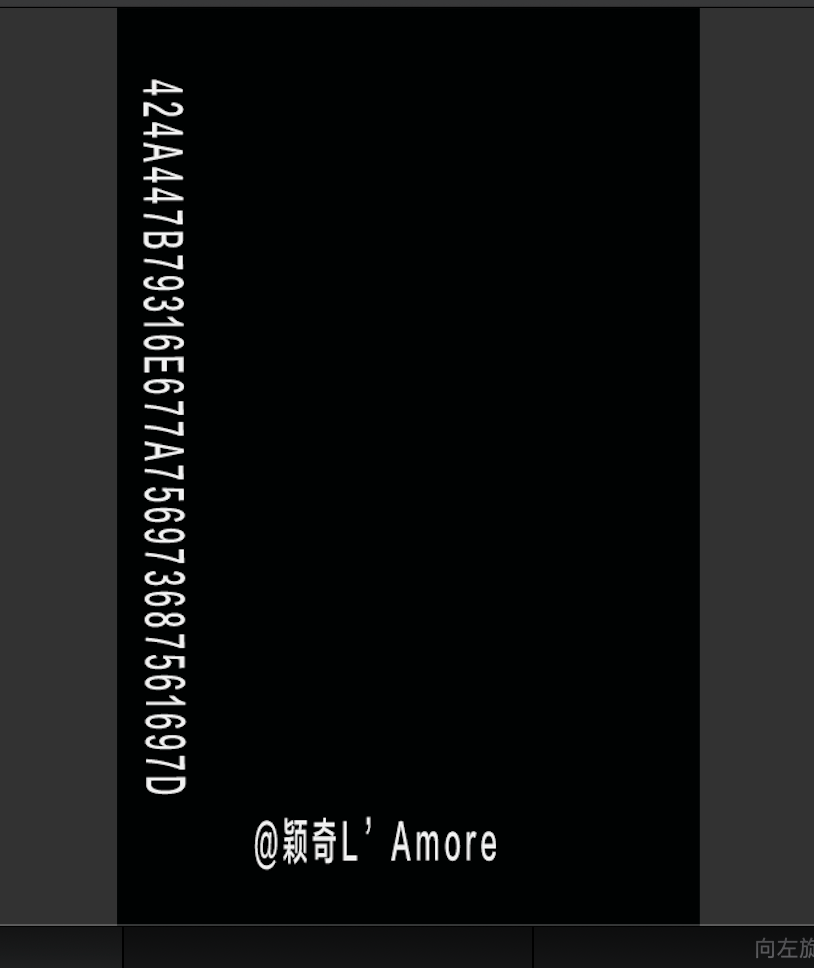

然后得到一张图片

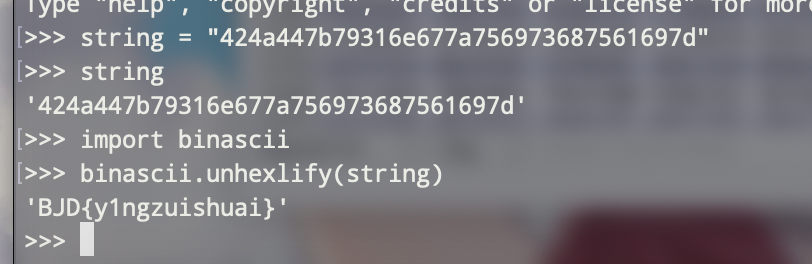

直接python16进制转字符串

>>> string = "424a447b79316e677a756973687561697d"

>>> string

'424a447b79316e677a756973687561697d'

>>> import binascii

>>> binascii.unhexlify(string)

'BJD{y1ngzuishuai}'

[BJDCTF 2nd]A_Beautiful_Picture

将宽高改成相等就出flag了

[BJDCTF 2nd]小姐姐-y1ng

拿到一张小姐姐图片

啊 这

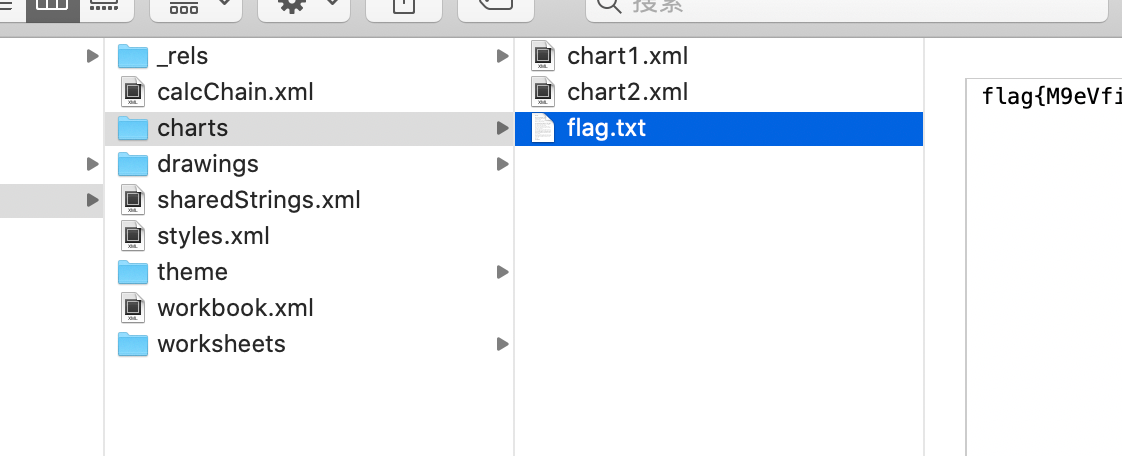

[BJDCTF2020]认真你就输了

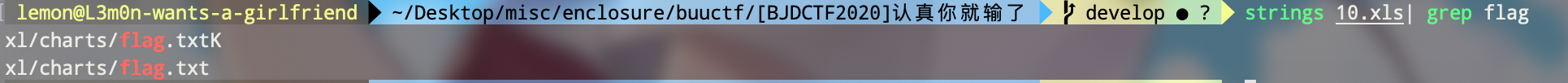

拿到一个xls文件,先string一下

发现很诡异的有flag字段,然后binwalk

果然在strings下的路径找到了隐写其中的flag文件

[BJDCTF 2nd]圣火昭昭-y1ng

解密图片备注信息拿到密文gemlove

outguess隐写一把梭

outguess -k gemlove -r sheng_huo_zhao_zhao.jpg hide.txt

最新文章

- 用Python制作新浪微博爬虫

- ecshop二次开发常用文件位置

- 查找当前目录和所有子目录下的后缀名为.o的文件,删除之

- 在iframe中获取本iframe DOM引用

- Java学习笔记(四)——流程控制语句

- 从mysql数据表中随机取出一条记录

- [Android Pro] 监听WIFI 打开广播

- MAC PHP MARK

- apt-mirror is already running(已运行)错误解决方案

- JAVA白盒安全测试需要关注的API

- css3遇到的一些属性

- SQUEEZENET: ALEXNET-LEVEL ACCURACY WITH 50X FEWER PARAMETERS AND <0.5MB MODEL SIZE

- 你不知道的JavaScript--Item7 函数和(命名)函数表达式

- 洛谷P1032 字串变换-题解

- SSH实现ajax

- bootstrap table dataView展开行详情,p元素自动换行

- 001. Ansible简介

- [SQL]某数据库中查出包含 字段名 的所有表名

- Owin 自寄宿 asp.net web api

- Xshell连接不上虚拟机提示ssh服务器拒绝了密码,请再试一次