CVE-2017-7529-Nginx越界读取缓存漏洞

2024-09-02 05:38:53

漏洞参考

https://blog.csdn.net/qq_29647709/article/details/85076309

漏洞原因

Nginx在反向代理站点的时候,通常会将一些文件进行缓存,特别是静态文件。缓存的部分存储在文件中,每个缓存文件包括“文件头”+“HTTP返回包头”+“HTTP返回包体”。如果二次请求命中了该缓存文件,则Nginx会直接将该文件中的“HTTP返回包体”返回给用户。如果我的请求中包含Range头,Nginx将会根据我指定的start和end位置,返回指定长度的内容。而如果我构造了两个负的位置,如(-600, -9223372036854774591),将可能读取到负位置的数据。如果这次请求又命中了缓存文件,则可能就可以读取到缓存文件中位于“HTTP返回包体”前的“文件头”、“HTTP返回包头”等内容。

漏洞影响

该漏洞影响所有 0.5.6 - 1.13.2版本内默认配置模块的Nginx只需要开启缓存攻击者即可发送恶意请求进行远程攻击造成信息泄露。

当Nginx服务器使用代理缓存的情况下攻击者通过利用该漏洞可以拿到服务器的后端真实IP或其他敏感信息。

通过我们的分析判定该漏洞利用难度低可以归属于low-hanging-fruit的漏洞在真实网络攻击中也有一定利用价值

环境搭建

https://github.com/vulhub/vulhub/tree/master/nginx/CVE-2017-7529

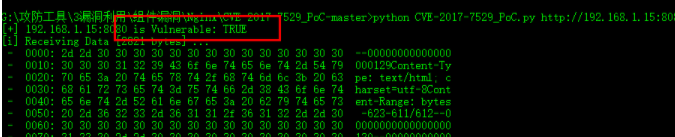

POC验证

https://github.com/liusec/CVE-2017-7529

https://github.com/liusec/CVE-2017-7529

最新文章

- down的另一种用法

- PostgreSQL 列出所有表名和数据库名

- Swift面向对象基础(中)——Swift中的方法

- 转centos65安装简测mysql cluster 7.3.7

- memcached for windows 修改端口和最大内存

- CI中的控制器中要用model中的方法,是统一写在构造器方法中,还是在每一个方法中分别写

- unity Transform Find 的用法!!!

- 《Java编程思想》之重点笔记——多态性理解

- glib 文档 代码 索引 编译

- win10 系统右键菜单不显示文字(只有小图标)修复方法

- 获取当前exe的路径

- 软件测试_测试工具_Loadrunner_IP欺骗

- linux中tomcat内存溢出解决办法

- ES6常用七大特性

- 十、curator recipes之信号量InterProcessSemaphoreV2

- 女神(goddess)——组合数学

- 《高性能MySQL》读书笔记(1)

- 文本编辑器js插件

- 报错:Caused by: org.hibernate.id.IdentifierGenerationException: ids for this class must be manually assigned before calling save(): cn.itcast.bos.domain.base.SubArea

- weexpack 的 Login.vue 及 vue 的 Login.vue