BUUCTF-FLAG

2024-09-07 00:26:31

FLAG

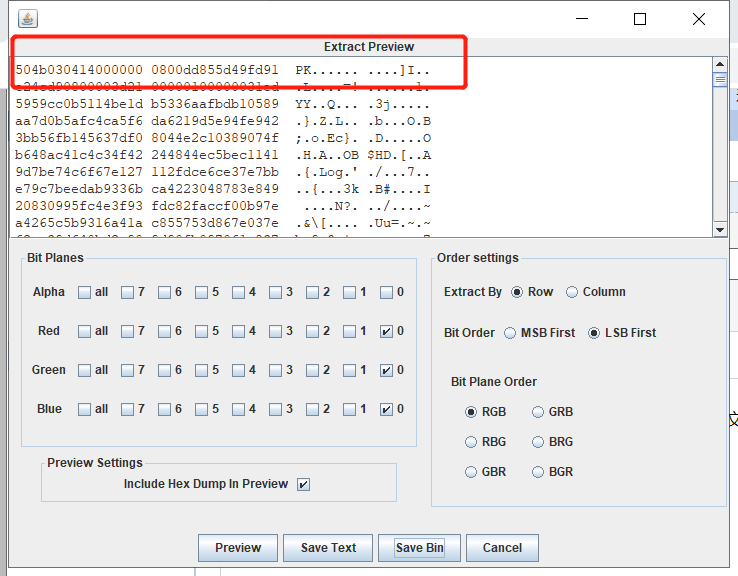

16进制打开没看到有什么东西,使用binwalk分离也没看到其他文件,猜测是否使用lsb隐写方式。

StegSolve打开

可以看到是压缩包的文件头,save bin保存为zip文件解压

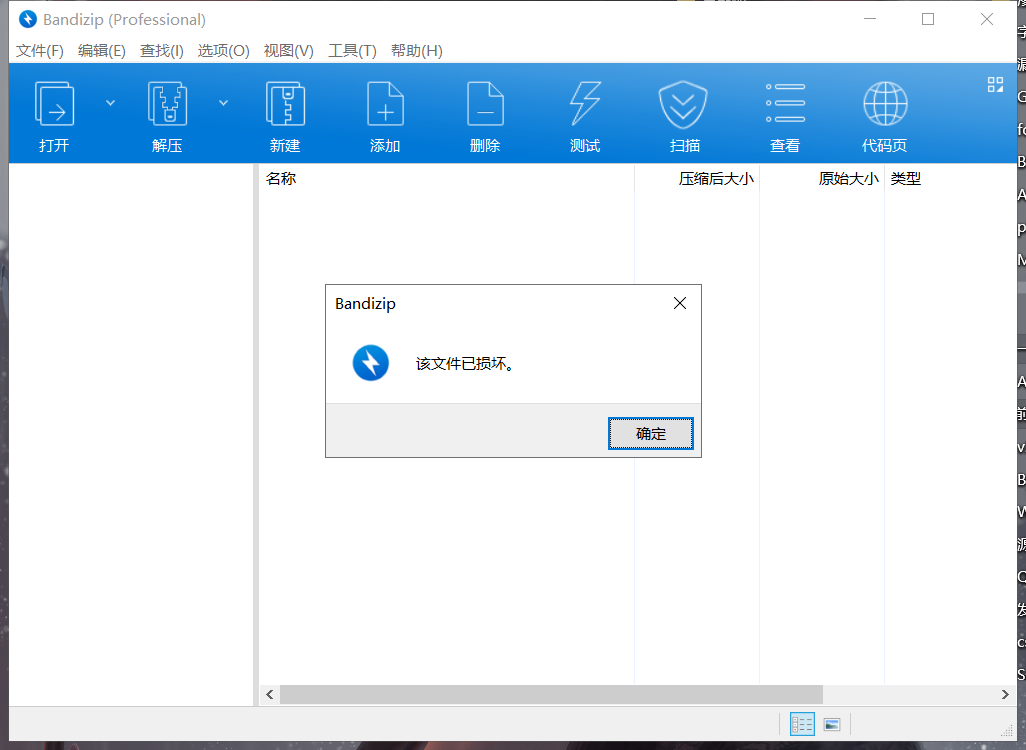

提示文件损坏不要紧,直接解压即可。

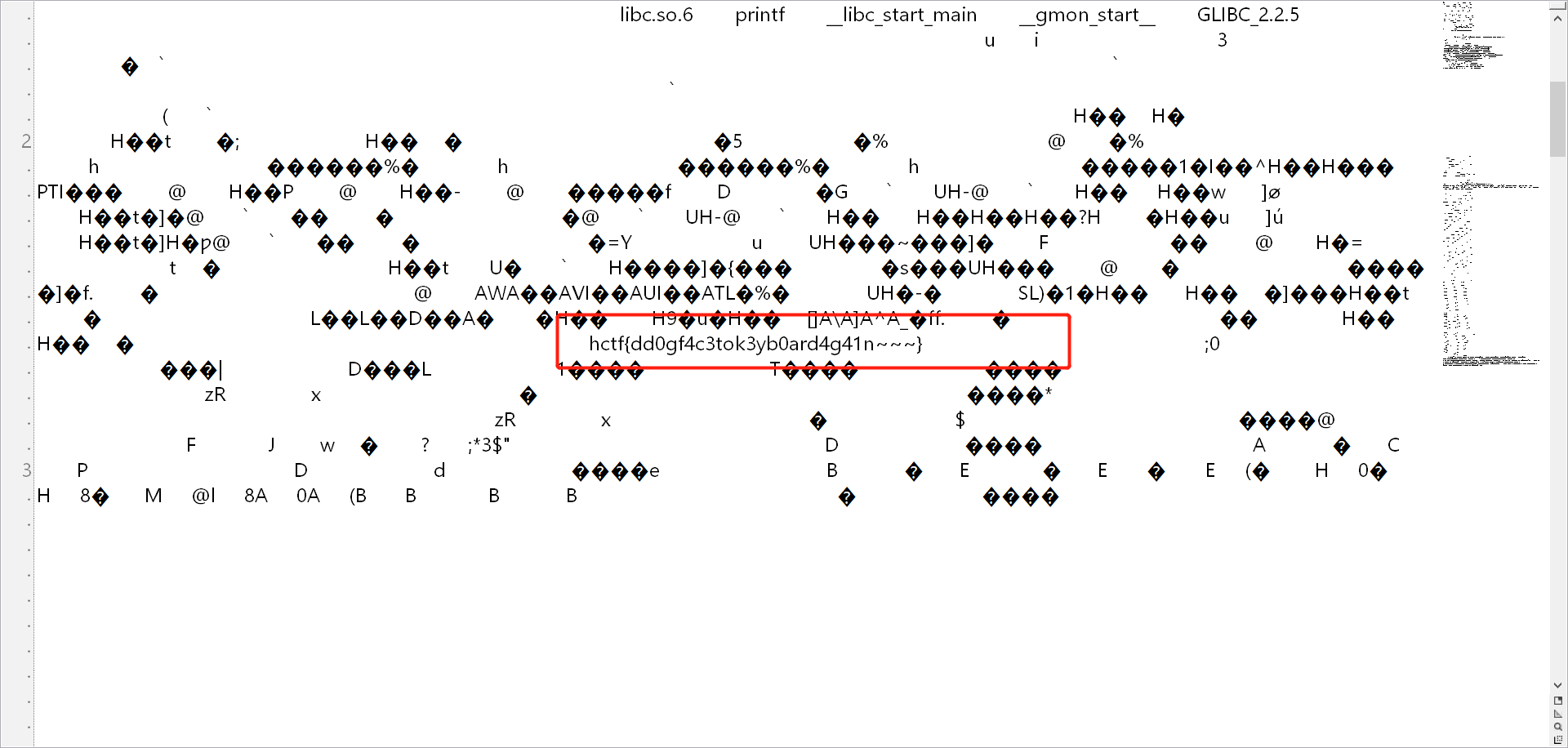

生成的文件以文本方式打开,即可找到flag

flag{dd0gf4c3tok3yb0ard4g41n~~~}

最新文章

- 《zw版·Halcon-delphi系列原创教程》 Halcon分类函数016,xld,xld轮廓

- signalR制作微信墙 开源

- OpenCart 最新使用教学视频合集

- Bootstrap学习笔记之整体架构

- 已成功与服务器建立连接,但是在登录前的握手期间发生错误。 (provider: SSL Provider, error: 0 - 等待的操作过时)

- maven配置编译路径

- centos7上安装与配置Tomcat7(整理篇)

- 基于visual Studio2013解决C语言竞赛题之1080填运算符

- bootstrop之模态框关闭

- 异常值处理outlier

- 项目Alpha冲刺(团队)-第二天冲刺

- 题解-PKUWC2018 Slay the Spire

- springboot+@async异步线程池的配置及应用

- Nginx+Tomcat+Memcached部署

- django后台管理-ModelAdmin对象

- ios tableview header 透明

- 一台Windows下配置多个Tomcat服务器

- Java 吸血鬼数字

- js replace 与replaceall实例用法详解

- css消除空白节点的方法