powershell过杀软工具-xencrypt

2024-09-02 06:54:08

在红队攻击中,绕杀软是一个比较常见的技术。对于绕过杀软的方法,有基于黑白名单的,有基于shellloader的,也有基于加密与混淆的。最近在发现了这样一款过杀软的工具,推荐给有缘人,嘻嘻。这款工具是基于powershell编写的,主要是powershell与windows下.net的契合度非常好(毕竟是微软的亲儿子)。工具的原理是基于加密与混淆。

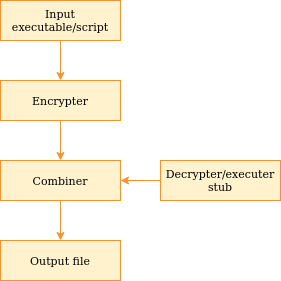

工具的流程:

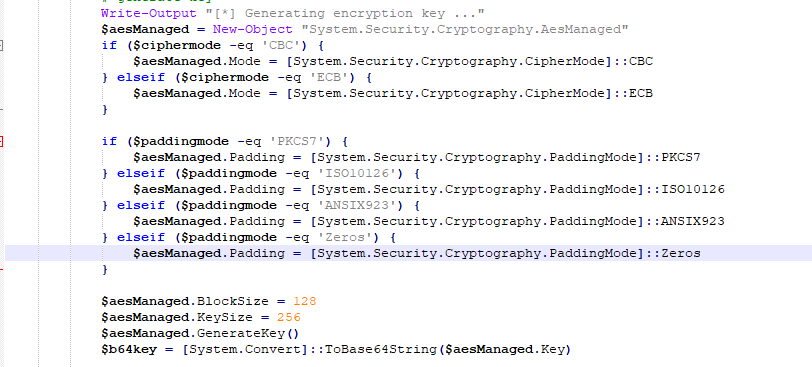

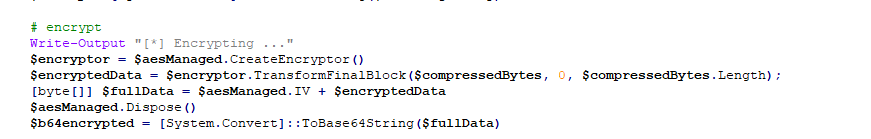

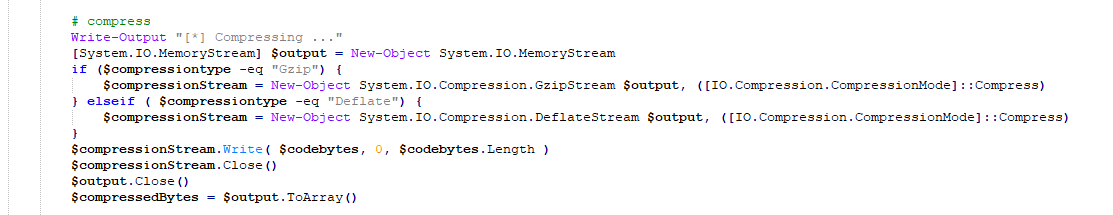

源码来看也不复杂:

1.生成密钥

2.加密

3.压缩

4.写操作

整个工具的代码不复杂,有效代码大概150行左右,混淆加密后的效果还是不错。

工具地址:

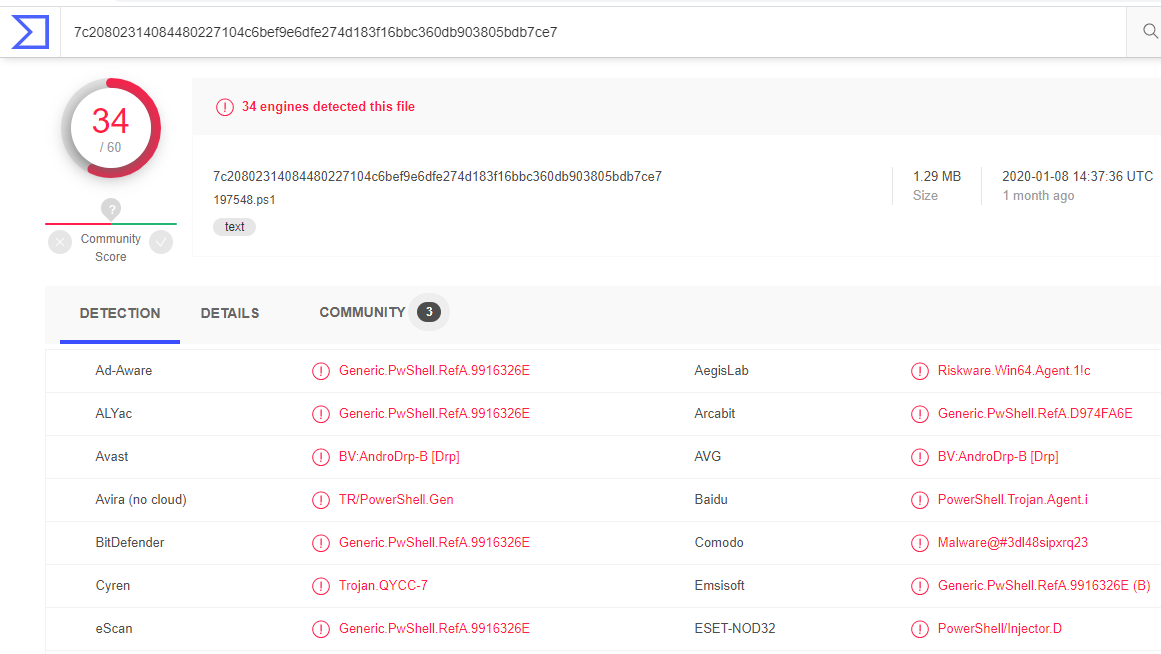

在混淆加密前,杀毒引擎的结果如下:

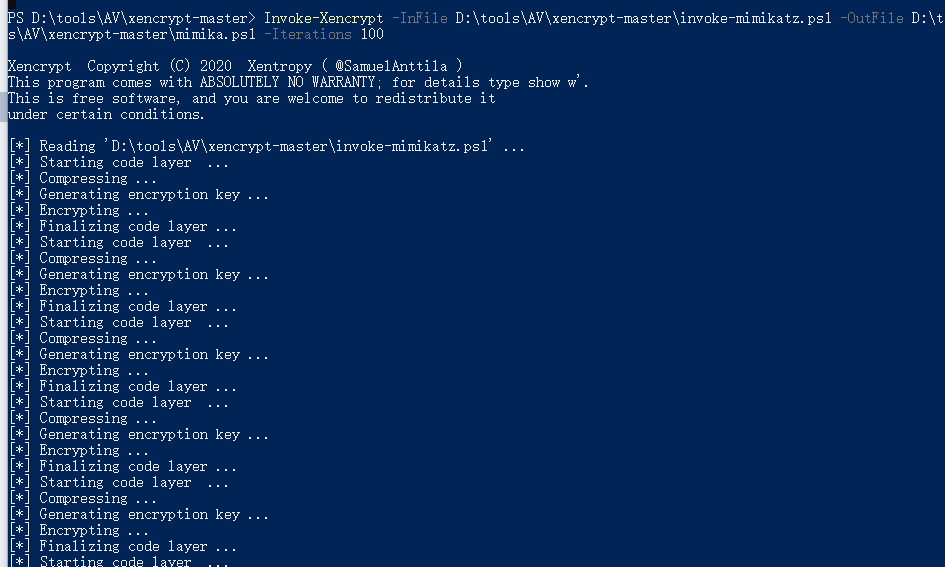

使用方法:

Import-Module ./xencrypt.ps1

Invoke-Xencrypt -InFile invoke-mimikatz.ps1 -OutFile xenmimi.ps1

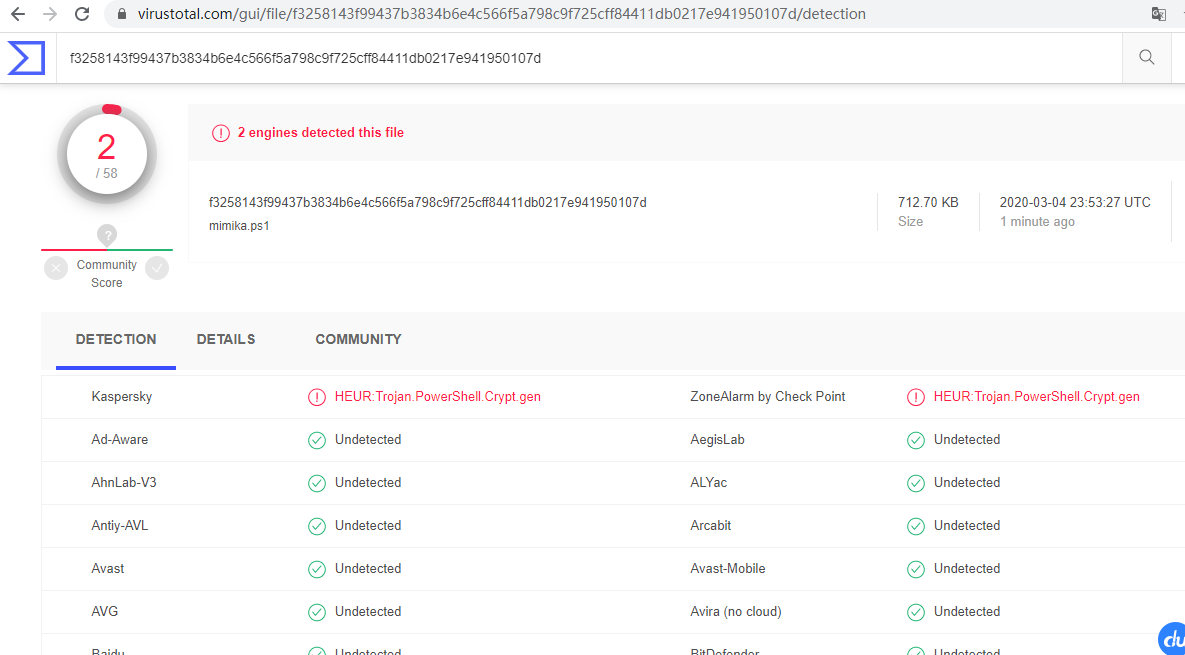

对Mimikatz工具进行了处理后,整体的免杀效果还不错。

也可以多次进行混淆加密,

Invoke-Xencrypt -InFile invoke-mimikatz.ps1 -OutFile xenmimi.ps1 -Iterations 100最新文章

- (lintcode全部题目解答之)九章算法之算法班题目全解(附容易犯的错误)

- Leetcode: 132 Pattern

- Multiple MySQL running but PID file could not be found

- WinForm输入网址打开源码

- openSSL命令、PKI、CA、SSL证书原理

- Access

- 安卓开发错误:The type android.support.v4.app.TaskStackBuilder$SupportParentable cannot be resolved.

- Android应用程序资源的查找过程分析

- WPF中如何获取ControlTemplate中的对象

- squashfs文件系统

- https请求之绕过证书安全校验相关配置

- 【案例分享】crontab执行脚本异常问题

- html input file accept 上传文件类型限制格式 MIME 类型列表

- How std::cout works [duplicate]

- C#设计模式(5)——建造者模式

- HTML5 元素文字超出部分显示省略号(支持多行),兼容几乎所有常用浏览器

- [转载]对称加密DES和TripleDES

- Java中的I/O 线程 网络

- java中静态变量,静态代码块,静态方法,实例变量,匿名代码块等的加载顺序

- JSON字符串与JSON对象的互相转换