查找android so文件中绕过c/c++ api直接调用SYSCALL的方法位置

2024-09-05 01:26:47

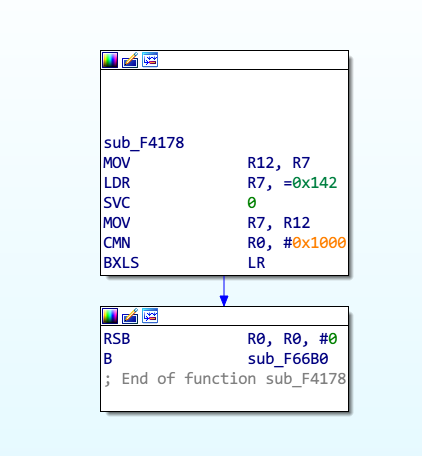

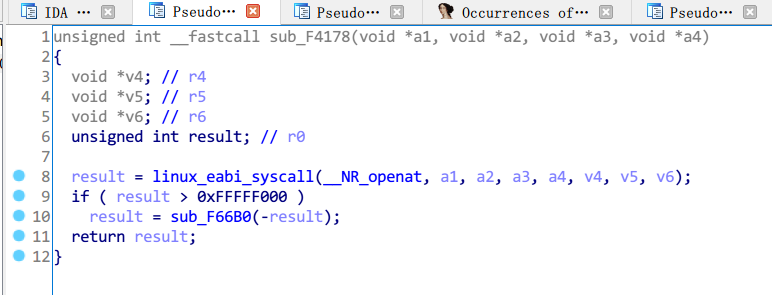

很多应用会通过arm汇编,自行调用syscall,直接操作系统内核,来绕过c层的hook,保证程序安全

所以想hook的话只能找到这些方法的c入口分别hook

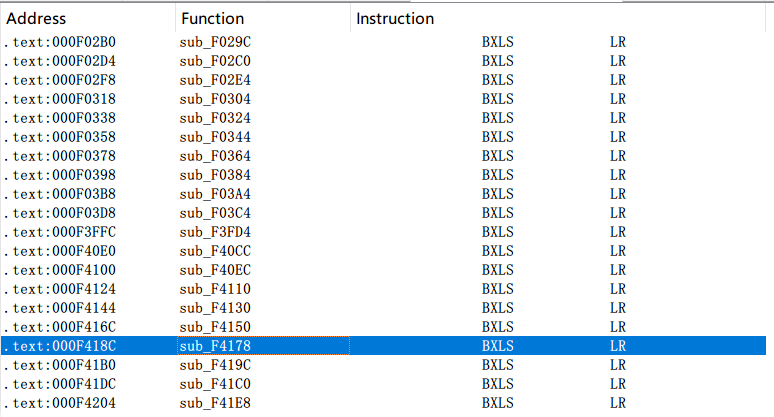

可以通过查找bxls指令找到这些位置

最新文章

- JavaScript——基本的瀑布流布局及ajax动态新增数据

- 基于Metaweblog API 接口一键发布到国内外主流博客平台

- iOS-程序发布-32位和64位系统的兼容

- java正则表达式之java小爬虫

- 【题解】【字符串】【BFS】【Leetcode】Word Ladder

- ubuntu下怎么合并windows下分割的zip包

- 关于java reflect

- RxJava 教程-1 简介 原理 线程控制 变换

- 【转载】视频编码(H264概述)

- VB6之HTTP服务器的实现(二)

- Linux内核分析第六周总结

- Linux命令之less

- git常见使用场景总结

- xp sql2000 安装SP4失败解决方案

- python处理json格式的数据

- CVPR 2017

- django之创建第10-1个项目-图片上传并记录上传时间

- C#自定义事件 范例:监视变量变化

- 【译】调优Apache Kafka集群

- bzoj 4772 显而易见的数论——拆分数(五边形数定理)+线性筛