对APP渗透测试之抓包

2024-09-07 06:22:15

一、APP渗透测试的原理

APP(手机软件),APP测试和web测试基本没有区别,一个网站存在SQL注入,用PC端浏览器去访问存在SQL注入漏洞,用手机浏览器去访问一样也存在SQL注入漏洞。

大部分漏洞的存在并不是在客户端而是在服务器,例如:SQL注入、XSS、验证码绕过、越权漏洞、支付漏洞、CSRF、变量覆盖、反序列化、文件包含、SSRF、XXE、文件上传等等。只要Web有的漏洞,APP可能就有。

记录对APP渗透之如何抓包

1、首先下载一个模拟器,这里选择用夜神模拟器。

下载地址:https://www.yeshen.com/cn/download/fullPackage?formal

2、打开burpsuite,抓包前,首先得安装证书,使用FoxyProxy,Burp suite设置好代理,一般我们访问的都是http协议,如果遇到https协议的话是需要安装证书才可以抓包的。

浏览器访问:127.0.0.1:8080,点击CA Certificate,下载证书,保存文件

3、进入选项——>搜索证书——>查看证书——>导入证书,然后PC端的浏览器就可以使用Burp suite抓https协议网站的数据包了。

4、接下来需要把证书复制到夜神模拟器中,直接把刚刚下载好的证书拖进模拟器中

5、重命名为123.cer,到设置——>安全——>从SD卡安装——>123.cer——>设置一个密码——>为证书命名——>确定——>证书就安装好了

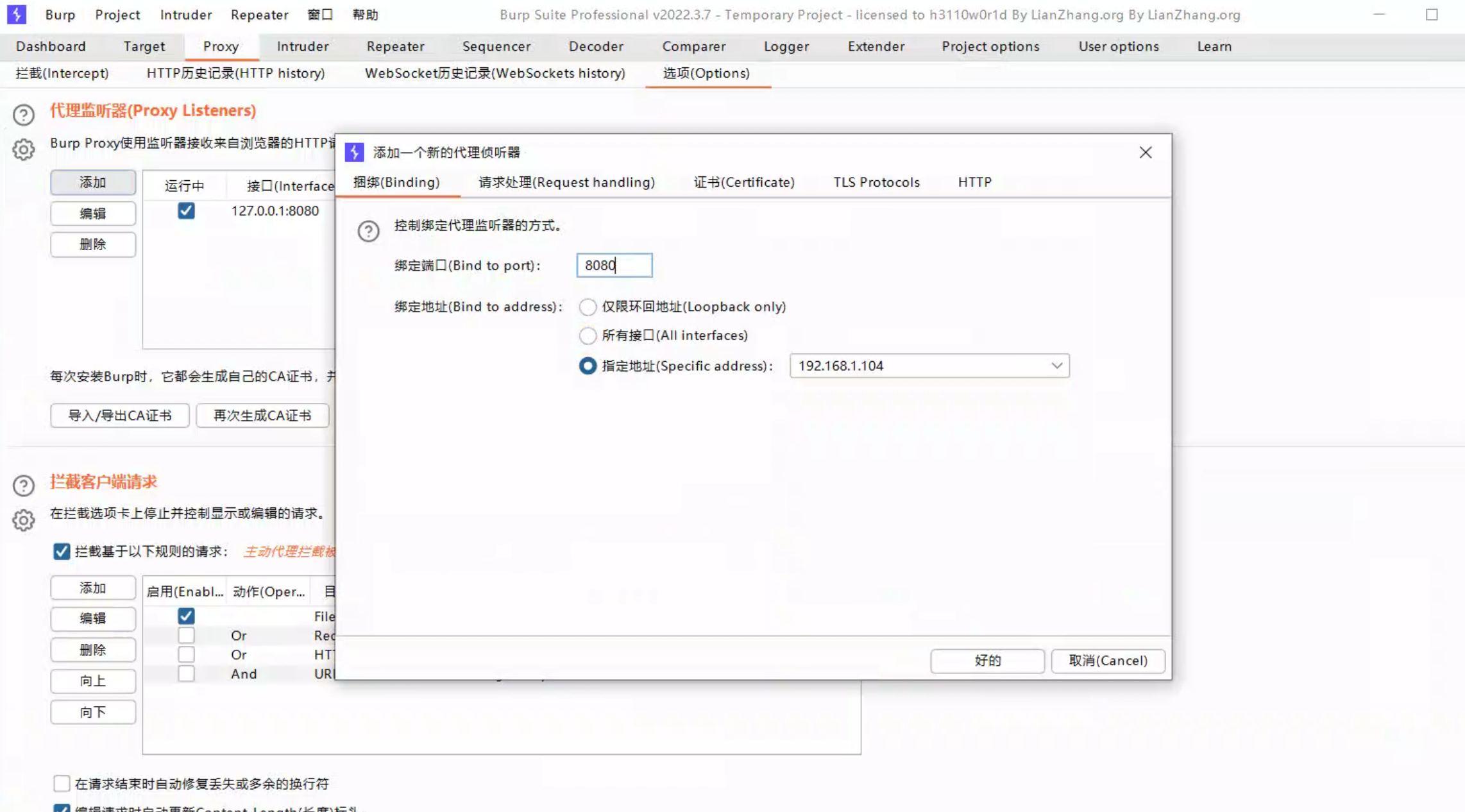

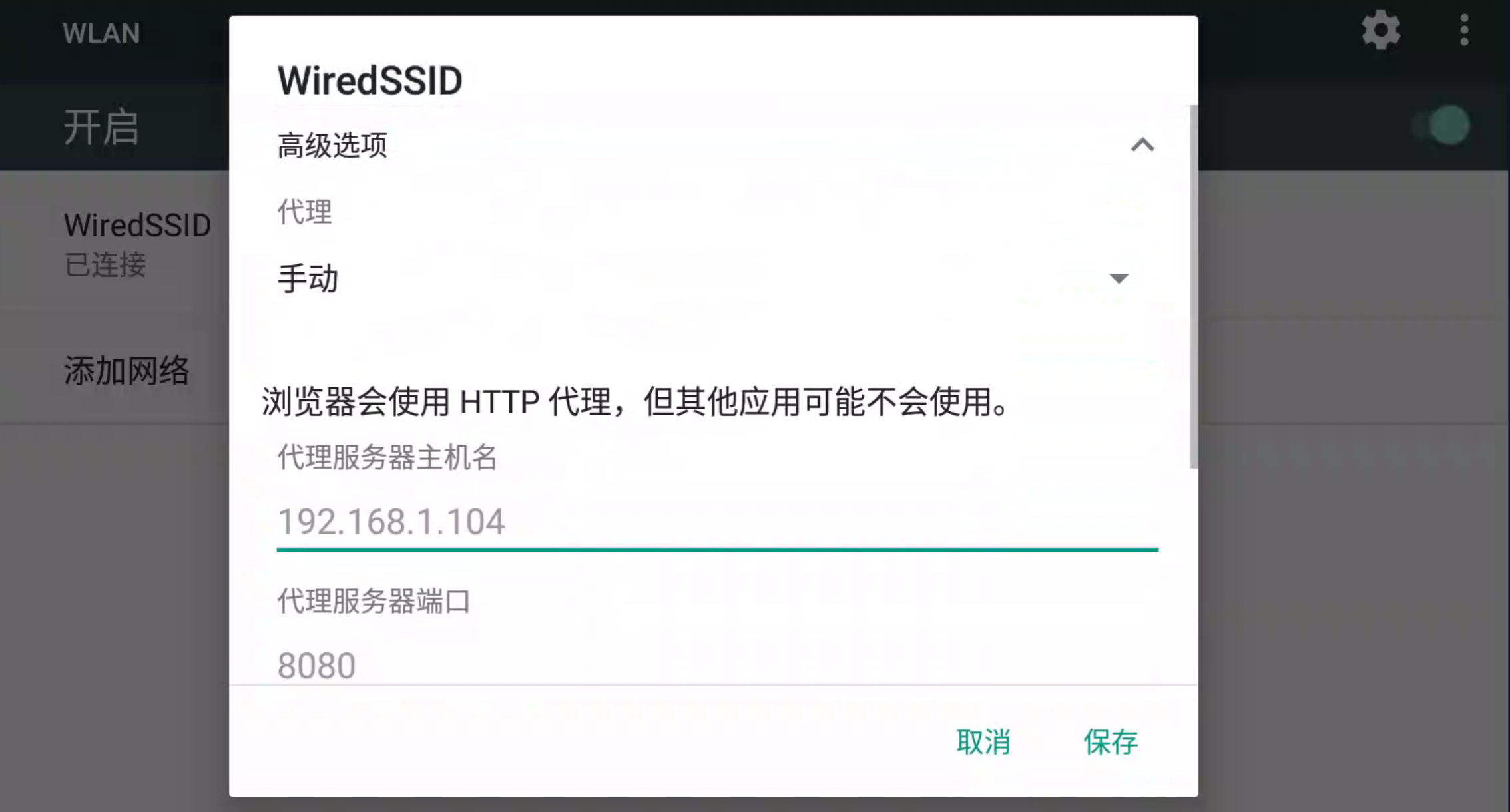

6、接下来到Burp suite设置代理

7、夜神模拟器设置代理,到设置——>WLAN——>长按WiredSSID——>修改网络

8、抓包——随便打开一个应用,使用Burp suite抓取数据包

最新文章

- Odoo 9 Odoo $ JQuery undifned

- STM32学习笔记(二) 基于STM32-GPIO的流水灯实现

- 12 高性能I/O框架库Libevent

- session对象和applicatione对象

- HDU 4380 Farmer Greedy 计算几何+bitset

- [LeetCode]House Robber II (二次dp)

- inet_ntoa将客户端的IP和port写入M…

- 20175311 2018-2019-2 《Java程序设计》第五周学习总结

- Java工程师必备

- 深入理解Java中的IO

- Pandas聚合

- 基于Python的ModbusTCP客户端实现

- 【模板】Trie

- 同上篇 这篇是针对mesh的

- Solr之精确、匹配、排序、模糊查询-yellowcong

- matplotlib交互模式与pacharm单独Figure设置

- Card Game Cheater HDU1528

- Linux "bring up eth0 failed, eth0 seems not be presernt" 问题解决方案

- jacoco生成覆盖率

- 2016级算法第六次上机-D.AlvinZH的学霸养成记V