14. 第十三篇 二进制安装kube-proxy

本文是二进制安装kubernetes v1.17.0 之kube-proxy,kube-proxy是什么,这里就不得不说下service,service是一组Pod的抽象集合,它相当于一组Pod的负载均衡器,负责将请求分发到对应的pod,kube-proxy就是负责service的实现的,当请求到达service时,它通过label关联到后端并转发到某个Pod;kube-proxy提供了三种负载均衡模式:用户空间、iptables、ipvs,网上有很多关于这三种模式的区别,这里先不详述,本文采用ipvs。

kube-proxy需要运行在所有节点上(因为我们master节点也有Pod,如果没有的话,可以只部署在非master节点上),kube-proxy它主动的去监听kube-apiserver中service和endpoint的变化情况,然后根据定义的模式,创建路由规则,并提供服务service IP(headless类型的service无IP)和负载均衡功能。注意:在所有节点安装ipvsadm和ipset命令,加载ip_vs内核模块,准备章节已经执行过。

下载https://dl.k8s.io/v1.17.0/kubernetes-node-linux-amd64.tar.gz并解压,文章中使用到kube-proxy,把kube-proxy到中控机的/data/k8s/bin/目录,再把kube-proxy分发到所有节点上面/data/k8s/bin/目录中即可。

创建kubeconfig配置文件并分发

kube-proxy是作为kube-apiserver的客户端,由于我们启用了TLS,所以需要认证访问,这里我们需要使用到之前生成的证书(详情见:第三篇 PKI基础概念、cfssl工具介绍及kubernetes中证书),下面我们创建kubeconfig配置文件;

#!/bin/bash

cd /data/k8s/work

source /data/k8s/bin/env.sh

kubectl config set-cluster kubernetes \

--certificate-authority=/data/k8s/work/ca.pem \

--embed-certs=true \

--server=${KUBE_APISERVER} \

--kubeconfig=kube-proxy.kubeconfig

kubectl config set-credentials kube-proxy \

--client-certificate=kube-proxy.pem \

--client-key=kube-proxy-key.pem \

--embed-certs=true \

--kubeconfig=kube-proxy.kubeconfig

kubectl config set-context default \

--cluster=kubernetes \

--user=kube-proxy \

--kubeconfig=kube-proxy.kubeconfig

kubectl config use-context default --kubeconfig=kube-proxy.kubeconfig

for node_name in ${NODE_NAMES[@]}

do

echo ">>> ${node_name}"

scp kube-proxy.kubeconfig root@${node_name}:/etc/kubernetes/

done

创建kube-proxy配置文件并分发

#!/bin/bash

cd /data/k8s/work

source /data/k8s/bin/env.sh

cat > kube-proxy-config.yaml.template <<EOF

kind: KubeProxyConfiguration

apiVersion: kubeproxy.config.k8s.io/v1alpha1

clientConnection:

burst: 200

kubeconfig: "/etc/kubernetes/kube-proxy.kubeconfig"

qps: 100

bindAddress: ##NODE_IP##

healthzBindAddress: ##NODE_IP##:10256

metricsBindAddress: ##NODE_IP##:10249

enableProfiling: true

clusterCIDR: ${CLUSTER_CIDR}

hostnameOverride: ##NODE_NAME##

mode: "ipvs"

portRange: ""

kubeProxyIPTablesConfiguration:

masqueradeAll: false

kubeProxyIPVSConfiguration:

scheduler: rr

excludeCIDRs: []

EOF

for (( i=0; i < 4; i++ ))

do

echo ">>> ${NODE_NAMES[i]}"

sed -e "s/##NODE_NAME##/${NODE_NAMES[i]}/" -e "s/##NODE_IP##/${NODE_IPS[i]}/" kube-proxy-config.yaml.template > kube-proxy-config-${NODE_NAMES[i]}.yaml.template

scp kube-proxy-config-${NODE_NAMES[i]}.yaml.template root@${NODE_NAMES[i]}:/etc/kubernetes/kube-proxy-config.yaml

done

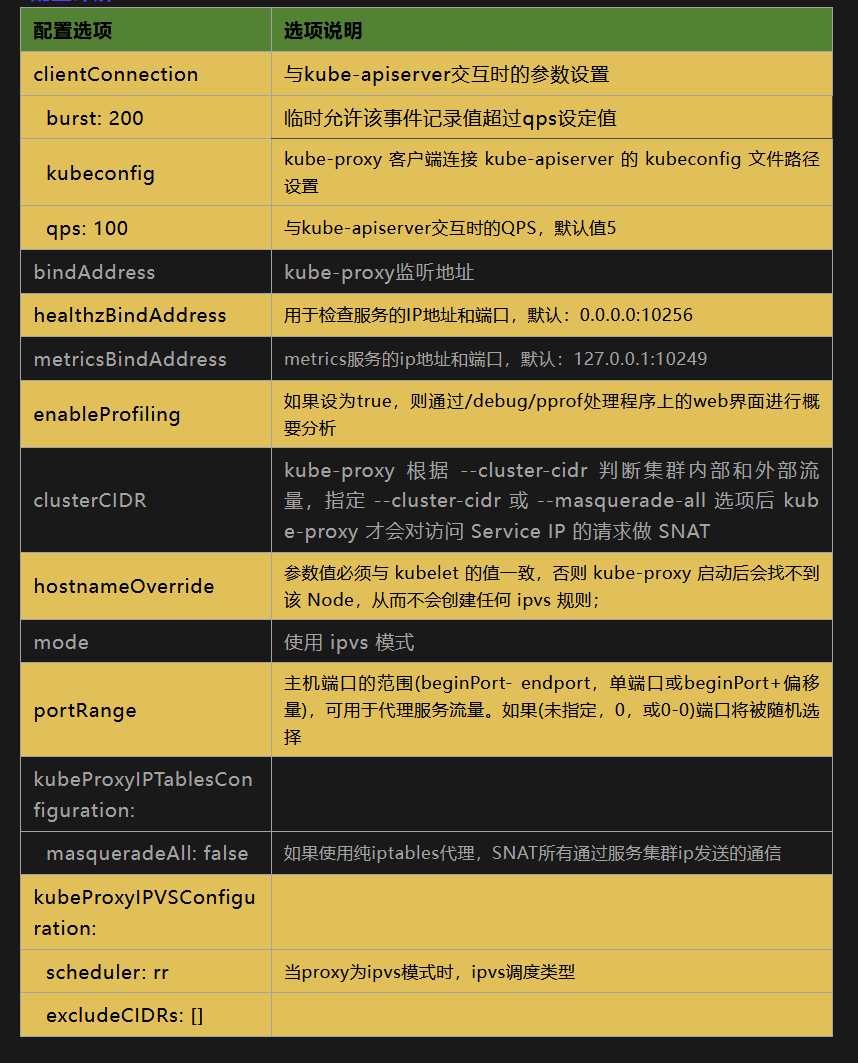

配置详解

创建启动文件并分发

#!/bin/bash

cd /data/k8s/work

source /data/k8s/bin/env.sh

cat > kube-proxy.service <<EOF

[Unit]

Description=Kubernetes Kube-Proxy Server

Documentation=https://github.com/GoogleCloudPlatform/kubernetes

After=network.target

[Service]

WorkingDirectory=${K8S_DIR}/kube-proxy

ExecStart=/data/k8s/bin/kube-proxy \\

--config=/etc/kubernetes/kube-proxy-config.yaml \\

--master=https://api.k8s.vip:8443

--logtostderr=true \\

--v=2

Restart=on-failure

RestartSec=5

LimitNOFILE=65536

[Install]

WantedBy=multi-user.target

EOF

for node_name in ${NODE_NAMES[@]}

do

echo ">>> ${node_name}"

scp kube-proxy.service root@${node_name}:/etc/systemd/system/

done

启动服务

#!/bin/bash

cd /data/k8s/work

source /data/k8s/bin/env.sh

for node_ip in ${NODE_IPS[@]}

do

echo ">>> ${node_ip}"

ssh root@${node_ip} "mkdir -p ${K8S_DIR}/kube-proxy"

ssh root@${node_ip} "systemctl daemon-reload && systemctl enable kube-proxy && systemctl restart kube-proxy"

done

服务检查

#!/bin/bash

cd /data/k8s/work

source /data/k8s/bin/env.sh

for node_ip in ${NODE_IPS[@]}

do

echo ">>> ${node_ip}"

ssh root@${node_ip} "systemctl status kube-proxy|grep -i active"

done

检查结果:

>>> 192.168.16.104

Active: active (running) since Sun 2019-12-29 23:00:26 CST; 1 months 5 days ago

>>> 192.168.16.105

Active: active (running) since Sun 2019-12-29 23:00:27 CST; 1 months 5 days ago

>>> 192.168.16.106

Active: active (running) since Sun 2019-12-29 23:00:27 CST; 1 months 5 days ago

>>> 192.168.16.107

Active: active (running) since Sun 2019-12-29 23:00:28 CST; 1 months 5 days ago

总结

kube-proxy组件安装相对简单,这里只要知道kube-proxy是什么,了解其工作机制,它有哪些负载均衡模式,如何为service提供服务,kube-proxy又是如何关联到后端pod等,这里提供了非安全端口10249,安全端口10256。

最新文章

- asp.net mvc bootstrap datatable 服务端分页 更新槽糕的代码【1】

- ELKStack-使用消息队列扩展(十)

- 掌握Tiles 框架 (一)---Tiles入门和Tiles 框架和体系结构

- PowerMock使用遇到的问题——2

- 敏捷开发系列之旅 第二站(走近XP极限编程)

- HttpClient 教程

- phpcms 标签解析

- Oracle数据库的启动和关闭

- ueditor文本编辑器的使用

- [iOS Animation]-CALayer 专用图层

- unity3d 脚本学习系列

- Ubuntu访问window下的磁盘分区出现“Error mounting /dev/sda5 at/media”错误的解决方法

- 【Notification】屏蔽特定应用的通知提示

- 装系统时 System clock uses UTC 问题

- Bootstrap3.0学习第四轮(排版)

- jQuery-数据管理-删除事件

- ulimit设置内存限制是否有效

- 前端UI框架之layUI学习

- IIS asp 401.1错误

- SD从零开始09-10

热门文章

- NodeJS 基于 Dapr 构建云原生微服务应用,从 0 到 1 快速上手指南

- [极客大挑战 2019]BabySQL-1|SQL注入

- 1000-ms-maven相关问题

- Blazor和Vue对比学习(进阶2.2.3):状态管理之状态共享,Blazor的依赖注入和第三方库Fluxor

- 编码GBK的不可映射字符,最新版sublime

- 毕昇编译器优化:Lazy Code Motion

- 一步一图带你深入剖析 JDK NIO ByteBuffer 在不同字节序下的设计与实现

- Apache DolphinScheduler 使用文档(7/8):系统参数及自定义参数

- Git 01 介绍

- ArkUI 自定义组件