使用Nmap攻击靶机和使用Wireshark进行嗅探、分析

2024-10-20 09:36:36

使用Nmap攻击靶机和使用Wireshark进行嗅探、分析

在上一次课中已经对Nmap的使用、原理已经做了很多学习,这次的课更多地针对Wireshark进行学习和使用。

使用192.168.200.136使用ping命令扫描192.168.200.133是否在线。

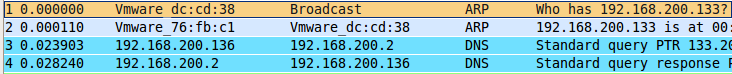

根据Wireshark所截获的报文来看:

首先广播查找192.168.200.133ip所对应的MAC地址,告诉192.168.200.136ip。使用的是ARP(地址解析)协议。

之后136ip要查看和136ip之间的网络延迟是多少,使用ping命令,使用的ICMP(控制报文)协议。

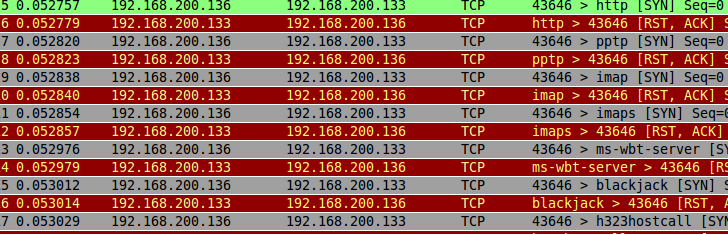

使用192.168.200.136使用Nmap -sV 命令扫描主机192.168.200.133。

进行136ip请求133ip的MAC,查看是否刻意联通

对133ip主机的端口以及服务进行扫描,以此来判断133ip主机的操作系统类型、开放的端口号、服务类型。

Wireshark的详细使用

最新文章

- delphi日期格式化免操作系统依赖单元

- Myeclipse快捷键的使用

- 菜鸟的MySQL学习笔记(五)

- ps 换图片的背景颜色

- Qt国际化(Q_DECLARE_TR_FUNCTIONS() 宏给非Qt类添加翻译支持,以前没见过QTextEncoder和QTextDecoder和QLibraryInfo::location()和QEvent::LanguageChange)

- 远程方法调用(RMI)原理与示例 (转)

- 斐波那契数列 Library

- Angular4---起步----环境配置安装@angular/cli

- bzoj5342 CTSC2018 Day1T3 青蕈领主

- C# 微信网页授权多域名解决

- HTML语法介绍

- Redis简单了解

- 好用到哭的listary

- 使用JCOOKIES创建http cookie

- 12. Integer to Roman C++

- PAT甲级 1124. Raffle for Weibo Followers (20)

- 第5月第10天 node.js的request模块

- poj3304 Segments【计算几何】

- mybatis resultMap 映射配置

- sublime 在Mac终端下设置快捷打开方式