Android反编译工具的用法

Android的APK文件时可以反编译的,通过反编译我们就能查看到大体的代码,帮助学习。反编译仅仅提供的是学习的方式,禁止使用该技术进行非法活动。

其实就是两个命令:

1:运行(WIN+R)->CMD,定位到apktool文件夹,输入以下命令:apktool.bat d -f CMCC.apk CMCC

2:定位到dex2jar.bat所在目录,输入dex2jar.bat classes.dex

下面进行详细的讲解:

我们所用到的工具:

apktool

作用:资源文件获取,可以提取出图片文件和布局文件进行使用查看

dex2jar

作用:将apk反编译成java源码(classes.dex转化成jar文件)

jd-gui

作用:查看APK中classes.dex转化成出的jar文件,即源码文件

工具包下载:http://download.csdn.net/detail/shark0017/8075449

开始反编译了~

一、通过apk反编译得到程序的源代码、图片、XML配置、语言资源等文件

1.1将需要反编译的apk放到apktool的文件夹中

1.2运行(WIN+R)->CMD,定位到apktool文件夹,输入以下命令:apktool.bat d -f CMCC.apk CMCC

解释:其中CMCC是要反编译的apk名字,最后的CMCC是反编译后产生的文件夹的名字,大小写空格都要写对才行

回车后我们就会发现已经执行了,现在看文件夹中多了CMCC这个文件

现在我们已经可以在CMCC这个文件夹中找到我们所需要的资源文件了,xml文件和图片等等。

二、得到java代码

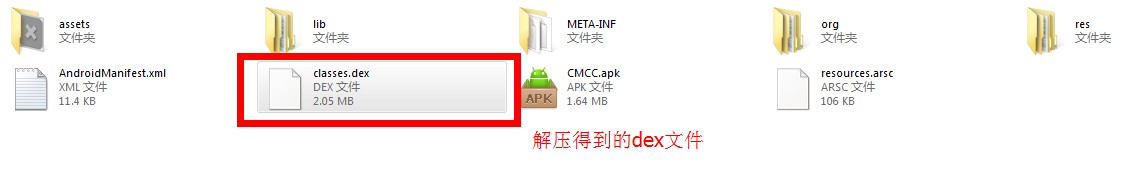

2.1将要反编译的APK后缀名改为.rar或则 .zip,并解压,得到其中的额classes.dex文件(它就是java文件编译再通过dx工具打包而成的)

2.2将获取到的classes.dex放到之前解压出来的工具dex2jar-0.0.9.15 文件夹内

2.3在命令行下定位到dex2jar.bat所在目录,输入dex2jar.bat classes.dex,回车

现在我们可以发现dex2jar目录下多了一个classes_dex2jar.jar的文件。

2.4现在通过jd-gui-0.3.5.windows文件夹中的jd-gui.exe来打开这个jar文件,file->open file找到classes_dex2jar.jar即可

大功告成!

顺便说下:如果你想将反编译完的文件重新打包成apk,那你可以:输入apktool.bat b CMCC(你编译出来文件夹)便可。

之后在之前的test文件下便可以发现多了2个文件夹:

build

dist(里面存放着打包出来的APK文件)

工具包下载:http://download.csdn.net/detail/shark0017/8075449

参考自:http://blog.csdn.net/vipzjyno1/article/details/21039349

最新文章

- struts2笔记(2)

- python2-gst0.10制作静态包的补丁 v1.1

- utils部分--一些通用的工具类封装

- 使用excel快速制表 拒绝粗心

- c/c++面试题(3)strcat/strcmp/strlen/strcpy的实现

- [dpdk] 读官方文档(1)

- AsyncTask的注意事项

- 深入研究java.lang.ThreadLocal类

- POJ 2240 Arbitrage (求负环)

- MySQL配置文件详解

- 5个数求最值—南阳acm

- ORA-01858: a non-numeric character was found where a numeric was expected

- Tomcat结构(转)

- DRF 商城项目 - 用户( 登录, 注册,登出,个人中心 ) 逻辑梳理

- Latex常用

- 测试工具之RobotFramework关键字和快捷键

- Epic Games工程师分享:如何在移动平台上做UE4的UI优化?

- 异常处理(异常解析器) 和 对于Properties类型的属性的配置

- php递归获取分类结构

- Tkinter Bitmaps

热门文章

- Java 构造 BSON 数据类型

- 解决导入Android例子时“Unable to resolve target 'android-x' ”的错误

- 镜像文件挂载及本地yum搭建

- mysql创建索引笔记

- OpenStack Juno 版本发布——支持Spark和NFV[转]

- BZOJ4275 : [ONTAK2015]Badania naukowe

- 16、Redis手动创建集群

- Codeforces Round #397 by Kaspersky Lab and Barcelona Bootcamp (Div. 1 + Div. 2 combined) B. Code obfuscation 水题

- mySql---剖析InnoDB索引原理

- Fiddler 实现手机的抓包