HCIP-进阶实验03-网络流量路径控制

HCIP-进阶实验03-网络流量路径控制

实验需求

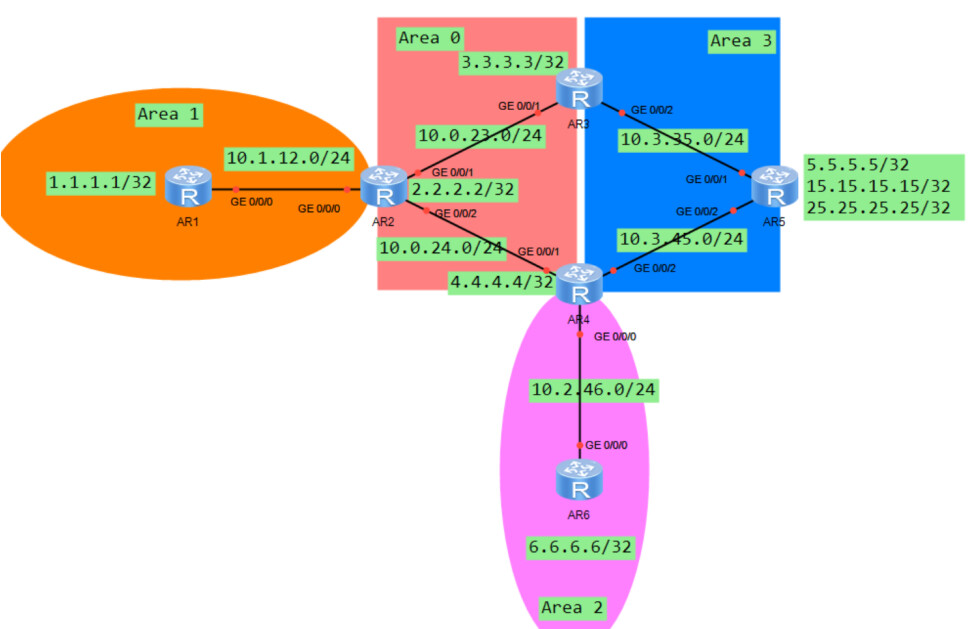

某城域网网络环境部署规划如图所示,该网络通过OSPF协议进行部署设计,分为四个区域,分别为骨干区域0、普通区域1.2.3。其中普通区域1为特殊区域NSSA,普通区域2为Stub区域。由于网络中部分设备存在性能不足情况,需要对网络中的路由进行控制。你作为该网络部署负责人,请根据需求完成项目部署:

| 设备名 | 接口号 | IP地址 | 备注 |

|---|---|---|---|

| AR1 | G0/0/0 | 10.1.12.1/24 | |

| Loopback 0 | 1.1.1.1/32 | 属于区域1 | |

| AR2 | G0/0/0 | 10.1.12.2/24 | |

| G0/0/1 | 10.0.23.2/24 | ||

| G0/0/2 | 10.0.24.2/24 | ||

| Loopback 0 | 2.2.2.2/32 | 属于区域0 | |

| AR3 | G0/0/1 | 10.0. 23.3/24 | |

| G0/0/2 | 10.3.35.3/24 | ||

| Loopback 0 | 3.3.3.3/32 | 属于区域0 | |

| AR4 | G0/0/0 | 10.2.46.4/24 | |

| G0/0/1 | 10.0.24.4/24 | ||

| G0/0/2 | 10.3.45.4/24 | ||

| Loopback 0 | 4.4.4.4/32 | 属于区域0 | |

| AR5 | G0/0/1 | 10.3.35.5/24 | |

| G0/0/2 | 10.3.45.5/24 | ||

| Loopback 0 | 5.5.5.5/32 | 引入外部路由 | |

| Loopback 1 | 15.15.15.15/32 | 引入外部路由 | |

| Loopback 2 | 25.25.25.25/32 | 引入外部路由 | |

| AR6 | G0/0/0 | 10.2.46.6/24 | |

| Loopback 0 | 6.6.6.6/32 | 属于区域2 |

IP地址已预配

实验内容

1 根据IP规划表配置相应接口IP地址,并测试直连网段的连通性(已预配);

配置验证

简单两两间ping一下就好, 这里不做展示.

2 根据拓扑图及IP规划表,在各个设备上部署OSPF协议,手动指定OSPF的Router-ID,ID为各自的路由器编号,如R1为1.1.1.1。其他需求如下

a) 在路由器R1,R2上运行OSPF进程1,区域1,并通告相应网段;

b) 在路由器R2,R3,R4上运行OSPF进程1,区域0,并通告相应网段;

c) 在路由器R4,R6上运行OSPF进程1,区域2,并通告相应网段;

d) 在路由器R3,R4,R5上运行OSPF进程1,区域3,并通告相应网段,注意环回口通过import-route direct方式通告;

配置命令

R1:

sy

ospf 1 router-id 1.1.1.1

area 1

network 1.1.1.1 0.0.0.0

network 10.1.12.1 0.0.0.0

qu

qu

R2:

sy

ospf 1 router-id 2.2.2.2

area 1

network 10.1.12.2 0.0.0.0

area 0

network 10.0.23.2 0.0.0.0

network 10.0.24.2 0.0.0.0

network 2.2.2.2 0.0.0.0

qu

qu

R3:

sy

ospf 1 router-id 3.3.3.3

area 0

network 10.0.23.3 0.0.0.0

network 3.3.3.3 0.0.0.0

area 3

network 10.3.35.3 0.0.0.0

qu

qu

R4:

sy

ospf 1 router-id 4.4.4.4

area 0

network 10.0.24.4 0.0.0.0

network 4.4.4.4 0.0.0.0

area 2

network 10.2.46.4 0.0.0.0

area 3

network 10.3.45.4 0.0.0.0

qu

qu

R5:

sy

ospf 1 router-id 5.5.5.5

area 3

network 10.3.35.5 0.0.0.0

network 10.3.45.5 0.0.0.0

qu

import-route direct

qu

R6:

sy

ospf 1 router-id 6.6.6.6

area 2

network 10.2.46.6 0.0.0.0

network 6.6.6.6 0.0.0.0

qu

qu

验证配置

dis ospf peer

dis ospf lsdb

dis ip routing-table

ping

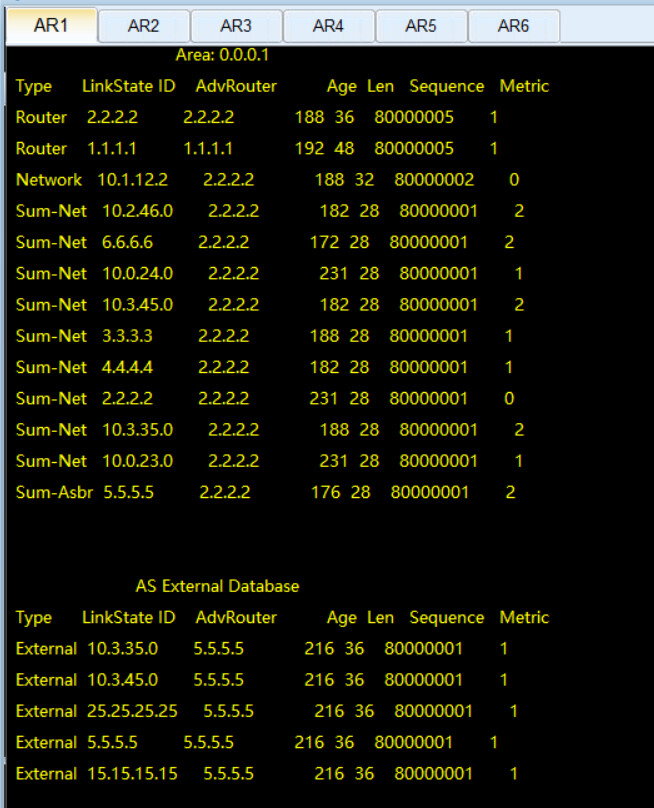

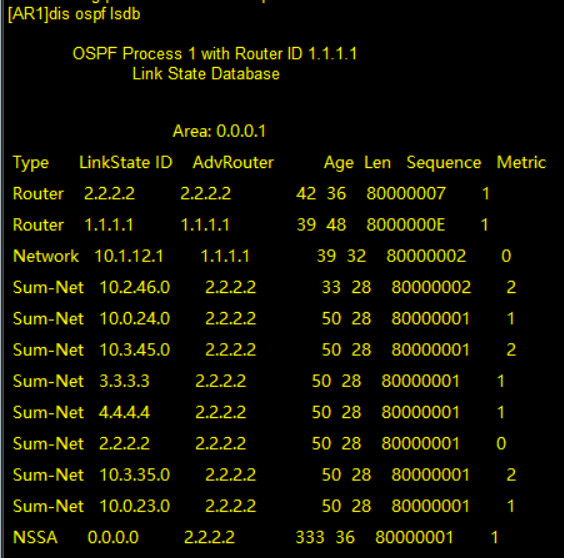

查看R1 ospf lsdb:

其余的挨个检查的结果就不展示了, 总之是没问题的.

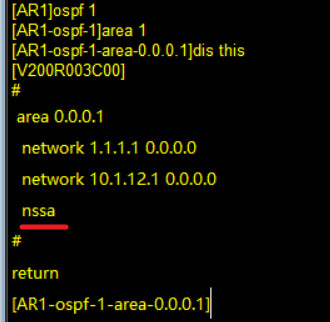

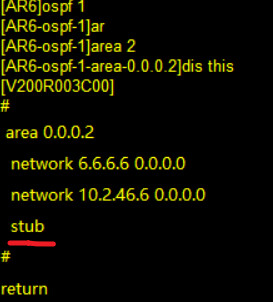

3 由于区域1和区域2的路由器性能相对不足,需要进行设置路由条目减少,需求如下:

a) 区域1设置为NSSA区域;

b) 区域2设置为Stub区域;

c) 在边界路由器R2的OSPF区域0中,通过Filter和ACL,减少向普通区域1的三类LSA发送,只发送环回口路由即可;

d) 在边界路由器R4的OSPF区域2中,通过Filter和IP-prefix,减少普通区域2的三类LSA接收,只接收环回口路由即可;

配置命令

R1:

ospf 1

area 1

nssa

qu

qu

R2:

ospf 1

area 1

nssa

qu

qu

acl 2000

rule permit source 2.2.2.2 0.0.0.0

rule permit source 3.3.3.3 0.0.0.0

rule permit source 4.4.4.4 0.0.0.0

rule permit source 6.6.6.6 0.0.0.0

rule 1000 deny

qu

ospf 1

area 0

filter 2000 export

qu

qu

R5上的三个回环口是五类LSA

R4:

ospf 1

area 2

stub

qu

qu

ip ip-prefix loopback permit 0.0.0.0 0 gr 32

ip ip-prefix loopback index 1000 deny 0.0.0.0 0 le 32

ospf 1

area 2

filter ip-prefix loopback import

R6:

ospf 1

area 2

stub

qu

qu

验证配置

在R1上查看ospf-area1的信息:

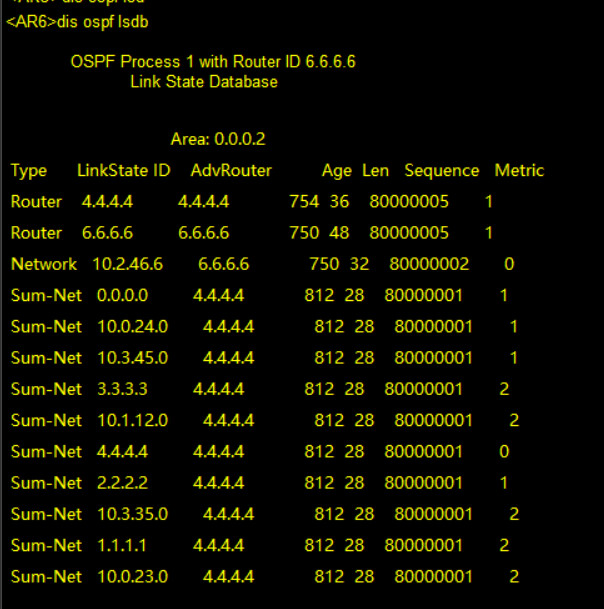

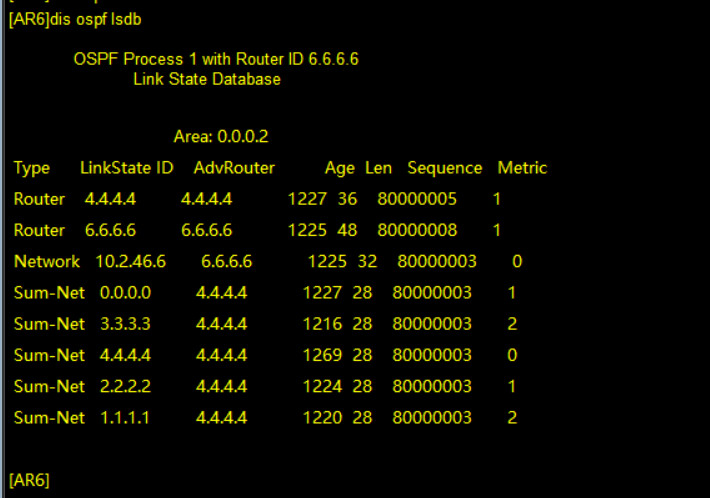

在R6上查看ospf-area2的信息:

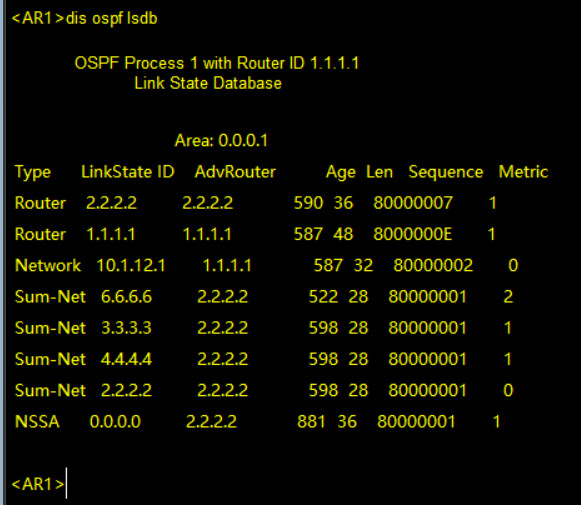

R1配置特殊区域后五类LSA减少:

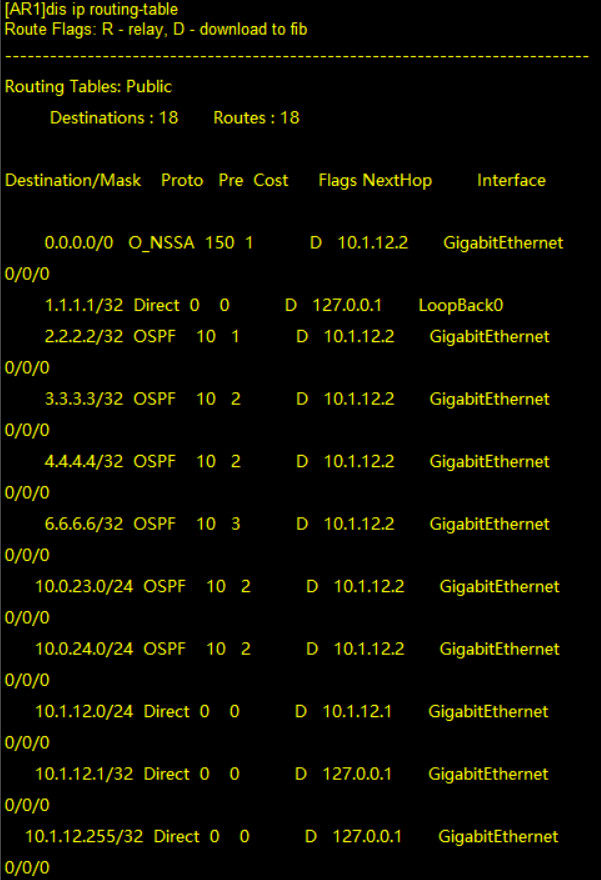

在R1上检查R2对于三类LSA的过滤情况:

在R6上检查R4对三类LSA的过滤情况:

减少接收三类LSA之前:

过滤三类LSA之后:

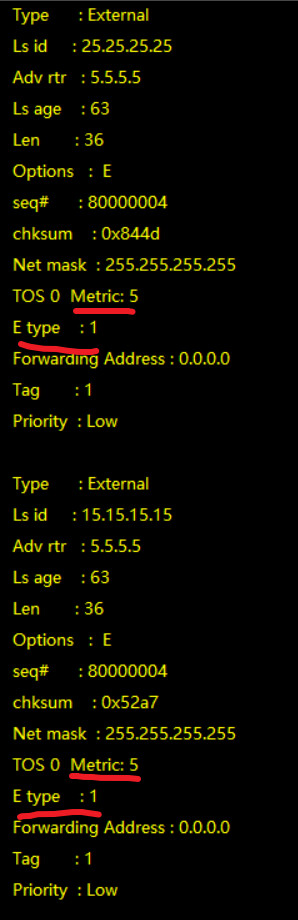

4 根据业务需求、现需要调整导入条目属性信息,需求如下:

a) 在路由器R5上将环回口条目引入的时候,将部分路由进行过滤,只保留15.15.15.15/32和25.25.25.25/32的两条路由,同时将条目的cost修改为5,type类型为1;

b) 注意所有的修改操作通过route-policy实现;

配置

R5:

acl 2000

rule permit source 15.15.15.15 0

rule permit source 25.25.25.25 0

rule 1000 deny

qu

route-policy import permit node 10

if-match acl 2000

apply cost 5

apply cost-type type-1

qu

ospf 1

import-route direct route-policy import

qu

acl也能换成IP-Prefix

ip ip-prefix test permit 15.15.15.15 32

ip ip-prefix test permit 25.25.25.25 32

ip ip-prefix test dent 0.0.0.0 0 le 32

验证配置

在R5上查看ospf的lsdb:

dis ospf lsdb ase self-originate

5 在网络的数据通信过程中,由于业务需要,需要对路径进行调整,需求如下:

a) 在路由器R2上,通过使用MQC配置方式,实现当路由器R1环回口访问15.15.15.15/32的网络时,数据从R2-R3-R5走。当路由器R1访问25.25.25.25/32网络时,数据从R2-R4-R5走;

b) 在路由器R5上,通过PBR配置方式,实现当15.15.15.15/32需要访问路由器R1环回口时,数据从R5-R3-R2走。当25.25.25.25/32需要访问路由器R1环回口时,数据从R5-R4-R2走。

R2 MQC配置

acl 3000

rule permit ip source 1.1.1.1 0 des 15.15.15.15 0

qu

acl 3001

rule permit ip source 1.1.1.1 0 des 25.25.25.25 0

rule permit ip source 10.1.12.1 0 des 25.25.25.25 0

qu

traffic classifier 235

if-match acl 3000

qu

traffic classifier 245

if-match acl 3001

qu

traffic behavior 235

redirect ip-nexthop 10.0.23.3

qu

traffic behavior 245

redirect ip-nexthop 10.0.24.4

qu

traffic policy test

classifier 235 behavior 235

classifier 245 behavior 245

qu

int g0/0/0

traffic-policy test inbound

qu

R5 PBR配置

acl 3000

rule permit ip source 15.15.15.15 0 des 1.1.1.1 0

qu

acl 3001

rule permit ip source 25.25.25.25 0 des 1.1.1.1 0

qu

policy-based-route test permit node 10

if-match acl 3000

apply ip-address next-hop 10.3.35.3

qu

policy-based-route test permit node 20

if-match acl 3001

apply ip-address next-hop 10.3.45.4

qu

ip local policy-based-route test

验证配置

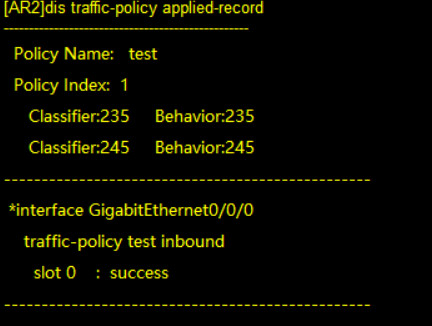

在R1上查看配置的traffic-policy:

dis traffic-policy applied-record

在R5上查看配置的PBR:

dis policy-based-route test

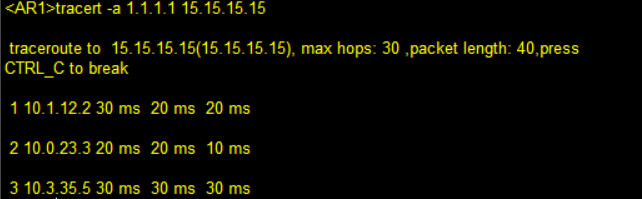

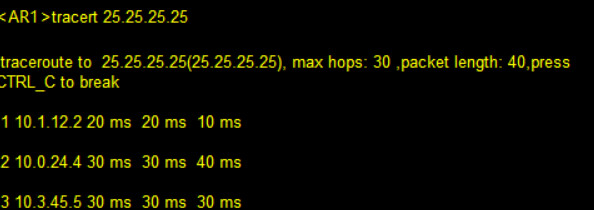

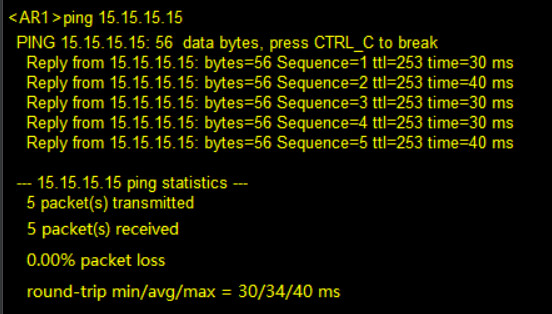

在R1上tracert验证:

环回口tracert 15.15.15.15:

tracert -a 1.1.1.1 15.15.15.15

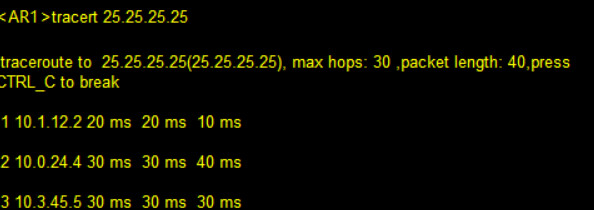

R1 tracert 25.25.25.25:

tracert 25.25.25.25

成功:

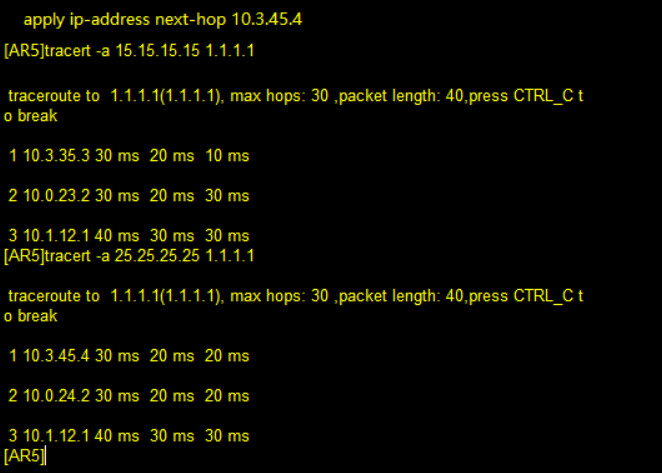

在R5上tracert验证:

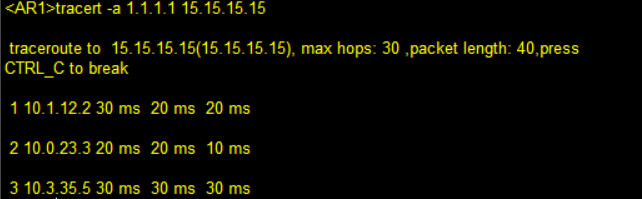

tracert -a 15.15.15.15 1.1.1.1

15.15.15.15 tracert 1.1.1.1

tracert -a 25.25.25.25 1.1.1.1

25.25.25.25 tracert 1.1.1.1

成功:

遇到问题

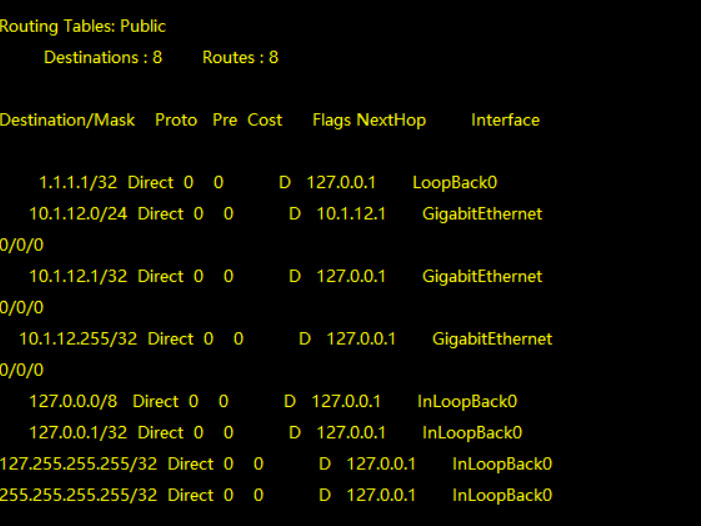

步骤5中, 在完成R2上的MQC配置后, 想要使用R1 tracert R5的两个环回口, 发现不通.

检查路由表发现七类LSA生成的默认路由消失了:

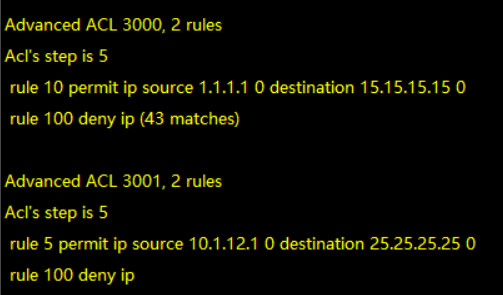

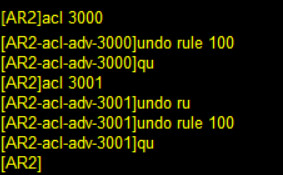

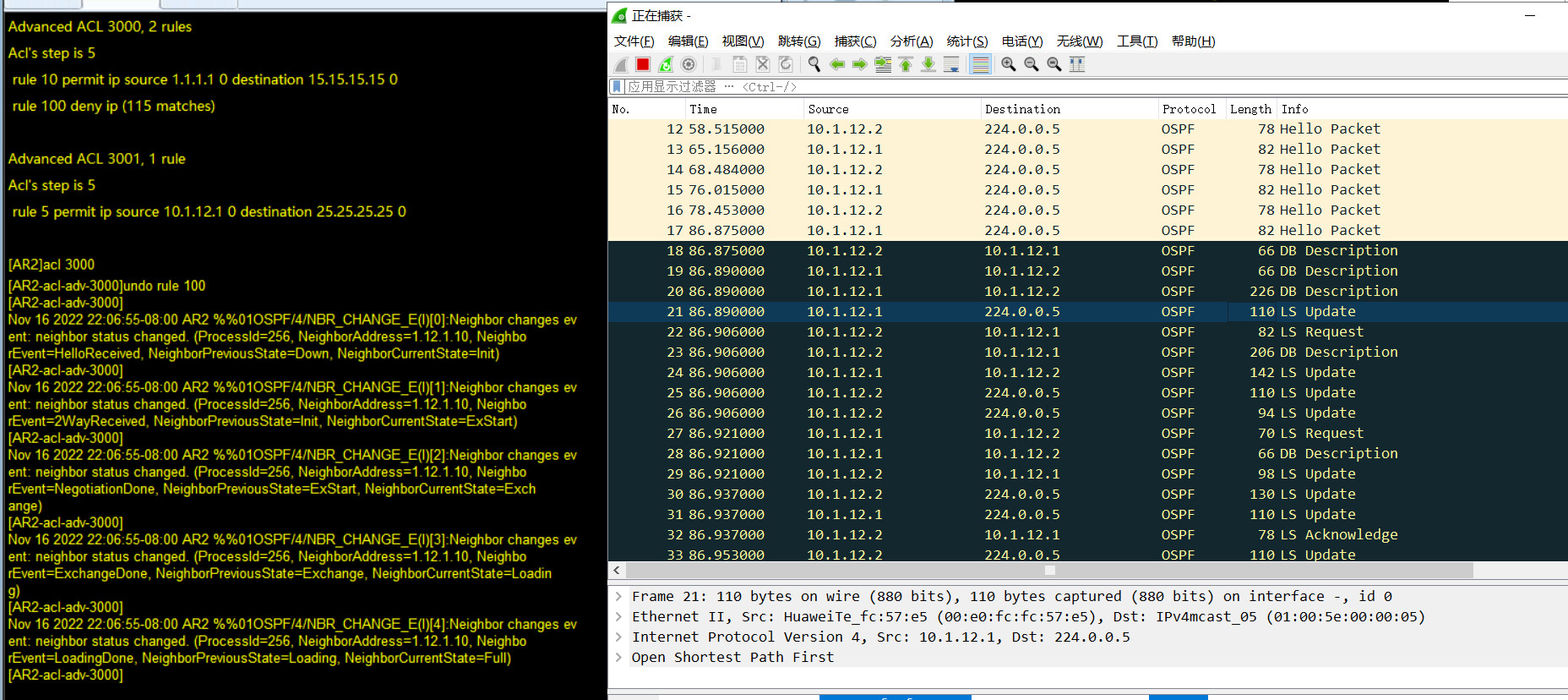

查看acl, 猜想是两条rule 100的问题:

取消这俩条规则:

R1与外部的连接重新恢复:

实验验证通过:

实验完成后再次在R2的ACL 3000中加入rule deny ip用来不匹配其他的路由/数据, 只对1.1.1.1/32->15.15.15.15/32进行匹配:

R1再次出现这种情况:

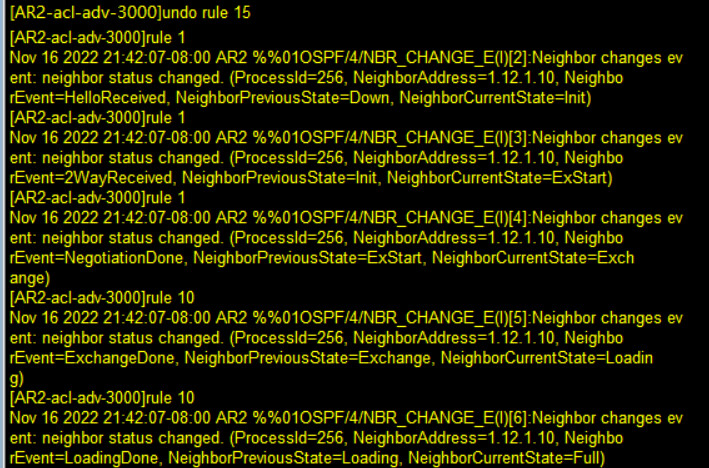

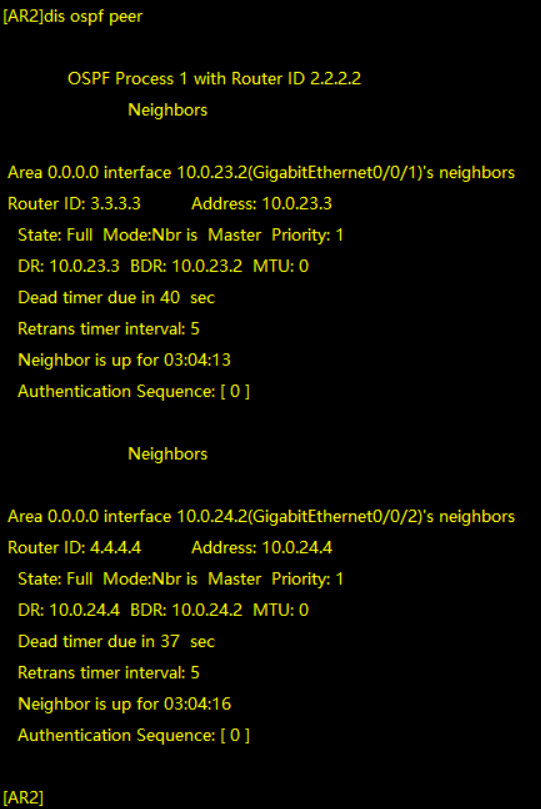

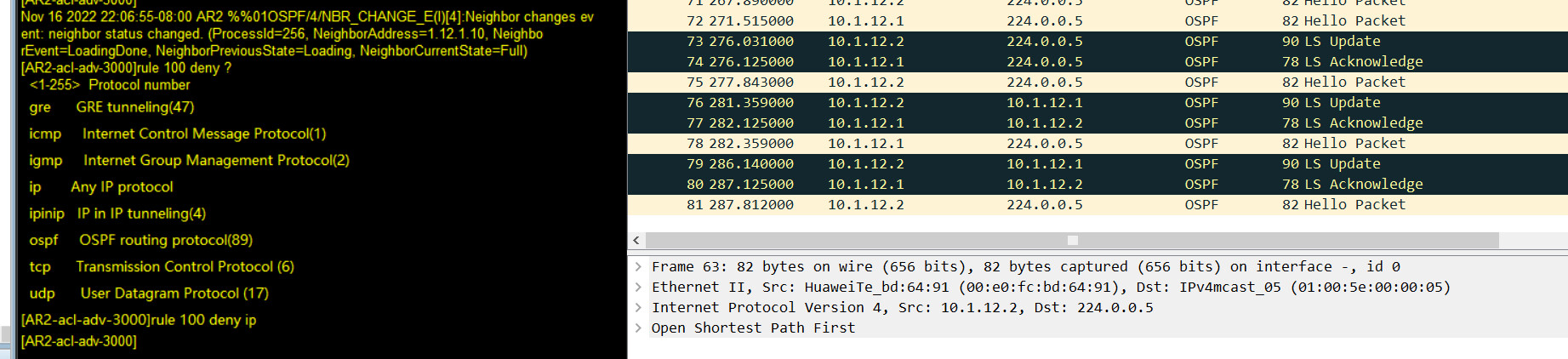

无奈只能删除rule deny ip, 但就在这时, 设备上出现了ospf的邻居建立信息:

猜想是这条acl中断了R1与R2之间的OSPF邻居关系, 再次验证:

果然如此, 抓包进一步看看情况:

基本确认了是ospf报文被拦截

再次deny ip:

出现了几条关键报文, 都是R2发给R1的更新报文, R1回复了但R2没收到, 一直进行重传.

到这里基本确定R2将R1的ip流量全过滤掉了.

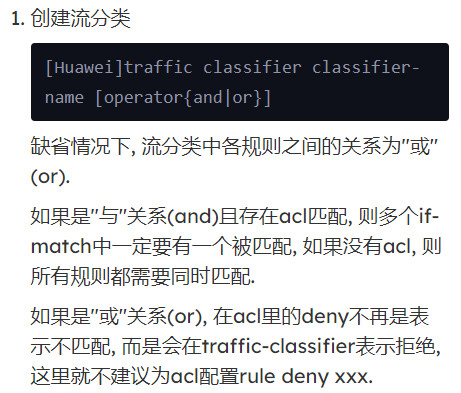

翻了翻之前路由策略的笔记, 发现这样一条说法:

行吧.

最新文章

- sql 中set和select区别

- OC对象的归档及解档浅析

- 【BZOJ-1455】罗马游戏 可并堆 (左偏树)

- 我在用的mac软件(3)-效率篇

- 如何访问Microsoft Azure Storage

- linux中的帮助命令 分类: linux 学习笔记 ubuntu 2015-07-05 19:07 31人阅读 评论(0) 收藏

- Twisted介绍

- Android Fragment中使用Intent组件拍照

- Javascript进阶篇——(JS基础语法)笔记整理

- thinkphp这样玩关联查询(实例教会你)

- javascritpt 原型链

- JavaScript高级程序设计:第十二章

- 使用Python提取中文字符

- Class path & Path

- 程序员工作 996 生病 ICU ?

- SpringMVC(二六) SpringMVC配置文件中使用mvc:view-controller标签

- PAT基础6-3

- sql server 索引碎片相关问题

- python五十八课——正则表达式(切割)

- Python 数据结构与算法—— 快排

热门文章

- 字节输出流OutputStream类-字节输出流写入数据到文件

- 结构型模式 - 组合模式Composite Pattern

- 【Azure Cache for Redis】Python Djange-Redis连接Azure Redis服务遇上(104, 'Connection reset by peer')

- 服务器搭建(CenOS 7 Apache + PHP _Mysql环境(LAMP))

- 连接KingbaseES异常,致命错误/ 用户"system" Password 认证失败(kbjdbc/autodetected server-encoding to be GB2312...)

- wsl 自动配置代理地址

- 通过pdf模板,填充内容,生成pdf文件---JAVA

- 硬件协议之i2c

- 题解 [ZJOI2010]排列计数

- CRT 与 exCRT