picture --攻防世界

2024-09-18 20:15:23

题目描述:

下载得到附件

解题思路:

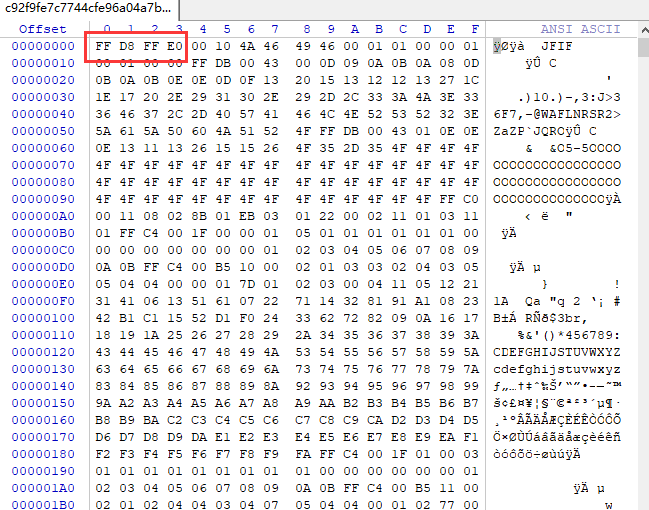

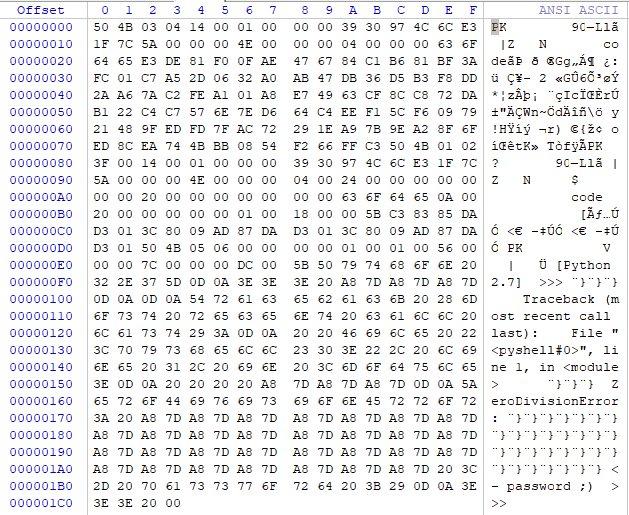

(1)将图片放入winnhex中查看

发现这是一张jpeg图片,修改文件后缀尾.jpg

或者使用binwalk分析

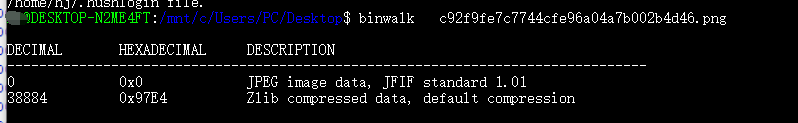

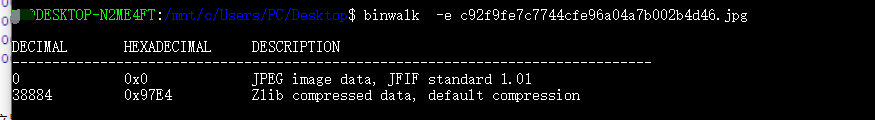

(2)binwalk分离图片

foremost分离失败,使用binwalk -e 尝试

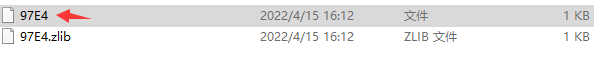

(3)打开文件

猜测是base64编码于是进行解码,可以使用在线解码网站或者python

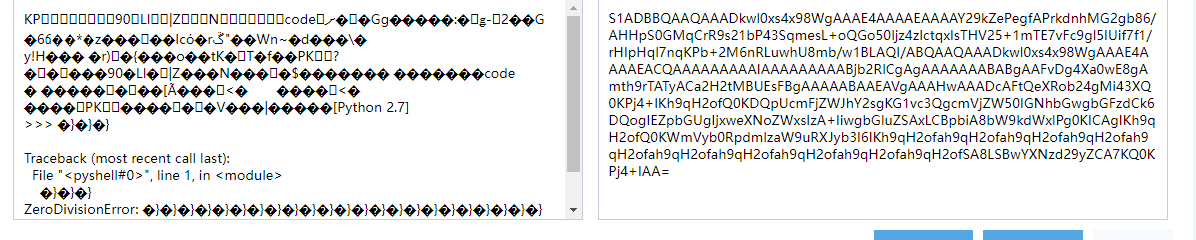

python解码:

import base64

str = "S1ADBBQAAQAAADkwl0xs4x98WgAAAE4AAAAEAAAAY29kZePegfAPrkdnhMG2gb86/AHHpS0GMqCrR9s21bP43SqmesL+oQGo50ljz4zIctqxIsTHV25+1mTE7vFc9gl5IUif7f1/rHIpHql7nqKPb+2M6nRLuwhU8mb/w1BLAQI/ABQAAQAAADkwl0xs4x98WgAAAE4AAAAEACQAAAAAAAAAIAAAAAAAAABjb2RlCgAgAAAAAAABABgAAFvDg4Xa0wE8gAmth9rTATyACa2H2tMBUEsFBgAAAAABAAEAVgAAAHwAAADcAFtQeXRob24gMi43XQ0KPj4+IKh9qH2ofQ0KDQpUcmFjZWJhY2sgKG1vc3QgcmVjZW50IGNhbGwgbGFzdCk6DQogIEZpbGUgIjxweXNoZWxsIzA+IiwgbGluZSAxLCBpbiA8bW9kdWxlPg0KICAgIKh9qH2ofQ0KWmVyb0RpdmlzaW9uRXJyb3I6IKh9qH2ofah9qH2ofah9qH2ofah9qH2ofah9qH2ofah9qH2ofah9qH2ofah9qH2ofah9qH2ofah9qH2ofSA8LSBwYXNzd29yZCA7KQ0KPj4+IAA="

target=base64.b64decode(str)

f= open(r"C:\Users\PC\Desktop\flag",'wb')

f.write(target)

f.close()

(4)打开flag文件

出现KP字样,修改为PK,修改后缀为.zip

(5)解压文件

解压文件需要密码,根据提示得到:integer division or modulo by zero

进行解压得到

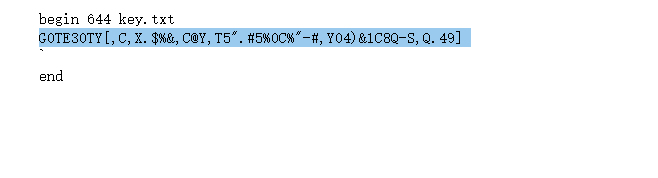

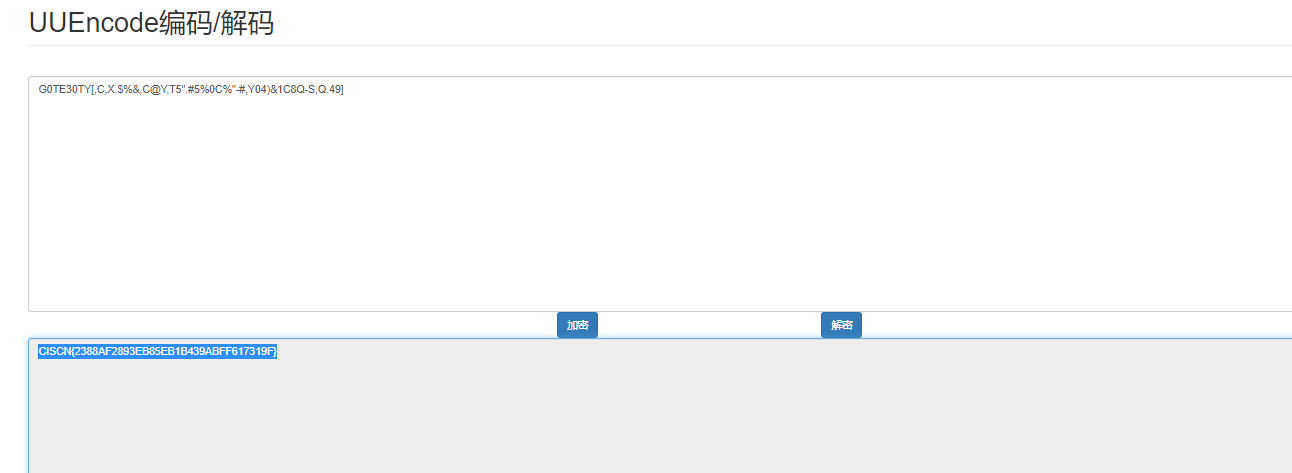

(6)经过查阅是UUEncode编码

得到flag ::CISCN{2388AF2893EB85EB1B439ABFF617319F}

最新文章

- webform 分页

- CSS魔法堂:Box-Shadow没那么简单啦:)

- 使用keytool 生成证书

- Bouncy Castle内存溢出

- js&jq 发送验证码倒计时

- gcc / g++ 编译选项

- javascript 中 arguments.callee属性

- mysql服务器主从数据库同步配置(转)

- jquery表单验证源码

- golang实现文字云算法

- msbuild 编译指定工程时构建脚本的配置

- 如何练习打字之用英文写文章 & 如何调养右手之用左手握鼠标

- TestNG实现用例运行失败自动截图(转载)

- Ansible常用模块介绍及使用(week5_day1_part2)--技术流ken

- 如何使用maven进行avro序列化

- virtual box 下安装centos 7

- redis安全 (error) NOAUTH Authentication required

- webpack中loader和plugin的概念理解

- springboot + mybatis配置分页插件

- vue监听路由变化