JCTF 2014(Reverse)

2024-09-22 04:29:27

小菜一碟:

点击下载附件

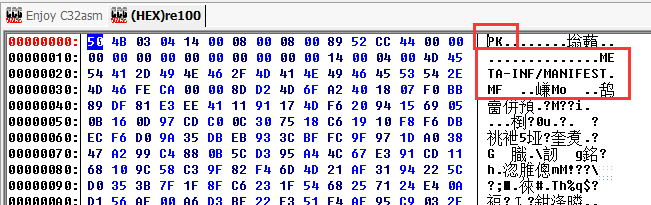

下载的附件没有后缀,用c32打开看看

是apk文件,用Smali2JavaUI打开

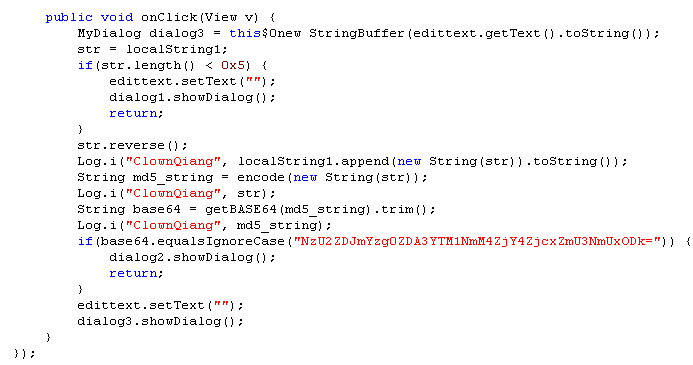

程序把输入框的字符串反转,然后进行MD5加密,最后进行base64编码,与NzU2ZDJmYzg0ZDA3YTM1NmM4ZjY4ZjcxZmU3NmUxODk=进行比较

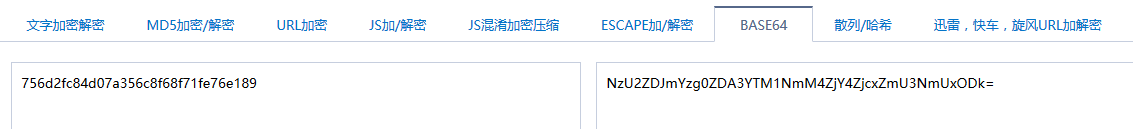

把NzU2ZDJmYzg0ZDA3YTM1NmM4ZjY4ZjcxZmU3NmUxODk=进行base64解码

得到md5,756d2fc84d07a356c8f68f71fe76e189

解一下md5

把结果反过来就是正确的flag了

最新文章

- Handler、Looper、MessageQueue、Thread源码分析

- 输入框提示文字js

- HTTP 状态消息

- REM 注释

- CentOS 5.7 中文乱码问题解决方案

- Nginx基本配置、性能优化指南

- hdu_1036(取整和格式控制)

- BZOJ3252: 攻略 可并堆

- Redis数据结构之简单动态字符串SDS

- jmeter 学习笔记

- linux 清理几天前的日志或文件

- python基础之socket编程

- -moz、-ms、-webkit浏览器前缀解释(PS:后续在详细解释)

- Map_占位符(嗨没想好怎么起名字)

- php正则提取html图片(img)src地址与任意属性的方法

- 文件操作(十二)——open,read,close,write,seek,truncate

- GregorianCalendar公里类

- python3 items() 与 python2 中iteritems()的区别

- 【重大更新】DevExpress WinForms v18.2新版亮点(七)

- FZU OJ 1075 :分解素因子